Die Verwendung von Fernzugriffssoftware bedeutet, dass Sie einen Pfad zu Ihren Informationen öffnen und möglicherweise sensible Daten preisgeben. Deshalb müssen alle Lösungen, die aus der Ferne auf die Dateien Ihres Unternehmens zugreifen können, strenge Cybersicherheitsmaßnahmen erfüllen.

Deshalb gehen wir in diesem Leitfaden darauf ein:

- Die Sicherheitsprotokolle von TeamViewer und wie sie zum Schutz Ihrer Unternehmensdaten beitragen

- Teamviewer Sicherheitslücken und andere Sicherheitsrisiken, die Sie kennen sollten

- Schritt-für-Schritt-Maßnahmen zur Maximierung der Sicherheit bei der Verwendung von Fernzugriffstools

- Eine Top-Alternative zu TeamViewer für Ihren Fernzugriffsbedarf

Werfen wir einen objektiven Blick auf TeamViewer, lernen wir seine Sicherheitsfunktionen kennen und beurteilen wir, ob es die richtige Wahl ist, um Ihren Arbeitsplatz sicher zu halten.

Überblick über die Sicherheitsfunktionen von TeamViewer

Im Kern besteht die Sicherheit von TeamViewer aus zwei Bereichen: Sicherstellung des autorisierten Zugriffs und Verhinderung unbefugter Versuche.

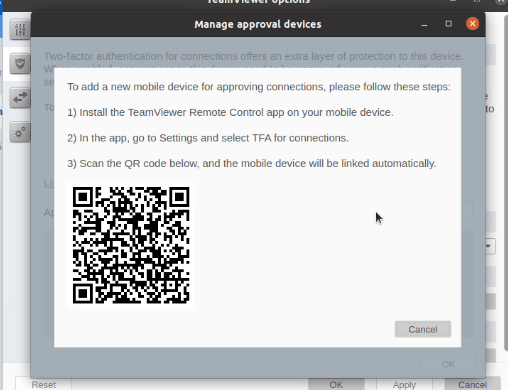

1. Zwei-Faktor-Authentifizierung (2FA)

Erstens fügt die Zwei-Faktor-Authentifizierung (2FA) eine zusätzliche Sicherheitsebene hinzu, die neben dem Passwort eine zweite Form der Verifizierung erfordert. Der biometrische Schutz wird durch die Erkennung von Fingerabdrücken oder Gesichtern auf kompatiblen Geräten weiter verbessert, um den Zugriff zu ermöglichen.

2. Schutz durch brutale Gewalt

Wenn jemand versucht, Ihr Passwort zu erraten, macht TeamViewer es Ihnen nicht leicht. Nach jedem fehlgeschlagenen Versuch wird die Wartezeit für den nächsten Versuch länger. Da die Wartezeit exponentiell ansteigt, bräuchte ein Angreifer etwa 17 Stunden, um nur 24 Versuche zu machen.

3. Benutzerdefinierter schwarzer Bildschirm

Für visuelle Sicherheitsbedürfnisse können Sie mit dem benutzerdefinierten schwarzen Bildschirm ein vordefiniertes Bild auf dem Fernbedienungsbildschirm anzeigen.

4. Passwortschutz

Eine weitere Vorsichtsmaßnahme ist die Option zum Schutz Ihrer TeamViewer-Optionen (Ihre persönlichen TeamViewer-Einstellungen) mit einem starken Passwort zu schützen.

Profi-Tipp von RealVNC: Erstellen Sie eindeutige, sichere Passwörter für jede Anwendung und jedes Tool, das Sie verwenden, und speichern Sie diese dann in einem Passwortmanager. Auf diese Weise können Sie das Sicherheitsrisiko verringern, ohne sich verrückte und komplizierte Anmeldedaten merken zu müssen.

5. Verschlüsselung

Natürlich ist die Verschlüsselung für jedes Fernzugriffstool entscheidend. Sie wurde entwickelt, um Einbrüche unglaublich zu erschweren und den Zugriff von unsicheren Geräten zu verweigern, was in einer Landschaft, in der Cyber-Bedrohungen nehmen ständig zu.

6. Teamviewer Fingerabdruck

Jedes Gerät, das mit TeamViewer ausgestattet ist, hat einen individuellen Fingerabdruck – eine Sequenz aus Buchstaben, Zahlen und Sonderzeichen, die aus dem öffentlichen Schlüssel des Geräts generiert wird. Zusätzlich zu dieser Funktion verwendet TeamViewer ‚Experten-Identität‘. Damit können Sie sicherstellen, dass die Sitzungsanfrage von der Person stammt, mit der Sie Ihr TeamViewer-Konto verbinden möchten.

Verschlüsselungsmethoden

Ist TeamViewer sicher? Schauen wir mal. TeamViewer verwendet Verschlüsselungsprotokolle, die auf alle Daten angewendet werden, die über das Netzwerk übertragen werden. Dadurch werden die Inhalte von Fernsitzungen vor unbefugtem Zugriff geschützt.

Hier ein genauerer Blick auf ihre Verschlüsselungsprotokolle:

- RSA 4096-Bit-Schlüsselaustausch: Dadurch wird ein sicherer Kanal für den anschließenden Austausch von Sitzungsdaten geschaffen, und da der private Schlüssel den Hostrechner nie verlässt, scheint ein Abfangen unmöglich.

- AES 256-Bit-Sitzungsverschlüsselung: Dies ist der Industriestandard für sichere Kommunikation und wird allgemein als solide genug angesehen, um sensible Daten gegen Brute-Force-Angriffe und andere Entschlüsselungsversuche zu schützen.

- Perfect Forward Secrecy: PFS bedeutet, dass selbst wenn ein Schlüssel einer Sitzung kompromittiert wird, die Sicherheit der anderen Sitzungen nicht beeinträchtigt wird, da sie unterschiedliche Schlüssel haben.

Authentifizierungsmethoden für das Teamviewer-Konto

Die Authentifizierungsmethoden in TeamViewer-Konten werden erstellt, um sicherzustellen, dass nur verifizierte Benutzer Zugang erhalten:

- Im Falle einer neuen Sitzung, die von nicht registrierten Geräten protokolliert wird, verlangt TeamViewer eine Geräteautorisierung per E-Mail, um das neue Gerät zu bestätigen, bevor es für den TeamViewer-Zugang verwendet werden kann.

- Bei der Zwei-Faktor-Authentifizierung wird zusätzlich zum Standardpasswort ein von einer mobilen Authentifizierungs-App generierter Code verwendet.

- Die TeamViewer Software beinhaltet Datenintegritätsprüfungen, um sicherzustellen, dass die empfangenen Daten während der Übertragung nicht verändert wurden, um Man-in-the-Middle-Angriffe zu verhindern.

Einhaltung von Industriestandards

TeamViewer ist mit den folgenden Industriestandards und -vorschriften konform:

- ISO/IEC 27001: Sie stellt sicher, dass ein Unternehmen einen systematischen Ansatz für den Umgang mit sensiblen Informationen entwickelt hat und verfolgt.

- ISO 9001: Diese Norm garantiert, dass sie eine hohe Konsistenz bei der Erbringung von Dienstleistungen gewährleistet, die den Anforderungen von Kunden und Behörden entsprechen.

- Allgemeine Datenschutzverordnung (GDPR): Die GDPR-Bestimmungen erfordern einen strengen Umgang mit und Schutz von persönlichen Daten für in der EU ansässige Personen.

- SCC (Standardvertragsklauseln): Diese werden für legale Datenübertragungen außerhalb der EU verwendet.

- Health Insurance Portability and Accountability Act (HIPAA) Hi-Tech: Entscheidend für Kunden aus dem Gesundheitswesen, die mit geschützten Gesundheitsinformationen (PHI) zu tun haben.

- Service Organization Control (SOC) 2 Typ II/SOC 3: Diese Berichte zeigen, dass TeamViewer Kundendaten auf der Grundlage der Säulen Sicherheit, Verfügbarkeit, Verarbeitungsintegrität, Vertraulichkeit und Datenschutz verwaltet.

- Trusted Information Security Assessment Exchange (TISAX): Das bedeutet, dass TeamViewer mit den Sicherheitsstandards der Automobilbranche konform ist.

- PCI DSS (Payment Card Industry Data Security Standard): Wichtig für Unternehmen, die Kreditkartentransaktionen abwickeln und eine sichere Zahlungsumgebung unterhalten.

Untersuchung der Sicherheitsschwachstellen von TeamViewer

- Eines der Hauptprobleme bei der Sicherheit von TeamViewer ist der unbefugte Zugriff. Es gibt Berichte über Angreifer, die schwache oder wiederverwendete Passwörter ausnutzen, um die Kontrolle über die Computer der Benutzer zu erlangen.

- Eine weitere Schwachstelle betrifft Man-in-the-Middle-Angriffe (MiTM). TeamViewer hat solide Protokolle zur Verhinderung von MiTM-Angriffen implementiert, wie z.B. eine Ende-zu-Ende-Verschlüsselung. Trotz dieser Maßnahmen raten wir davon ab, TeamViewer in ungesicherten oder öffentlichen Netzwerken zu verwenden.

- Verzögerungen bei Software-Updates können Ihre Systeme angreifbar machen.

- Manchmal werden Sicherheitslücken wie die Verletzung externer Passwörter durch das Verhalten der Benutzer verursacht.

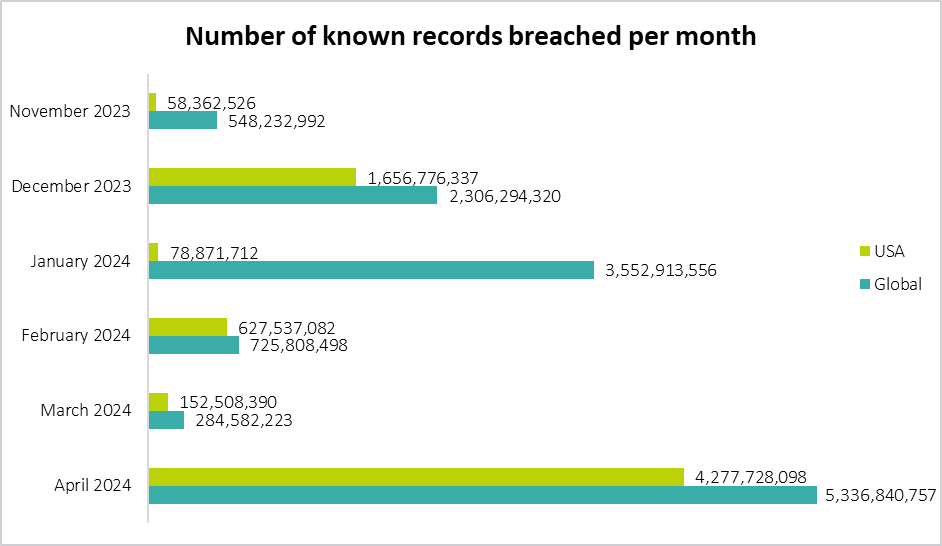

Darüber hinaus kann TeamViewer, wie jede Software, mit Zero-Day-Exploits konfrontiert werden, die ihnen nicht bekannt sind, bis Angreifer die TeamViewer-App ausnutzen.

Geschichte der Teamviewer-Sicherheitsverletzungen und Schwachstellen

Bis jetzt scheint Teamviewer eine sichere Wahl für Ihr Unternehmen zu sein. Bei näherer Betrachtung zeigt sich jedoch, dass trotz dieser fortschrittlichen Sicherheitsfunktionen Benutzer nach der Verwendung der Software Sicherheitsverletzungen gemeldet haben.

- Eines der prominentesten Sicherheitsprobleme gab es im Jahr 2016 als TeamViewer bestätigte, dass es chinesischen Hackern gelungen war, in sein System einzudringen.

- Außerdem gab es Berichte über andere Vorfälle, bei denen Hacker TeamViewer ausnutzten, um Ransomware zu installieren oder auf sensible Daten zuzugreifen.

- Im Januar 2024 konnten Angreifer durch eine Sicherheitslücke Ransomware über TeamViewer zu verbreiten.

Ist Teamviewer also sicher? Es kommt darauf an, wie Sie es verwenden. Als Antwort auf die wachsenden Cyber-Bedrohungen, erklärte das Unternehmen: „Unsere Analyse zeigt, dass die meisten Fälle von unbefugtem Zugriff auf eine Schwächung der Standard-Sicherheitseinstellungen von TeamViewer zurückzuführen sind. Dazu gehört oft die Verwendung von leicht zu erratenden Passwörtern, was nur durch die Verwendung einer veralteten Version unseres Produkts möglich ist.“

Häufige Angriffsvektoren und Risiken

Obwohl es sich um eine beliebte Fernzugriffslösung mit fortschrittlichen Sicherheitsoptionen handelt, eröffnet TeamViewer eine Reihe gängiger Angriffsvektoren, sobald Sie auf ‚Software installieren‘ und hier ist der Grund dafür:

- Angreifer können betrügerische E-Mails verwenden, um Benutzer dazu zu bringen, ihre Anmeldedaten preiszugeben, was bereits bei mehreren Websites geschehen ist.

- Credential Stuffing ist ebenfalls ein großes Problem. Dabei werden bekannte Kombinationen von Benutzernamen und Passwörtern verwendet, die aus anderen Datenschutzverletzungen stammen, um auf TeamViewer-Konten zuzugreifen.

- Wie bei jeder Software gibt es auch bei TeamViewer Schwachstellen, die ausgenutzt werden können, wenn Sie Ihre App nicht regelmäßig aktualisieren (sowohl die Desktop-Version als auch Ihr mobiles Gerät).

Die Bedeutung der Bewertung der Fernzugriffssicherheit

Leider, Tools für den Fernzugriff sind ein potenzielles Einfallstor für Cyberangriffe. Deshalb müssen Sie sie gründlich bewerten, bevor Sie Ihrem Unternehmen (oder nicht-kommerziellen Nutzern) diese Tools anvertrauen. Im Folgenden finden Sie eine Checkliste für die Bewertung von Remote-Support-Software.

Bewertung der Sicherheit von Fernzugriffslösungen

- Überprüfen Sie die Sicherheitsfunktionen: Prüfen Sie Verschlüsselungsstandards, Multi-Faktor-Authentifizierung (MFA) und die Stärke von Passwortrichtlinien.

- Überwachen Sie regelmäßige Updates und Patch-Management: Bietet Ihre Software regelmäßige Updates, die Schwachstellen beheben?

- Prüfen Sie die Zertifizierungen: Überprüfen Sie die Einhaltung von Industriestandards und Vorschriften, wie z.B. GDPR, ISO/IEC 27001oder ISO 9001.

- Testen Sie die Zugriffskontrolle und die Benutzerverwaltung: Prüfen Sie die Granularität der Zugriffskontrollen und ob die Benutzerverwaltung rollenbasierte Zugriffskontrollen, mehrere Berechtigungseinstellungen und die Überwachung der Aktivitätsprotokolle auf der Grundlage von IP-Adressen ermöglicht.

- Penetrationstests und Schwachstellen-Scans: Werden regelmäßig Penetrationstests und Schwachstellen-Scans von unabhängigen Dritten durchgeführt?

- Der Ruf des Anbieters: Untersuchen Sie die Vergangenheit des Unternehmens in Bezug auf Sicherheitsvorfälle und seine Reaktion darauf. Schauen Sie sich den Umfang des angebotenen Supports und die Bewertungen unabhängiger Benutzer an.

- Architektur und Infrastruktur: Zum Beispiel, Cloud-basierte Lösungen brauchen starke Sicherheitsmaßnahmen für die Speicherung und Übertragung von Daten. Bei Lösungen vor Ort sollten Sie prüfen, wie sich die Software in bestehende Unternehmensfirewalls integrieren lässt.

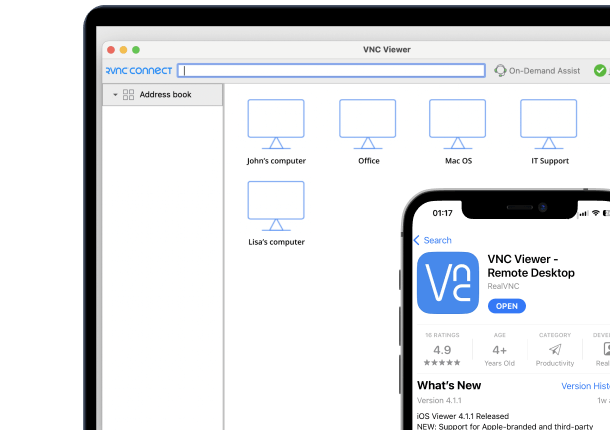

Eine sichere Alternative zu Teamviewer: RealVNC Verbinden

RealVNC Connect ist für alle gedacht, die Wert auf digitale Sicherheit legen und eine sichere, zuverlässige Lösung für den Fernzugriff suchen. Das Unternehmen hat eine Umgebung geschaffen, in der die Flexibilität beim Zugriff nicht auf Kosten der Sicherheit geht. Lassen Sie uns herausfinden, warum RealVNC eine solide Alternative zu TeamViewer ist.

"RealVNC® macht es mir wirklich leicht, von praktisch überall aus mein Telefon oder Tablet zu benutzen, um ein Problem zu untersuchen und zu beheben, falls es auftritt."

Matt Ireland, Founder, MiPi Support

Die Sicherheitsfunktionen von RealVNC

- RealVNC speichert keine Sitzungsdaten, so dass sie weder jetzt noch in der Zukunft entschlüsselt werden können – so sind Ihre Informationen vor nachträglichen Verletzungen geschützt.

- Jede Verbindung nimmt einen feindlichen Kontext an und suggeriert einen immer aktiven Schutzschild.

- Der entfernte Computer diktiert letztendlich die Bedingungen für die Verbindung und legt die Macht in die Hände des rechtmäßigen Benutzers für eine strenge Zugangskontrolle.

- Die Ende-zu-Ende-Verschlüsselung ist eine nicht verhandelbare Funktion, die mit bis zu 256-Bit AES sicherstellt, dass die Daten bei allen Verbindungen geschützt sind, ob über VNC Cloud oder über ein LAN.

- Die Integrität der Endpunkte wird mit 2048-Bit-RSA-Schlüsseln verifiziert, die vor Man-in-the-Middle (MITM)-Angriffen schützen.

- Die gesamte Kommunikation erfolgt über HTTPS.

- RealVNC verwendet die Multi-Faktor-Authentifizierung (MFA), Single Sign-On (SSO) und Netzwerkzugangskontrolle.

- Die Endgerätesicherheit ist ebenfalls eine der wichtigsten Funktionen von RealVNC, die einzelne Geräte vor Cyber-Bedrohungen schützt.

Flexible Einsatzmöglichkeiten

RealVNC Connect eignet sich für eine breite Palette von IT-Umgebungen. Sie können wählen zwischen On-Premise- und Cloud-basierte Installationen mit dieser Fernzugriffssoftware.

- Für Unternehmen, die ein Höchstmaß an Sicherheit benötigen, bietet RealVNC eine Option für den Einsatz vor Ort mit Offline-Lizenzierung.

- Darüber hinaus bietet RealVNC Cloud-Lösungen und direkte Konnektivität. Auf diese Weise können Sie einen internetbasierten Zugang und direkte Verbindungen für Geräte nutzen, die isoliert bleiben müssen.

- Darüber hinaus können IT-Teams über die APIs von RealVNC benutzerdefinierte Automatisierungen und Integrationen implementieren.

Engagement für den Datenschutz

RealVNC bietet erstklassige Sicherheitspraktiken indem es seine Dienste Sicherheitsaudits durch Dritte unterzieht, einschließlich White-Box-Sicherheitsbewertungen. Zusätzlich zur ISO 27001-Zertifizierung erfüllt diese Remote-Support-Lösung auch die GDPR-Standards und ist HIPAA und PCI-DSS-konform und bietet eine Reihe weiterer branchenspezifischer Vorschriften.

Partner mit RealVNC - der führenden Fernzugriffssoftware auf dem Markt

In Anbetracht der massiven Verlagerung der Arbeit in die Ferne und der sich entwickelnden Migration von Arbeitskräften müssen Unternehmen ihre Mitarbeiter schulen und überwachen, um diese Cyber-Risiken zu mindern und gleichzeitig sicherzustellen, dass die Aktivitäten früherer Teammitglieder nicht zu Verbindlichkeiten werden. Und da Hacker ständig auf der Suche nach Systemschwachstellen sind, brauchen Sie den besten Schutz, den es auf dem Markt gibt, um Ihre Daten zu schützen.

Ist TeamViewer in diesem Zusammenhang also sicher für den professionellen Einsatz? Die Antwort ist… nuanciert. TeamViewer kann als sicher angesehen werden, vorausgesetzt, die Benutzer gehen sorgfältig mit dem Programm um. Dazu gehören regelmäßige Updates, korrekte Nutzungsprotokolle und das Vertrauen darauf, dass der Anbieter Schwachstellen rechtzeitig behebt.

Aber bevor Sie TeamViewer in Betracht ziehen, hier eine bessere Alternative: RealVNC – eine ausgefeiltere und anspruchsvollere Option für den Fernzugriff.

RealVNC erfüllt die strengsten Industriestandards und bietet Tools für den Fernzugriff, die die Möglichkeiten der Fernarbeit und die Sicherheit des Unternehmens verbessern. Sie glauben uns nicht? Holen Sie sich noch heute Ihre kostenlose Testversion und probieren Sie es selbst aus.