Angesichts der Fernarbeit Landschaft (einschließlich der zunehmenden Beliebtheit von BYOD-Richtlinien) und der ständig wachsenden Cyber-Bedrohungen ist Fernzugriffssoftware eine der wichtigsten Komponenten unserer Arbeitsumgebung. Ein Name, der in diesem Bereich häufig fällt, ist Splashtop. Aber ist Splashtop sicher?

Die kurze Antwort lautet Splashtop hat die Die kurze Antwort lautet, dass Splashtop die relevanten Sicherheitsanforderungen für verschiedene Akkreditierungen erfüllt hat, aber das geht mit den üblichen Qualifikationen einher, die jeder Online-Dienst benötigt – schließlich ist kein System völlig narrensicher.

Wenn Sie es mit Tools zu tun haben, die eine Brücke zu sensiblen Daten und Systemen schlagen, lohnt sich eine gründliche Recherche. Aus diesem Grund befassen wir uns eingehend mit den Sicherheitsprotokollen rund um Splashtop (und Fernzugriffsplattformen im Allgemeinen) und bieten Ihnen die 360-Grad-Analyse, die Sie benötigen, um eine fundierte Entscheidung zu treffen, ohne stundenlange Recherchen anstellen zu müssen.

In diesem Leitfaden werden wir Folgendes behandeln:

- Risiken und Schwachstellen im Zusammenhang mit der Fernzugriffstechnologie

- Die Gesamtbewertung von Splashtop

- Prüfung der Sicherheitsprotokolle von Splashtop

Und so viel mehr! Lassen Sie uns beginnen.

Warum Sicherheit beim Fernzugriff wichtig ist

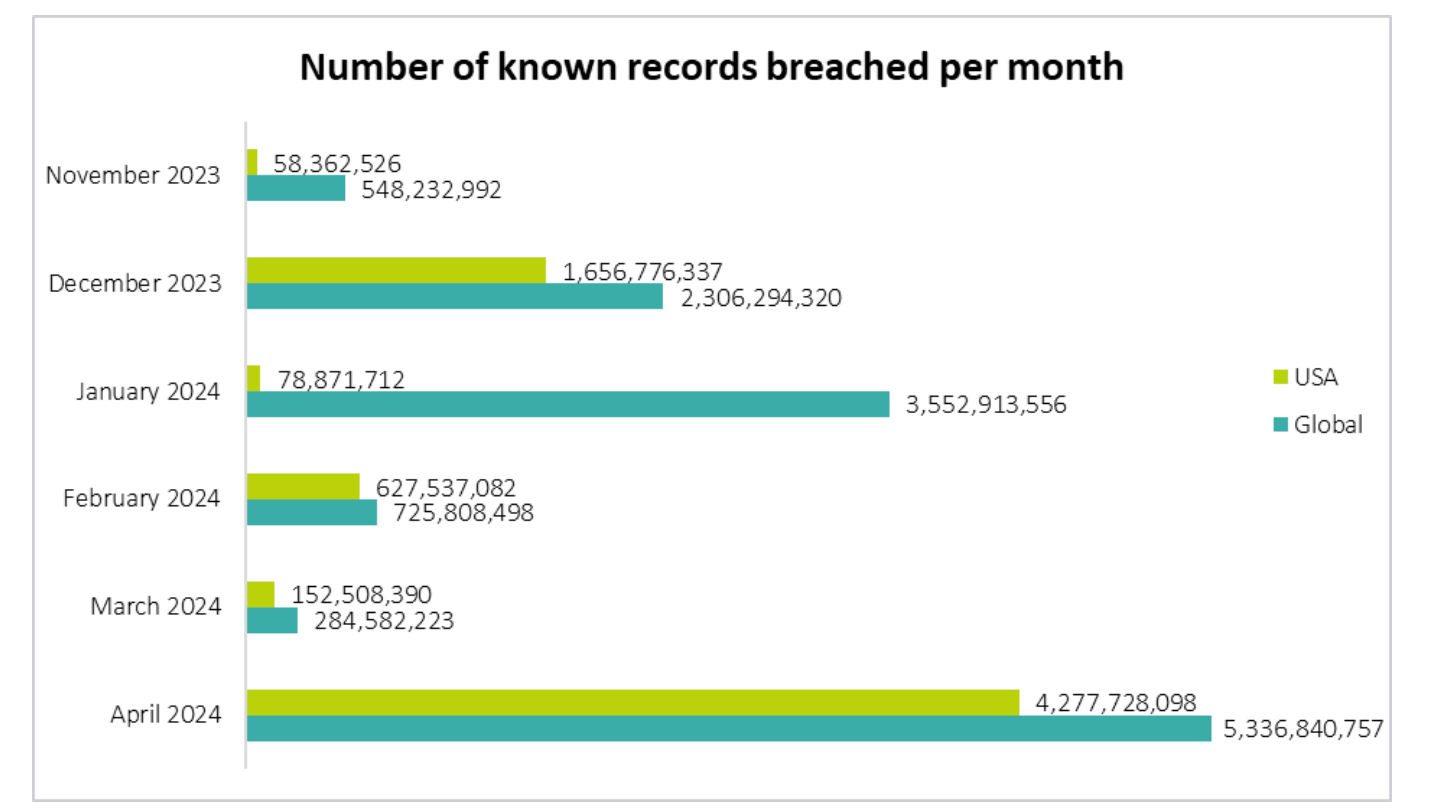

Die Zahl der Cyberangriffe, die zu Datenschutzverletzungen führen, hat in den letzten Jahren drastisch zugenommen. Und es sieht so aus, als würde sie weiter zunehmen.

Deshalb ist Sicherheit für jede Technologie wichtig, die wir zu Hause oder am Arbeitsplatz verwenden.

Deshalb ist RealVNC entschlossen, die sicherste Fernzugriffslösung auf dem Markt anzubieten.

Unserer Meinung nach, wenn Sie die Sicherheit von Fernzugriffslösungen untersuchen, sollten Sie über die oberflächlichen Funktionen hinausgehen und Aspekte wie Zugriffsrichtlinien, Überwachung der Benutzeraktivitäten, Endpunktsicherheit für den Desktop- und mobilen Zugriff und mehr berücksichtigen.

Je tiefer Sie in diese Nachforschungen eintauchen, desto sicherer sollten Sie sich in Ihrer Wahl fühlen. Wenn Sie feststellen, dass Sie mehr Fragen haben, als Sie zu Beginn hatten, sollten Sie andere Optionen in Betracht ziehen.

Schließlich ist die Möglichkeit, Ihre sensiblen Daten einer Fernzugriffslösung anzuvertrauen, ein entscheidender Aspekt Ihrer Cybersicherheitsstrategie, der nicht nur ’nett zu haben‘. Angesichts der aktuellen Online-Sicherheitslandschaft ist dies ein Muss.

Bewertung der Sicherheit von Remote Access-Lösungen

Wenn Evaluierung von Fernzugriffstoolsberücksichtigen Sie die folgenden Schlüsselkomponenten, um ein Höchstmaß an Sicherheit zu gewährleisten:

1. Prüfen Sie die Zugriffsrichtlinien

In den Richtlinien sollte festgelegt werden, wer unter welchen Bedingungen auf welche Ressourcen zugreifen darf, und es sollten sichere Passwortpraktiken vorgeschrieben werden.

Die Multi-Faktor-Authentifizierung (MFA) ist nicht verhandelbar für sicheren Fernzugriff. Es bietet eine zusätzliche Sicherheitsebene, die das Risiko eines unbefugten Zugriffs auf Ihren Bürocomputer mindert.

Die Zugriffsrichtlinien sollten mit gesetzlichen Standards wie ISO 27001 und GDPR übereinstimmen. Diese Standards gewährleisten, dass Ihr Remote-Desktop-Zugang mit den besten Praktiken für Sicherheit und Datenschutz übereinstimmt.

Weitere unverzichtbare Funktionen sind:

- Detaillierte Protokollierung von Fernsitzungen und Benutzeraktivitäten

- Rollenbasierte Zugriffskontrolle

- Integration mit SSO

2. Scannen Sie nach Schwachstellen

Achten Sie auf frühere Schwachstellen und darauf, wie der Anbieter mit früheren Sicherheitsvorfällen umgegangen ist, um sein Engagement für die Sicherheit zu verstehen. Scannen Sie regelmäßig sowohl die Fernzugriffssoftware als auch die Endgeräte auf Schwachstellen. Verwenden Sie Tools wie Nessus oder OpenVAS, um potenzielle Sicherheitsrisiken zu erkennen.

Suchen Sie nach Anbietern, die in der Vergangenheit Schwachstellen und Sicherheitsprobleme auf transparente Weise gelöst haben. Vergewissern Sie sich, dass die von Ihnen gewählte Lösung automatische Updates für neue Schwachstellen bereitstellt, um das Risiko auszuschließen, dass ein einfacher Fehler Ihrer IT-Abteilung zu einer Katastrophe führt.

3. Benutzeraktivität überwachen

Ihre Fernunterstützungslösung muss in der Lage sein, die Benutzeraktivitäten während der Fernsitzungen zu überwachen und zu protokollieren, unabhängig davon, ob es sich um Desktop- oder Mobilgeräte handelt. Dazu gehört die Erfassung von Anmeldeversuchen, Sitzungsdauern und Aktionen, die während des Zugriffs durchgeführt werden.

Tools wie RealVNC können all diese Aktivitäten überwachen und Benachrichtigungen in Echtzeit einrichten. Echtzeit-Warnungen um schnell auf verdächtige Aktivitäten zu reagieren.

Detaillierte Audit-Protokolle helfen außerdem bei der Verfolgung und Überwachung von Zugriffsaktivitäten und liefern einen klaren Prüfpfad für Sicherheitsüberprüfungen. Vergewissern Sie sich, dass Ihre Fernsupport-Software diese Funktion bietet und dass die Audit-Protokolle leicht exportiert und analysiert werden können.

4. Verschlüsselungsstärke berücksichtigen

Bewerten Sie die vom Fernzugriffstool verwendeten Verschlüsselungsprotokolle. Stellen Sie sicher, dass die Lösung starke Verschlüsselungsmechanismen wie AES-256 und TLS (einschließlich TLS 1.2 oder höher) einsetzt. Vergewissern Sie sich, dass die Verschlüsselung Ende-zu-Ende erfolgt, um die Daten während der Übertragung vor Abhören und unberechtigtem Zugriff zu schützen.

5. Authentifizierungsmechanismen

Beliebte Authentifizierungsmechanismen wie die Zwei-Faktor-Authentifizierung (2FA) und Single Sign-On (SSO) sollten verfügbar sein. Die Unterstützung der Geräteauthentifizierung stellt sicher, dass nur autorisierte Geräte auf das Netzwerk zugreifen können.

Wussten Sie, dass RealVNC MFA verwendet, SSOund Netzwerkzugriffskontrolle verwendet, um die Authentifizierung für Remote-Benutzer zu verwalten?

6. Überprüfen Sie die Sicherheitsprotokolle

Welche Sicherheitsprotokolle folgt die Fernzugriffslösung? Diese Frage ist von entscheidender Bedeutung, da Protokolle wie die ISO 27001-Zertifizierung, GDPR-Standards, HIPAA, PCI-DSS, und CCPA.

Stellen Sie außerdem sicher, dass alle von Ihrer Lösung verwendeten Protokolle auf dem neuesten Stand sind und den Branchenstandards entsprechen.

7. Optionen für die Bereitstellung

Die Bereitstellung erfolgt im Allgemeinen in zwei Formen:

- Vor-Ort: Diese Bereitstellung bietet Ihnen die volle Kontrolle über Ihre Infrastruktur und ermöglicht Ihnen die Anpassung der Sicherheitseinstellungen an Ihre spezifischen Anforderungen. Dies ist ideal für Unternehmen mit strengen Sicherheitsanforderungen und Compliance-Verpflichtungen.

- Cloud-basiert: Dieser Einsatz bietet eine hervorragende Skalierbarkeit und Zugänglichkeit und ermöglicht den Fernzugriff von jedem Standort aus, der über eine Internetverbindung verfügt. Dies ist vorteilhaft für Mitarbeiter an anderen Standorten und für den Zugriff mit mobilen Geräten.

Splashtop Enterprise bietet sowohl die beliebte Cloud-basierte Lösung, die auf AWS gehostet wird, als auch eine Vor-Ort-Lösung.

Nachdem das geklärt ist, lassen Sie uns nun genauer auf Splashtop eingehen.

Überblick über die Sicherheitsfunktionen von Splashtop

Obwohl wir uns dafür einsetzen, RealVNC zur sichersten Fernzugriffssoftware auf dem Markt zu machen, wird Splashtop von vielen als eine sichere Wahl sowohl für private Geräte als auch für die Fernverwaltung von Computern in Unternehmen angesehen. Es gehört zu den beliebtesten Lösungen für Fernzugriffssoftware, und das wäre wohl kaum der Fall, wenn Sicherheitsbedenken weit verbreitet wären.

Das Flaggschiffprodukt des Unternehmens für den Fernzugriff, Splashtop Business Access, verfügt über eine Reihe von Sicherheitsfunktionen und Protokollen die für die Sicherheit der Daten sorgen:

- Splashtop verwendet eine 256-Bit-AES-Verschlüsselung, um die Dateiübertragung während Remote-Sitzungen zu sichern. So wird sichergestellt, dass die Informationen vertraulich und vor unbefugtem Zugriff geschützt bleiben.

- Darüber hinaus verwendet Splashtop TLS-Protokolle, einschließlich TLS 1.2, um Verbindungen zu sichern und das Abfangen von Daten zu erschweren. fast unmöglich machen.

- Die Geräteauthentifizierung ist obligatorisch, und Benutzer können sich für eine Zwei-Faktor-Authentifizierung entscheiden, um eine zusätzliche Sicherheitsebene zu schaffen.

Viele Organisationen, darunter Microsoft, Harvardund sogar Regierungsbehörden wie die Stadt Milwaukee nutzen Splashtop Business Access. Das sind Einrichtungen, die großen Wert auf Sicherheit legen, so dass ihre fortgesetzte Nutzung für den Rest von uns eine gewisse Beruhigung bedeuten muss.

Einhaltung von Industriestandards

Splashtop beweist sein Engagement für Sicherheit durch die Einhaltung einer Vielzahl von Industriestandards.

Es hält sich daran:

- HIPAA-Einhaltung (unerlässlich für medizinisches Fachpersonal zum Schutz von Patientendaten)

- Einhaltung der GDPR (gewährleistet den Schutz der Datenschutzrechte der Benutzer)

- SOC 2-Konformität (erfüllt strenge Sicherheits- und Datenschutzstandards)

- Einhaltung von ISO/IEC 27001

Splashtop unterstützt auch PCI, FERPA und CCPA. Dank dieser Konformität eignet es sich für verschiedene Sektoren, darunter das Finanz-, Bildungs- und Gesundheitswesen.

Frühere Sicherheitsschwachstellen

Selbst die sichersten Systeme können Schwachstellen aufweisen, und Splashtop ist da keine Ausnahme. In einer Welt voller bösartiger Akteure werden diese Schwachstellen oft erst entdeckt, wenn etwas passiert.

Zwei bedeutende Sicherheitsvorfälle (die beide inzwischen behoben sind) verdeutlichen dieses Problem der modernen IT-Umgebung:

- Im Jahr 2020, CVE-2020-12431 ein Problem mit der Änderung von Windows-Rechten in Splashtop Software Updater-Versionen vor 1.5.6.16 aufgedeckt. Unsichere Berechtigungen für Konfigurationsdateien und Named Pipes ermöglichten eine lokale Ausweitung der Rechte. Diese Schwachstelle, die Splashtop Streamer und Splashtop Business Versionen vor 3.3.8.0 betraf, eröffnete böswilligen Akteuren ein sensibles Einfallstor, um das System zu kapern.

- In jüngerer Zeit, CVE-2023-3181 hat eine lokale Schwachstelle für die Ausweitung von Privilegien identifiziert, die Splashtop Software Updater für Windows Versionen 1.5.6.21 und früher betrifft. Diese Schwachstelle ermöglichte es authentifizierten lokalen Benutzern, durch Manipulation von unsicher erstellten temporären Verzeichnissen und Dateien Privilegien auf SYSTEM-Ebene zu erlangen. Die Schwachstelle war schwerwiegend, da sie leicht auszunutzen war und große Auswirkungen haben konnte.

Es wurden schnell und effektiv Patches bereitgestellt, um die genannten Probleme zu beheben.

Unserer Meinung nach hat Splashtop gut daran getan, diese Bedrohungen schnell zu beseitigen, sie ernst zu nehmen und sie gründlich und rechtzeitig zu beseitigen.

Häufige Angriffsvektoren und Risiken für Splashtop und andere Remote-Access-Plattformen

Wenn Sie die Implementierung einer Fernzugriffslösung in Ihrem Unternehmen in Erwägung ziehen, ist es wichtig, die verschiedenen Angriffsvektoren zu kennen, die Fernzugriffssoftware für bösartige Angriffe anfällig machen können. Viele Schwachstellen sind auf Benutzerfehler zurückzuführen, z. B. auf die Nichteinhaltung strenger Sicherheitsrichtlinien.

Zu den gängigen Angriffsvektoren gehören:

- Schwache Passwörter. Wenn Benutzer keine starken, komplexen Passwörter oder eine Multi-Faktor-Authentifizierung verwenden, kann der unbefugte Zugriff sowohl für persönliche Geräte als auch für jedes von Ihrem Unternehmen verwaltete Konto ein großes Risiko darstellen.

- Ungepatchte Software. Cyber-Angreifer nutzen häufig ungepatchte Software-Schwachstellen wie CVE-2020-12431 und CVE-2023-3181 aus. Regelmäßige Updates sind wichtig, aber sie können manchmal hinter den Bedrohungsvektoren zurückbleiben.

- Unsichere Netzwerkkonfiguration. Selbst mit soliden Verschlüsselungsprotokollen wie AES-256 und TLS können schlechte Netzwerkkonfigurationen wie ungeschützte Endpunkte und fehlender Firewall-Schutz dazu führen, dass Benutzer abgefangen werden und Ihre Dateiübertragung ungeschützt bleibt.

Alles in allem sind wir zuversichtlich, dass die Sicherheitsfunktionen von Splashtop in den meisten Fällen ausreichen, wenn in Ihrem Unternehmen eine gute Netzwerkdisziplin zur Eindämmung dieser Angriffsvektoren eingehalten wird.

Um die Risiken dieser Angriffsvektoren noch weiter zu minimieren, können Sie stattdessen auf RealVNCdie End-to-End-Sicherheitsmaßnahmen nutzen, die Folgendes umfassen obligatorische Verschlüsselung, perfekte Vorwärtsverschwiegenheit, Identitätsprüfungund andere wichtige Funktionen wie automatisches Blacklisting oder Sitzungsberechtigungen.

Wie eine Alternative zu Splashtop im Vergleich aussieht: RealVNC

Unserer Meinung nach sollten Sie bei der Suche nach einer sicheren Fernzugriffslösungist es wichtig, alle Faktoren zu berücksichtigen, einschließlich Verschlüsselung, Flexibilität bei der Bereitstellung und Datenschutz.

Aus diesem Grund wird RealVNC oft als die sicherste Fernzugriffslösung auf dem Markt angesehen, da es mehrere fortschrittliche Funktionen bietet, die die Sicherheit und Benutzerkontrolle Ihres Unternehmens stärken.

Hier sehen Sie, was RealVNC wirklich von seinen Konkurrenten unterscheidet:

1. Erweiterte Sicherheitsfunktionen

- RealVNC verwendet erstklassige Verschlüsselungsprotokolle, einschließlich der AES-256-Verschlüsselung, um die Daten während der Fernsitzungen zu schützen.

- Es ermöglicht Administratoren, Berechtigungen für Benutzer zu definieren, die aus der Ferne auf das System zugreifen. Das bedeutet, dass Sie kontrollieren können, auf welche Geräte und Dateien jeder Benutzer zugreifen kann.

- Regelmäßige Sicherheitsüberprüfungen sorgen dafür, dass die Infrastruktur von RealVNC vor neuen Bedrohungen geschützt bleibt.

2. Flexibilität bei der Bereitstellung

Sie können wählen zwischen Vor-Ort- und Cloud-basierten Lösungen basierend auf Ihren spezifischen Anforderungen. Ganz gleich, ob Sie eine starke Kontrolle durch Vor-Ort-Installationen oder die Flexibilität eines Cloud-basierten Zugriffs benötigen, sie können Ihre Anforderungen erfüllen.

3. Schwerpunkt Datenschutz

- RealVNC bietet detaillierte Protokolle von Remote-Sitzungen, d.h. Ihre IT-Abteilung hat einfachen Zugriff auf die Daten, die sie benötigt, um Bedrohungen zu erkennen und Sicherheitsbewertungen durchzuführen. Sie können Sitzungsprotokolle einsehen, um Aktivitäten zu überwachen und die Einhaltung von Vorschriften sicherzustellen.

- Umfassende Prüfprotokolle können Benutzeraktionen und Systemereignisse nachverfolgen und helfen so bei der Identifizierung und Lösung von Sicherheitsproblemen.

- RealVNC erleichtert den sicheren Dateiaustausch während Remote-Sitzungen, indem die Daten verschlüsselt und geschützt werden.

Drei Top-Praktiken für sicheren Fernzugriff

Die Wahl des richtigen Fernsupport-Tools ist nur die halbe Miete. Die andere Hälfte besteht darin, eine sichere Umgebung zum Schutz der Daten Ihres Unternehmens zu schaffen.

Hier sind einige bewährte Praktiken, die Sie beachten sollten:

- Ermuntern Sie alle dazu, sichere, einzigartige Passwörter zu verwenden. Ein sicheres Passwort besteht aus einer Mischung aus Buchstaben, Zahlen und Sonderzeichen. Fügen Sie eine zusätzliche Sicherheitsebene hinzu, indem Sie 2FA aktivieren.

- Überprüfen Sie Ihre Systeme regelmäßig auf Sicherheitslücken. Verwenden Sie Sicherheitsscanner, um Bereiche zu identifizieren, die anfällig für Angriffe sein könnten. Sobald Sie Sicherheitsprobleme gefunden haben, beheben Sie diese sofort mit Software-Updates oder durch Änderung der Sicherheitseinstellungen, um etwaige Lücken zu schließen.

- Informieren Sie Ihre Mitarbeiter über bewährte Sicherheitspraktiken, z. B. wie man Phishing-E-Mails erkennt und wie wichtig es ist, sichere Verbindungen zu nutzen. Gut informierte Mitarbeiter machen seltener Fehler, die zu Sicherheitsverstößen führen könnten.

Ihr Sicherheitspartner sollte nicht nur die Daten schützen. Er sollte auch proaktiv sein, um Risiken zu minimieren.

Also, zurück zur Frage: Ist Splashtop sicher? Wie bereits erwähnt, sind wir der Meinung, dass es viele der Sicherheitsanforderungen von Unternehmen erfüllt, aber ist es deshalb die beste Fernzugriffslösung auf dem Markt? Das kommt darauf an.

- Splashtop trifft strenge Sicherheitsvorkehrungen und hat in der Vergangenheit keine Verstöße in dem Umfang oder Ausmaß wie viele seiner Konkurrenten, z.B. TeamViewer, zu verzeichnen.

- Es ist auch eine der beliebtesten Lösungen, und das passiert selten bei Dienstanbietern, die ihre Sicherheitspflichten lax handhaben.

Im Rahmen unserer Verpflichtung, die sicherste Fernzugriffslösung der Welt anzubieten, hält RealVNC proaktiv mit den Sicherheitsstandards Schritt, geht auf das Feedback der Benutzer ein und fügt neue Funktionen hinzu, die mehr als nur die Sicherheitsmaßnahmen verbessern.

Testen Sie RealVNC kostenlos und teilen Sie uns Ihr Feedback mit. Wir haben immer ein offenes Ohr für Ihre Anliegen. Erleben Sie den RealVNC-Unterschied selbst.