Dado o trabalho remoto Com o cenário atual (incluindo a crescente popularidade das políticas BYOD) e as ameaças cibernéticas cada vez maiores, o software de acesso remoto é um dos componentes mais críticos do nosso ambiente de trabalho. Um nome que surge frequentemente neste domínio é Splashtop. Mas, o Splashtop é seguro?

A resposta curta é O Splashtop cumpriu os requisitos de segurança relevantes para várias acreditações, mas isso vem com todas as qualificações habituais que qualquer serviço online precisa – nenhum sistema é totalmente infalível, afinal.

Quando estás a lidar com ferramentas que ligam dados e sistemas sensíveis, vale a pena fazeres a tua pesquisa. Por esta razão, estamos a aprofundar os protocolos de segurança e proteção em torno do Splashtop (e das plataformas de acesso remoto em geral), oferecendo a análise de 360 graus de que precisas para tomar uma decisão informada sem gastar horas em pesquisa.

Neste guia, abordaremos:

- Riscos e vulnerabilidades inerentes à tecnologia de acesso remoto

- Avaliação geral do Splashtop

- Exame dos protocolos de segurança do Splashtop

E muito mais! Vamos lá começar.

Porque é que a segurança do acesso remoto é importante

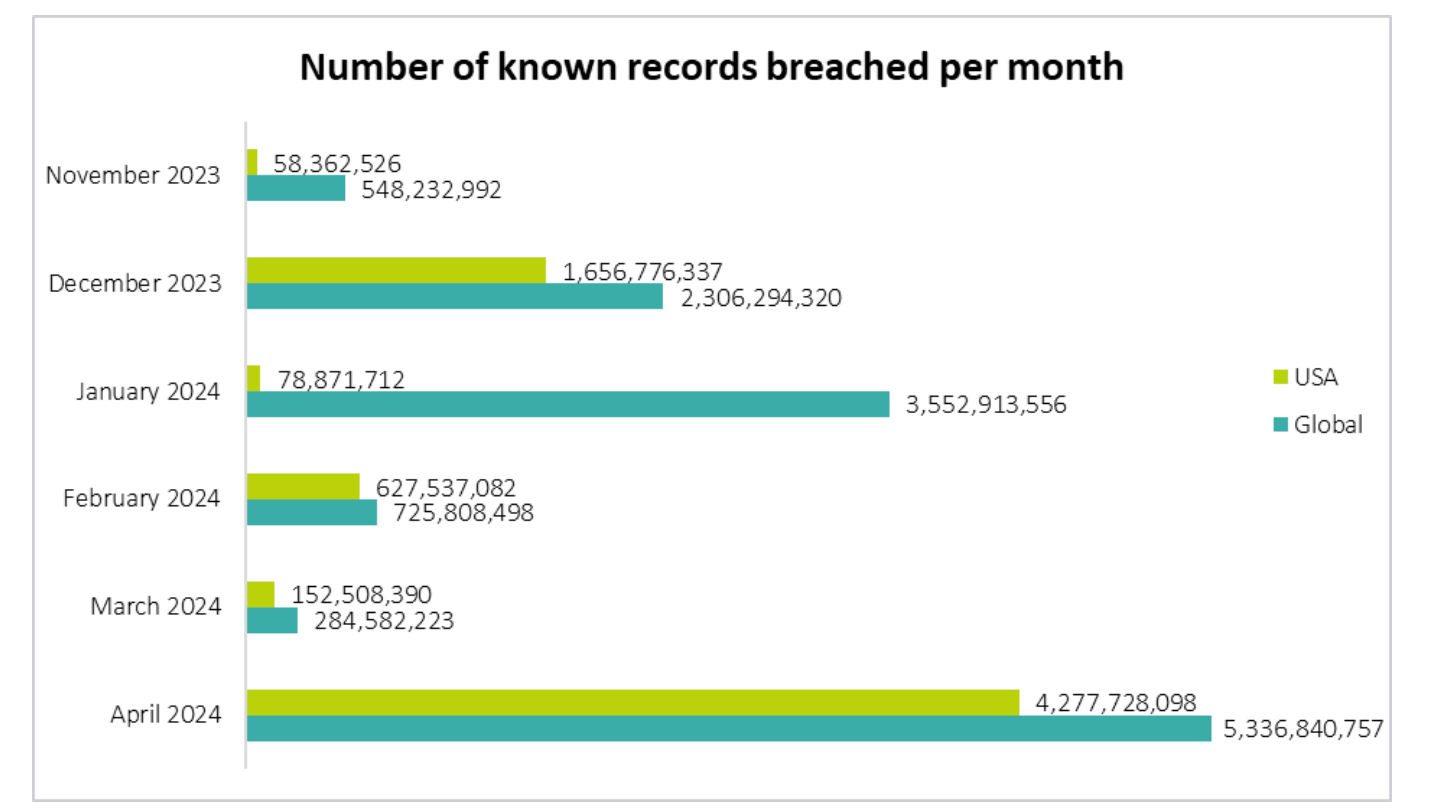

O número de ciberataques que conduzem a violações de dados aumentou drasticamente nos últimos anos. E parece que vai continuar a aumentar.

É por isso que a segurança é importante para todas as tecnologias que utilizamos em casa ou no local de trabalho.

É por isso que a RealVNC está determinada a fornecer a solução de acesso remoto mais segura do mercado.

Na nossa opinião, qo investigar a segurança das soluções de acesso remoto, deve ir além das caraterísticas superficiais e ponderar aspectos como as políticas de acesso, a monitorização da atividade do utilizador, a segurança dos pontos terminais para o acesso ao ambiente de trabalho e móvel, etc.

Quanto mais aprofundares esta pesquisa, mais confiante te deves sentir nas tuas escolhas. Se, em vez de te sentires seguro, tiveres mais perguntas do que aquelas com que começaste, talvez valha a pena considerar outras opções.

Afinal, a possibilidade de confiar os seus dados sensíveis a uma solução de acesso remoto é um aspeto crucial da sua estratégia de cibersegurança, que não é apenas “bom ter. Dado o atual panorama de segurança online, é uma obrigação.

Avaliar a segurança das soluções de acesso remoto

Quando avaliar as ferramentas de acesso remotoconsidera os seguintes componentes-chave para garantir uma segurança de alto nível:

1. Examina as políticas de acesso

As políticas devem definir quem pode aceder a que recursos, em que condições, e impor práticas de palavras-passe fortes.

A autenticação multi-fator (MFA) não é negociável para acesso remoto seguro. Acrescenta uma camada extra de segurança que reduz o risco de acesso não autorizado ao computador do escritório.

As políticas de acesso devem estar em conformidade com as normas regulamentares, como a ISO 27001 e o RGPD. Estas normas garantem que o teu acesso ao ambiente de trabalho remoto cumpre as melhores práticas de segurança e privacidade.

Outras caraterísticas obrigatórias incluem:

- Registo detalhado das sessões remotas e da atividade do utilizador

- Controlos de acesso baseados em funções

- Integração com SSO

2. Procura vulnerabilidades

Procura vulnerabilidades anteriores e a forma como o fornecedor geriu incidentes de segurança anteriores para compreender o seu compromisso com a segurança. Analisa regularmente o software de acesso remoto e os dispositivos de ponto final em busca de vulnerabilidades. Utiliza ferramentas como o Nessus ou o OpenVAS para identificar potenciais riscos de segurança.

Procura fornecedores com um historial sólido de gestão transparente de vulnerabilidades e problemas de segurança anteriores. Certifica-te de que a solução escolhida fornece actualizações automáticas para corrigir novas vulnerabilidades, eliminando o risco de um simples erro do teu departamento de TI levar a um desastre.

3. Monitoriza a atividade do utilizador

A tua solução de suporte remoto tem de ser capaz de monitorizar e registar as actividades dos utilizadores durante as sessões remotas, seja no ambiente de trabalho ou em dispositivos móveis. Isto inclui a captura de tentativas de início de sessão, durações de sessão e acções realizadas durante o acesso.

Ferramentas como o RealVNC podem monitorizar todas estas actividades e configurar alertas em tempo real para responder rapidamente a actividades suspeitas.

Os registos de auditoria detalhados também ajudam a seguir e a monitorizar as actividades de acesso, fornecendo uma pista de auditoria clara para revisões de segurança. Certifica-te de que o teu software de suporte remoto fornece esta funcionalidade e que os registos de auditoria podem ser facilmente exportados e analisados.

4. Considera a força da encriptação

Avalia os protocolos de encriptação utilizados pela ferramenta de acesso remoto. Certifica-te de que a solução utiliza mecanismos de encriptação fortes, como o AES-256 e o TLS (incluindo o TLS 1.2 ou superior). Confirma que a encriptação é de ponta a ponta para proteger os dados contra interceção e acesso não autorizado durante o trânsito.

5. Mecanismos de autenticação

Devem estar disponíveis mecanismos de autenticação populares, como a autenticação de dois factores (2FA) e o início de sessão único (SSO). O suporte para autenticação de dispositivos garante que apenas os dispositivos autorizados podem aceder à rede.

Sabias que a RealVNC utiliza MFA, SSOe controlo de acesso à rede para gerir a autenticação de utilizadores remotos?

6. Revê os protocolos de segurança

O que são protocolos de segurança a solução de acesso remoto é compatível? Esta questão é crucial, uma vez que protocolos como a certificação ISO 27001 e as normas do RGPD, HIPAAPCI-DSS e CCPA.

Além disso, certifica-te de que todos os protocolos utilizados pela tua solução estão actualizados e cumprem as normas da indústria.

7. Opções de implementação

A implantação apresenta-se geralmente sob duas formas principais:

- No local: Esta implementação oferece controlo total sobre a sua infraestrutura, permitindo-lhe personalizar as definições de segurança para satisfazer necessidades específicas. É ideal para organizações com requisitos de segurança rigorosos e obrigações de conformidade

- Baseado na nuvem: Esta implementação oferece uma excelente escalabilidade e acessibilidade, permitindo o acesso remoto a partir de qualquer local com uma ligação à Internet. Isto é benéfico para o pessoal remoto e para o acesso por dispositivos móveis.

A Splashtop Enterprise oferece tanto a popular solução baseada na nuvem hospedada na AWS quanto uma solução no local.

Com isso fora do caminho, vamos mergulhar mais especificamente no Splashtop.

Visão geral dos recursos de segurança do Splashtop

Embora nos dediquemos a tornar o RealVNC o software de acesso remoto mais seguro do mercado, o Splashtop é visto por muitos como uma opção segura para dispositivos pessoais e gerenciamento remoto de computadores para empresas. Ele está entre as soluções mais populares para software de acesso remoto, e é improvável que isso acontecesse se as preocupações com segurança fossem generalizadas.

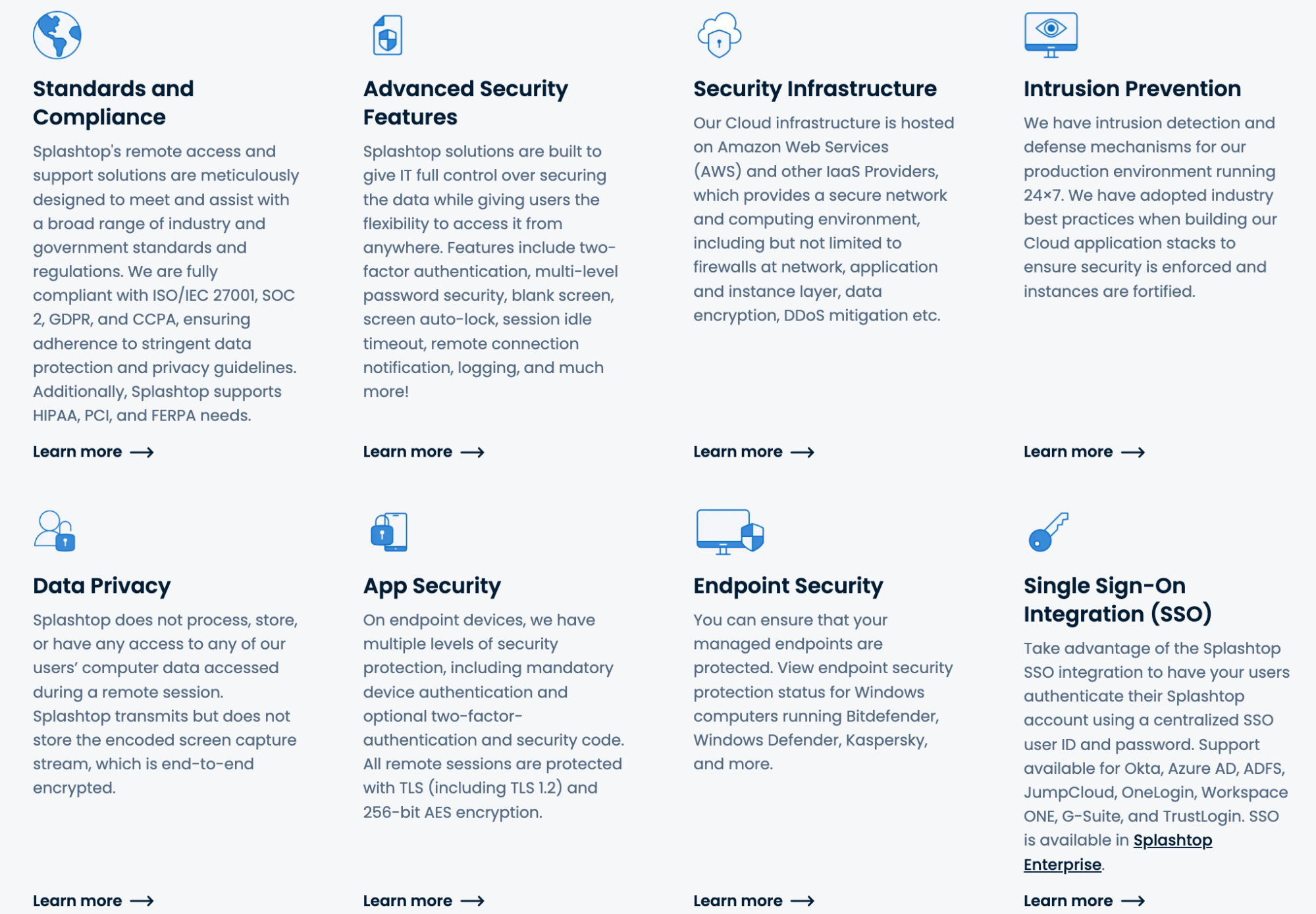

O principal produto da empresa para acesso remoto, o Splashtop Business Access, inclui uma série de caraterísticas e protocolos de segurança destinados a manter os dados seguros:

- Splashtop usa encriptação AES de 256-bit para proteger a transferência de ficheiros durante sessões remotas, assegurando que a informação permanece confidencial e protegida contra acesso não autorizado.

- Além disso, o Splashtop utiliza protocolos TLS, incluindo o TLS 1.2, para proteger as ligações e tornar a interceção quase impossível.

- A autenticação do dispositivo é obrigatória e os utilizadores podem optar pela autenticação de dois factores para adicionar uma camada extra de segurança.

Muitas organizações, incluindo Microsoft, Harvarde até mesmo agências governamentais como a cidade de Milwaukee, usam Splashtop Business Access. Estas são entidades que colocam um prémio na segurança, por isso o seu costume contínuo deve vir com um pouco de tranquilidade para o resto de nós.

Conformidade com as normas da indústria

O Splashtop demonstra a sua dedicação à segurança através da conformidade com uma vasta gama de normas da indústria.

Adere a:

- Conformidade com a HIPAA (essencial para os profissionais de saúde protegerem as informações dos pacientes)

- Conformidade com o RGPD (assegura a proteção dos direitos de privacidade dos dados do utilizador)

- Conformidade SOC 2 (cumpre rigorosas normas de segurança e privacidade)

- Conformidade com a norma ISO/ IEC 27001

O Splashtop também suporta PCI, FERPA e CCPA. Estas conformidades tornam-no adequado para vários sectores, incluindo finanças, educação e cuidados de saúde.

Vulnerabilidades de segurança anteriores

Mesmo os sistemas mais seguros podem encontrar vulnerabilidades, e o Splashtop não é exceção. Num mundo de maus actores, estas vulnerabilidades são muitas vezes apenas trazidas à luz quando algo acontece.

Nomeadamente, dois incidentes de segurança significativos (ambos já resolvidos) põem em evidência este problema do ambiente informático moderno:

- Em 2020, CVE-2020-12431 revelou um problema de alteração de privilégio do Windows nas versões do Splashtop Software Updater anteriores a 1.5.6.16. Permissões inseguras em arquivos de configuração e pipes nomeados permitiam o aumento de privilégios locais. Esta vulnerabilidade, que afectou as versões do Splashtop Streamer e do Splashtop Business anteriores à 3.3.8.0, abriu uma porta de entrada sensível para que os agentes maliciosos pudessem sequestrar o sistema.

- Mais recentemente, CVE-2023-3181 identificou uma vulnerabilidade de aumento de privilégio local que afecta o Splashtop Software Updater para Windows versões 1.5.6.21 e anteriores. Esta exploração permitia que utilizadores locais autenticados obtivessem privilégios ao nível do SISTEMA através da manipulação de diretórios e ficheiros temporários criados de forma insegura. O problema era grave, dada a facilidade de exploração e o elevado impacto potencial.

As correcções foram implementadas de forma rápida e eficaz para resolver e solucionar os problemas mencionados.

Na nossa opinião, a Splashtop fez bem em resolver rapidamente estas ameaças, levando-as a sério e tratando-as de forma completa e atempada.

Vectores de ataque e riscos comuns para o Splashtop e outras plataformas de acesso remoto

Quando estiveres a pensar em implementar uma solução de acesso remoto na tua organização, é importante compreender os vários vectores de ataque que podem expor o software de acesso remoto a explorações maliciosas. Muitas vulnerabilidades resultam de algum tipo de erro do utilizador, como a não manutenção de políticas de segurança rigorosas.

Os vectores de ataque mais comuns incluem:

- Palavras-passe fracas. Se os utilizadores não implementarem palavras-passe fortes e complexas ou autenticação multi-fator, o acesso não autorizado pode ser um risco enorme para os dispositivos pessoais e para cada conta que a sua empresa gere.

- Software não corrigido. Os atacantes cibernéticos exploram frequentemente vulnerabilidades de software não corrigidas, como a CVE-2020-12431 e a CVE-2023-3181. As actualizações regulares são essenciais, mas por vezes podem ficar aquém dos vectores de ameaça.

- Configuração de rede insegura. Mesmo com protocolos de encriptação sólidos, como o AES-256 e o TLS, as más configurações de rede, como pontos de extremidade expostos e a falta de proteção de firewall, podem deixar os utilizadores vulneráveis a intercepções e a sua transferência de ficheiros exposta.

Em suma, se for mantida uma boa disciplina de rede em toda a tua empresa na mitigação destes vectores de ataque, estamos confiantes que as caraterísticas de segurança do Splashtop devem ser adequadas na maioria dos casos.

Dito isto, para atenuar ainda mais os riscos destes vectores de ataque, podes optar por utilizar o RealVNCque incluem encriptação obrigatória, sigilo de encaminhamento perfeito, controlo de identidadee outras caraterísticas essenciais, tais como lista negra automática ou permissões de sessão.

Como se compara uma alternativa ao Splashtop: RealVNC

Na nossa opinião, quando procuras uma solução de acesso remoto seguroé essencial considerar todos os factores, incluindo a encriptação, a flexibilidade de implementação e a proteção de dados.

É por isso que a RealVNC é frequentemente considerada a solução de acesso remoto mais segura do mercado, oferecendo várias funcionalidades avançadas que reforçam a segurança da tua organização e o controlo dos utilizadores.

Eis o que faz com que o RealVNC se destaque verdadeiramente entre os seus concorrentes:

1. Funções de segurança avançadas

- A RealVNC utiliza protocolos de encriptação topo de gama, incluindo a encriptação AES-256, para proteger os dados durante as sessões remotas.

- Permite aos administradores definir permissões para os utilizadores que acedem remotamente ao sistema. Isto significa que podes controlar os dispositivos e ficheiros a que cada utilizador pode aceder.

- Avaliações de segurança regulares garantem que a infraestrutura da RealVNC permaneça segura contra ameaças em evolução.

2. Flexibilidade de implantação

Podes escolher entre soluções no local e baseadas na nuvem com base nas tuas necessidades específicas. Quer necessites de um forte controlo através de instalações no local ou da flexibilidade do acesso baseado na nuvem, eles podem apoiar as tuas necessidades.

3. Proteção de dados em foco

- A RealVNC oferece registos detalhados de sessões remotas, o que significa que o teu departamento de TI tem acesso fácil aos dados necessários para detetar ameaças e efetuar avaliações de segurança. Eles podem analisar os históricos das sessões para monitorar as atividades e garantir a conformidade.

- As pistas de auditoria abrangentes podem rastrear as acções dos utilizadores e os eventos do sistema, ajudando na identificação e resolução de problemas de segurança.

- O RealVNC facilita a troca segura de ficheiros durante as sessões remotas, mantendo os dados encriptados e protegidos.

Três principais práticas de acesso remoto seguro

Escolher a ferramenta de suporte remoto correta é apenas metade da batalha. A outra metade consiste em criar um ambiente seguro para proteger os dados da tua organização.

Eis algumas boas práticas a seguir:

- Incentiva toda a gente a utilizar palavras-passe fortes e únicas. Uma palavra-passe forte inclui uma mistura de letras, números e caracteres especiais. Adiciona uma camada extra de segurança activando a 2FA.

- Verifica regularmente se os teus sistemas têm falhas de segurança. Utiliza ferramentas de análise de segurança para identificar áreas que possam ser vulneráveis a ataques. Quando encontrares problemas de segurança, corrige-os imediatamente com actualizações de software ou alterando as definições de segurança para colmatar eventuais lacunas.

- Ensina os funcionários sobre as melhores práticas de segurança, por exemplo, como reconhecer e-mails de phishing e a importância de utilizar ligações seguras. Uma equipa bem informada tem menos probabilidades de cometer erros que possam levar a violações de segurança.

O teu parceiro de segurança não deve apenas proteger os dados. Deve ser proativo na redução dos riscos.

Então, volta à pergunta: O Splashtop é seguro? Tal como referido anteriormente, consideramos que cumpre muitos dos requisitos de segurança que as empresas possam ter, mas será que isso faz com que seja a melhor solução de acesso remoto do mercado? Depende.

- O Splashtop emprega fortes medidas de segurança e não tem um histórico de violações no volume ou na magnitude de muitos dos seus concorrentes, como o TeamViewer, por exemplo.

- É também uma das soluções mais populares, o que raramente acontece com os fornecedores de serviços que não cumprem os seus deveres de segurança.

Dito isto, como parte do nosso compromisso de fornecer a solução de acesso remoto mais segura do mundo, a RealVNC é pró-ativa em manter-se a par das normas de segurança, respondendo aos comentários dos utilizadores e adicionando novas funcionalidades que fazem mais do que apenas melhorar as medidas de segurança.

Experimenta o RealVNC gratuitamente e dá-nos a tua opinião. Estamos sempre aqui para ouvir o que tens a dizer. Experimenta a diferença da RealVNC por ti mesmo.