L’utilisation d’un logiciel d’accès à distance implique l’ouverture d’un chemin d’accès à vos informations et l’exposition potentielle de données sensibles. C’est pourquoi toute solution permettant d’accéder à distance aux fichiers de votre organisation doit faire l’objet de mesures de cybersécurité rigoureuses.

C’est pourquoi, dans ce guide, nous allons explorer :

- Les protocoles de sécurité de TeamViewer et la façon dont ils protègent les actifs de votre entreprise

- Les failles de sécurité de Teamviewer et tout autre risque de sécurité dont vous devez être conscient

- Des actions pas à pas pour maximiser la sécurité lors de l’utilisation d’outils d’accès à distance

- Une excellente alternative à TeamViewer pour vos besoins d’accès à distance

Jetons un coup d’œil objectif à TeamViewer, découvrons ses fonctions de sécurité et évaluons s’il s’agit du bon choix pour assurer la sécurité de votre lieu de travail.

Aperçu des fonctions de sécurité de TeamViewer

La sécurité de TeamViewer se compose essentiellement de deux domaines : garantir l’accès autorisé et empêcher les tentatives non autorisées.

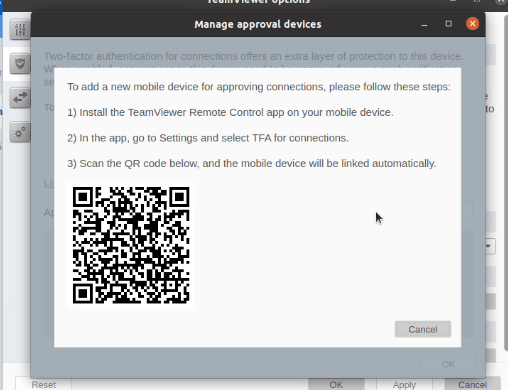

1. Authentification à deux facteurs (2FA)

Tout d’abord, l’authentification à deux facteurs (2FA) ajoute une couche supplémentaire de sécurité, en exigeant une deuxième forme de vérification au-delà du simple mot de passe. La protection biométrique renforce encore cette sécurité grâce à la reconnaissance des empreintes digitales ou du visage sur les appareils compatibles pour donner l’autorisation d’accès.

2. Protection contre la force brute

Si quelqu’un essaie de deviner votre mot de passe, TeamViewer ne vous facilite pas la tâche. Après chaque tentative infructueuse, le temps d’attente pour la tentative suivante s’allonge. Les délais augmentant de façon exponentielle, il faudrait à un pirate environ 17 heures pour réaliser seulement 24 tentatives.

3. Écran noir personnalisé

Pour les besoins de sécurité visuelle, l’écran noir personnalisé vous permet d’afficher une image prédéfinie sur l’écran distant.

4. Protection par mot de passe

Un autre niveau de précaution est l’option de protection de vos options TeamViewer (vos paramètres personnels de Teamviewer) avec un mot de passe fort.

Astuce de RealVNC : Créez des mots de passe forts et uniques pour chaque application et outil que vous utilisez, puis stockez-les dans un gestionnaire de mots de passe. De cette façon, vous pouvez réduire les risques de sécurité sans avoir à mémoriser des identifiants compliqués.

5. Chiffrement

Bien entendu, le chiffrement est essentiel pour tout outil d’accès à distance. Il est conçu pour rendre les violations incroyablement difficiles et pour interdire l’accès à partir d’appareils non sécurisés, ce qui est crucial dans un paysage où l’accès à l’Internet est de plus en plus difficile. les cybermenaces ne cessent d’augmenter.

6. Empreinte digitale Teamviewer

Chaque appareil équipé de TeamViewer possède une empreinte digitale distincte, une séquence composée de lettres, de chiffres et de caractères spéciaux, générée à partir de la clé publique de l’appareil. En plus de cette fonctionnalité, TeamViewer utilise identité de l’expert ». vous permet de vous assurer que la demande de session provient bien de la personne avec laquelle vous souhaitez connecter votre compte TeamViewer.

Méthodes de cryptage

TeamViewer est-il sûr ? Voyons ce qu’il en est. TeamViewer utilise des protocoles de cryptage appliqués à toutes les données qui transitent par son réseau, ce qui protège le contenu des sessions à distance contre tout accès non autorisé.

Voici un examen plus approfondi de leurs protocoles de cryptage :

- Échange de clés RSA 4096 bits : Cela crée un canal sécurisé pour l’échange ultérieur de données de session, et comme la clé privée ne quitte jamais la machine hôte, l’interception semble impossible.

- Chiffrement de session AES 256 bits : Il s’agit de la norme industrielle pour les communications sécurisées et elle est largement considérée comme suffisamment solide pour protéger les données sensibles contre les attaques par force brute et autres tentatives de décryptage.

- Perfect Forward Secrecy (secret parfait) : Le PFS signifie que même si une clé d’une session était compromise, cela n’affecterait pas la sécurité des autres sessions puisqu’elles ont des clés différentes.

Méthodes d'authentification pour le compte Teamviewer

Les méthodes d’authentification dans les comptes TeamViewer sont créées pour s’assurer que seuls les utilisateurs vérifiés ont accès :

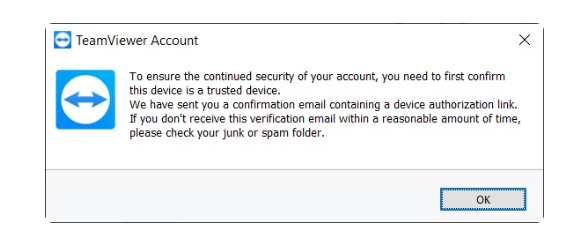

- Dans le cas d’une nouvelle session ouverte à partir d’appareils non enregistrés, TeamViewer exige l’autorisation de l’appareil par courrier électronique pour confirmer le nouvel appareil avant qu’il puisse être utilisé pour obtenir l’accès à TeamViewer.

- L’authentification à deux facteurs utilise un code généré par une application d’authentification mobile, en plus du mot de passe standard.

- Le logiciel TeamViewer comprend des contrôles d’intégrité des données qui garantissent que les données reçues n’ont pas été modifiées pendant la transmission afin d’éviter les attaques de type « man-in-the-middle ».

Conformité aux normes de l'industrie

TeamViewer est conforme aux normes et réglementations industrielles suivantes :

- ISO/IEC 27001 : Elle garantit qu’une entreprise a mis en place et applique une approche systématique de la gestion des informations sensibles.

- ISO 9001 : Cette norme garantit une grande cohérence dans la fourniture de services répondant aux exigences des clients et de la réglementation.

- Règlement général sur la protection des données (RGPD) : Les règles du GDPR exigent un traitement et une protection stricts des données personnelles pour les résidents de l’UE.

- CCS (Clauses contractuelles types) : Ces clauses sont utilisées pour le transfert légal de données en dehors de l’UE.

- HIPAA (Health Insurance Portability and Accountability Act) Hi-Tech : Crucial pour les clients du secteur des soins de santé qui traitent des informations de santé protégées (PHI).

- Service Organization Control (SOC) 2 Type II/SOC 3 : Ces rapports indiquent que TeamViewer gère les données de ses clients en se basant sur les piliers de la sécurité, de la disponibilité, de l’intégrité du traitement, de la confidentialité et de la protection de la vie privée.

- Trusted Information Security Assessment Exchange (TISAX) : Cela signifie que TeamViewer est conforme aux normes de sécurité spécifiques à l’industrie automobile.

- PCI DSS (Payment Card Industry Data Security Standard) : Important pour les entreprises qui traitent des transactions par carte de crédit et qui maintiennent un environnement de paiement sécurisé.

Examen des vulnérabilités de TeamViewer en matière de sécurité

- L’un des principaux problèmes de sécurité liés à TeamViewer est l’accès non autorisé. Des rapports font état d’attaquants qui exploitent des mots de passe faibles ou réutilisés pour prendre le contrôle des ordinateurs des utilisateurs.

- Une autre vulnérabilité concerne les attaques de type « Man-in-the-Middle » (MiTM). TeamViewer a mis en œuvre des protocoles solides pour prévenir les attaques MiTM, comme le cryptage de bout en bout. Malgré ces mesures, nous ne recommandons pas l’utilisation de TeamViewer sur des réseaux publics ou non sécurisés.

- Les retards dans la mise à jour des logiciels peuvent rendre vos systèmes vulnérables.

- Parfois, les vulnérabilités telles que les violations de mots de passe externes proviennent du comportement de l’utilisateur.

De plus, comme tout logiciel, TeamViewer peut être confronté à des exploits de type « zero-day », inconnus jusqu’à ce que les attaquants exploitent l’application TeamViewer.

Historique des failles de sécurité et des vulnérabilités de Teamviewer

Jusqu’à présent, Teamviewer semble être un choix sûr pour votre entreprise. Cependant, en y regardant de plus près, il semble que même avec des fonctions de sécurité aussi avancées, des utilisateurs ont signalé des failles de sécurité après avoir utilisé le logiciel.

- L’un des problèmes de sécurité les plus problèmes de sécurité les plus importants s’est produit en 2016 lorsque TeamViewer a confirmé que des pirates chinois avaient réussi à pénétrer dans son système.

- En outre, d’autres incidents ont été signalés, au cours desquels des pirates ont exploité TeamViewer pour installer des ransomwares ou accéder à des données sensibles.

- En janvier 2024, une brèche a permis à des attaquants de de déployer un ransomware via TeamViewer.

Teamviewer est-il sûr ? Tout dépend de la manière dont vous l’utilisez. En réponse aux cybermenaces croissantes, la société a déclaré: « Notre analyse montre que la plupart des cas d’accès non autorisé impliquent un affaiblissement des paramètres de sécurité par défaut de TeamViewer. Cela inclut souvent l’utilisation de mots de passe facilement devinables, ce qui n’est possible qu’en utilisant une version obsolète de notre produit ».

Vecteurs d'attaque et risques courants

Bien qu’il s’agisse d’une solution d’accès à distance populaire dotée d’options de sécurité avancées, TeamViewer ouvre la voie à une série de vecteurs d’attaque courants dès que vous appuyez sur le bouton « Installer un logiciel ». installer un logiciel ». et voici pourquoi :

- Les attaquants peuvent utiliser des courriels trompeurs pour inciter les utilisateurs à divulguer leurs identifiants de connexion, ce qui s’est déjà produit avec de nombreux sites.

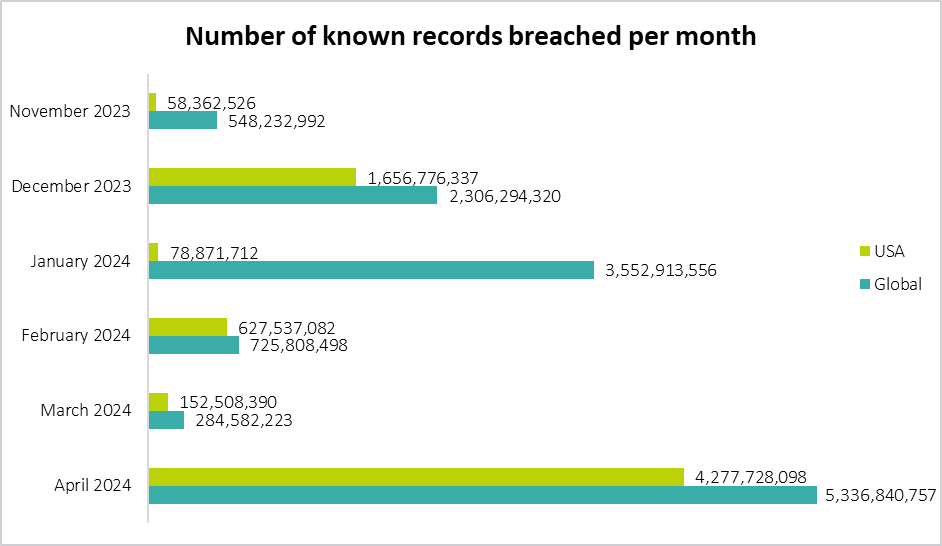

- Le » Credential stuffing » est également un problème majeur. Il s’agit d’utiliser des combinaisons connues de noms d’utilisateur et de mots de passe obtenues lors d’autres violations de données pour accéder aux comptes TeamViewer.

- TeamViewer, comme tous les logiciels, présente des failles qui peuvent être exploitées si vous ne mettez pas régulièrement à jour votre application (à la fois la version de bureau et sur votre appareil mobile).

L'importance d'évaluer la sécurité de l'accès à distance

Malheureusement, outils d’accès à distance sont un point d’entrée potentiel pour les cyberattaques. C’est pourquoi vous devez les évaluer minutieusement avant de les confier à votre organisation (ou à des utilisateurs non commerciaux). Vous trouverez ci-dessous une liste de contrôle pour l’évaluation des logiciels d’assistance à distance.

Évaluer la sécurité des solutions d'accès à distance

- Passez en revue les fonctions de sécurité : Examinez les normes de cryptage, l’authentification multifactorielle (MFA) et la force des politiques de mot de passe.

- Surveillez les mises à jour régulières et la gestion des correctifs : Votre logiciel propose-t-il des mises à jour régulières qui corrigent les vulnérabilités ?

- Vérifiez leurs certifications : Vérifiez la conformité aux normes et réglementations du secteur, telles que le GDPR, ISO/IEC 27001ou ISO 9001.

- Testez le contrôle d’accès et la gestion des utilisateurs : Évaluez la granularité des contrôles d’accès et vérifiez si la gestion des utilisateurs permet des contrôles d’accès basés sur les rôles, des paramètres d’autorisation multiples et une surveillance de l’enregistrement des activités basée sur les adresses IP.

- Tests de pénétration et analyses de vulnérabilité : Effectuent-ils régulièrement des tests de pénétration et des analyses de vulnérabilité menés par des tiers indépendants ?

- Réputation du fournisseur : Examinez leurs antécédents en matière d’incidents de sécurité et leur réponse. Examinez le niveau d’assistance fourni et les avis d’utilisateurs indépendants.

- L’architecture et l’infrastructure : Par exemple, les solutions basées sur l’informatique en nuage ont besoin de mesures de sécurité strictes pour le stockage et la transmission des données. Pour les solutions sur site, examinez comment le logiciel s’intègre aux pare-feu existants de l’entreprise.

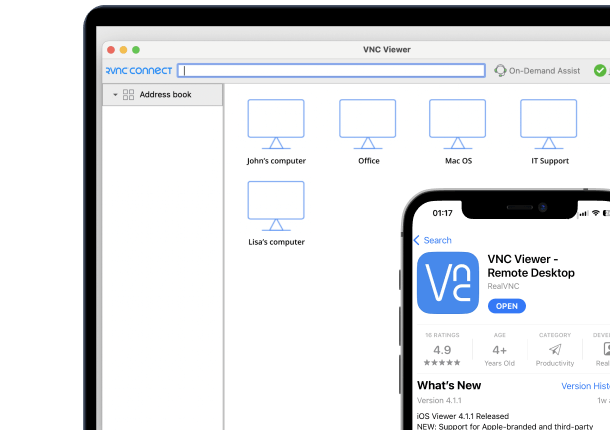

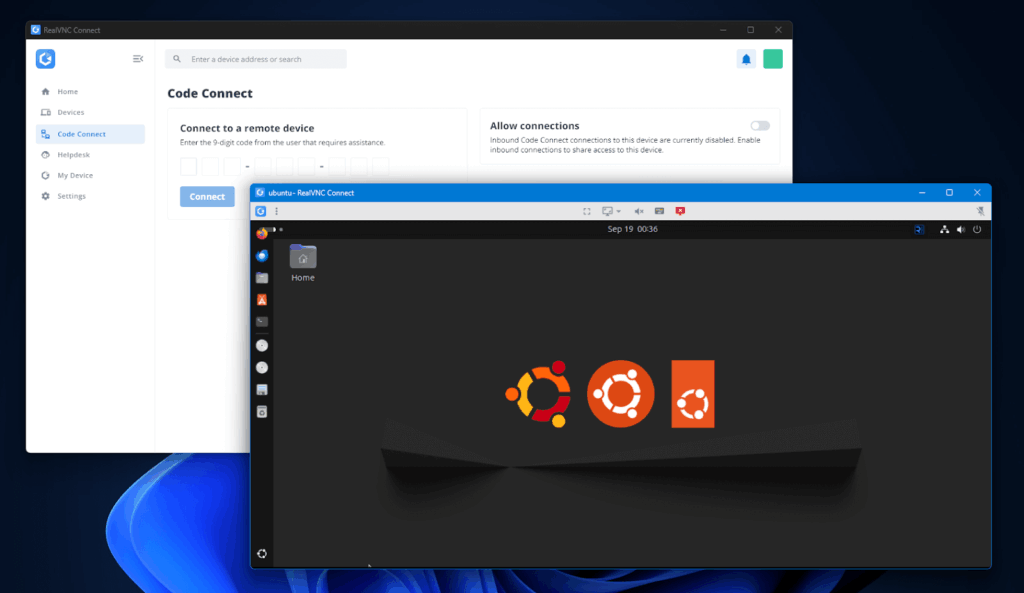

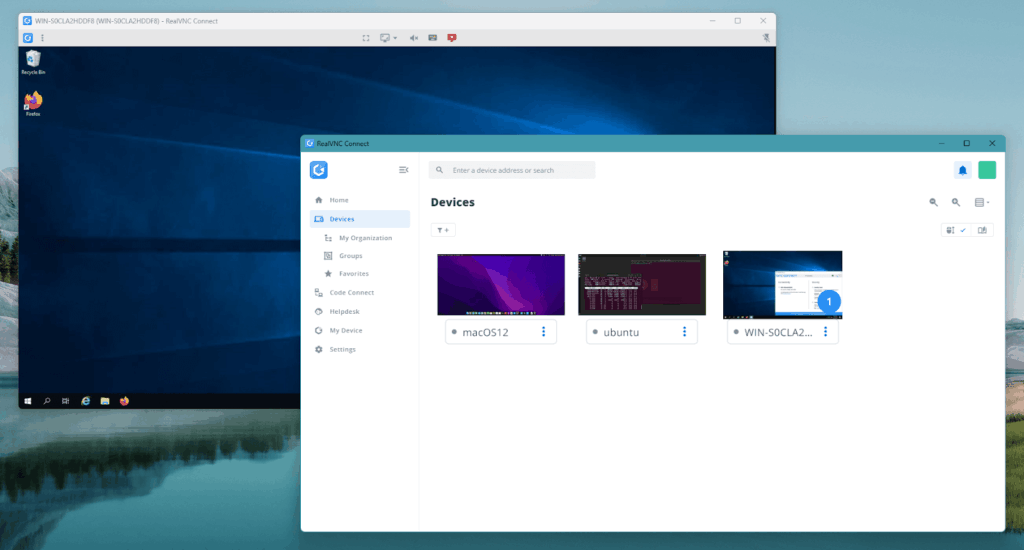

Une alternative sûre à Teamviewer : RealVNC Connect

RealVNC Connect est conçu pour ceux qui accordent une grande importance à la sécurité numérique et qui recherchent une solution d’accès à distance sûre et fiable. L’entreprise a créé un environnement où la flexibilité de l’accès ne compromet pas la sécurité suprême. Voyons pourquoi RealVNC est une alternative solide à TeamViewer.

"RealVNC® me permet d'utiliser mon téléphone ou ma tablette depuis n'importe quel endroit pour examiner et résoudre un problème en cas d'incident.

Matt Ireland, Founder, MiPi Support

Fonctions de sécurité de RealVNC

- RealVNC ne conserve pas les données de session, de sorte qu’elles ne peuvent pas être décryptées aujourd’hui ou à l’avenir, ce qui protège vos informations contre les violations rétrospectives.

- Chaque connexion s’inscrit dans un contexte hostile, suggérant un bouclier défensif toujours actif.

- C’est l’ordinateur distant qui dicte en dernier ressort les conditions de connexion, en confiant le pouvoir à l’utilisateur légitime pour un contrôle d’accès strict.

- Le cryptage de bout en bout est une caractéristique non négociable, avec un AES jusqu’à 256 bits garantissant la protection des données sur toutes les connexions, que ce soit via VNC Cloud ou sur un réseau local.

- L’intégrité des points d’extrémité est vérifiée à l’aide de clés RSA de 2048 bits, ce qui permet de se prémunir contre les attaques de type « Man-in-the-Middle » (MITM).

- Toutes les communications utilisent le protocole HTTPS.

- RealVNC utilise l’authentification multifactorielle (MFA), l’authentification unique (SSO) et le contrôle d’accès au réseau.

- La sécurité des points de terminaison est également une des principales caractéristiques de RealVNC, qui protège les appareils individuels contre les cyber-menaces.

Des options de déploiement flexibles

RealVNC Connect s’adapte à un large éventail d’environnements informatiques. Vous avez le choix entre sur site et dans le nuage avec ce logiciel d’accès à distance.

- Pour les organisations qui exigent une sécurité maximale, RealVNC propose une option de déploiement sur site avec une licence hors ligne.

- En outre, RealVNC propose des solutions en nuage et une connectivité directe. Vous pouvez ainsi utiliser un accès alimenté par l’internet et des connexions directes pour les appareils qui doivent rester isolés.

- De plus, les équipes informatiques peuvent mettre en œuvre des automatisations et des intégrations personnalisées grâce aux API de RealVNC.

Engagement en matière de protection des données

RealVNC offre les meilleures pratiques de sécurité de sa catégorie en soumettant ses services à des audits de sécurité réalisés par des tiers, y compris des évaluations de la sécurité de la boîte blanche. En plus de la certification ISO 27001, cette solution de téléassistance adhère également aux normes GDPR et est CONFORMES AUX NORMES HIPAA et PCI-DSS, offrant une gamme d’autres réglementations sectorielles spécifiques.

Partenaire de RealVNC, le logiciel d'accès à distance le plus performant du marché

Compte tenu du développement massif du travail à distance et de l’évolution de la migration de la main-d’œuvre, les entreprises doivent former et surveiller leurs employés afin d’atténuer ces cyberrisques, tout en veillant à ce que les activités des anciens membres de l’équipe ne deviennent pas des éléments de passif. Et comme les pirates informatiques sont constamment à la recherche de failles dans les systèmes, vous avez besoin de la meilleure protection sur le marché pour assurer la sécurité de vos données.

Dans ce contexte, TeamViewer est-il sûr pour une utilisation professionnelle ? La réponse est… nuancée. TeamViewer peut être considéré comme sûr, à condition que les utilisateurs fassent preuve de diligence dans son application. Cela inclut des mises à jour régulières, des protocoles d’utilisation appropriés et la confiance dans le fournisseur pour corriger les vulnérabilités à temps.

Mais avant d’envisager TeamViewer, voici une meilleure alternative : RealVNC – une option d’accès à distance plus élaborée et plus sophistiquée.

RealVNC respecte les normes les plus rigoureuses de l’industrie tout en offrant des outils d’accès à distance qui renforcent les capacités de travail à distance et la sécurité de l’organisation. Vous ne nous croyez pas ? Obtenez votre essai gratuit dès aujourd’hui et essayez-le par vous-même.