Étant donné que le travail à distance En raison de l’évolution du paysage informatique (y compris la popularité croissante des politiques BYOD) et de l’augmentation constante des cybermenaces, les logiciels d’accès à distance sont l’un des éléments les plus critiques de notre environnement de travail. Un nom qui revient souvent dans ce domaine est celui de Splashtop. Mais Splashtop est-il sûr ?

La réponse courte est Splashtop a satisfait aux exigences de sécurité exigences de sécurité pertinentes pour diverses accréditations, mais cela s’accompagne de toutes les qualifications habituelles dont tout service en ligne a besoin – aucun système n’est entièrement infaillible après tout.

Lorsque vous avez affaire à des outils qui relient des données et des systèmes sensibles, il est important de faire des recherches. C’est pourquoi nous nous penchons sur les protocoles de sécurité qui entourent Splashtop (et les plates-formes d’accès à distance en général), en vous offrant l’analyse à 360 degrés dont vous avez besoin pour prendre une décision éclairée sans passer des heures à faire des recherches.

Dans ce guide, nous aborderons les sujets suivants :

- Risques et vulnérabilités inhérents à la technologie d’accès à distance

- L’avis général de Splashtop

- Examen des protocoles de sécurité de Splashtop

Et bien d’autres choses encore ! Commençons par le commencement.

Pourquoi la sécurité de l'accès à distance est-elle importante ?

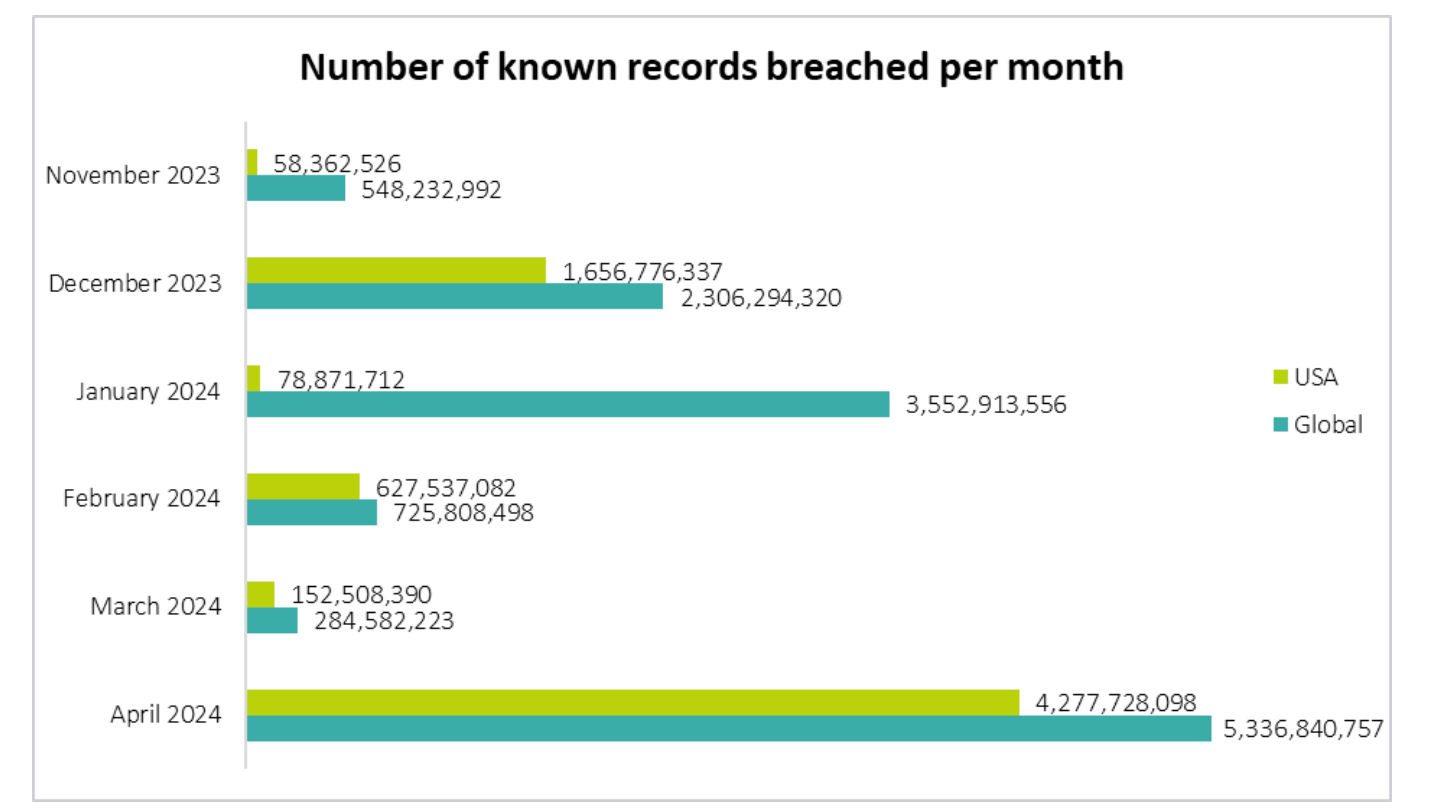

Le nombre de cyberattaques entraînant des violations de données a considérablement augmenté ces dernières années. Et il semble que cette augmentation va se poursuivre.

C’est pourquoi la sécurité est importante pour toutes les technologies que nous utilisons à la maison ou sur le lieu de travail.

C’est pourquoi RealVNC est déterminé à fournir la solution d’accès à distance la plus sécurisée du marché.

À notre avis, lorsque vous étudiez la sécurité des solutions d’accès à distance, vous devez aller au-delà des caractéristiques de surface et prendre en compte des aspects tels que les politiques d’accès, la surveillance de l’activité des utilisateurs, la sécurité des points d’extrémité pour l’accès aux ordinateurs de bureau et aux téléphones portables, et bien plus encore.

Plus vous approfondirez cette recherche, plus vous vous sentirez confiant dans vos choix. Si, au lieu d’être rassuré, vous vous posez plus de questions que vous n’en aviez au départ, il peut être utile d’envisager d’autres options.

En effet, pouvoir confier vos données sensibles à une solution d’accès à distance est un aspect crucial de votre stratégie de cybersécurité. un « plus » à avoir. Compte tenu du paysage actuel de la sécurité en ligne, c’est une nécessité.

Évaluer la sécurité des solutions d'accès à distance

Quand évaluer les outils d’accès à distanceprenez en compte les éléments clés suivants pour garantir une sécurité de haut niveau :

1. Examinez les politiques d'accès

Les politiques doivent définir qui peut accéder à quelles ressources, dans quelles conditions, et imposer des pratiques de mots de passe robustes.

L’authentification multifactorielle (MFA) est non négociable pour un accès à distance sécurisé. un accès à distance sécurisé. Il ajoute une couche de sécurité supplémentaire qui réduit le risque d’accès non autorisé à votre ordinateur de bureau.

Les politiques d’accès doivent s’aligner sur les normes réglementaires telles que ISO 27001 et GDPR. Ces normes garantissent que votre l’accès au bureau à distance respecte les meilleures pratiques en matière de sécurité et de protection de la vie privée.

Parmi les autres caractéristiques indispensables, citons

- Enregistrement détaillé des sessions à distance et de l’activité des utilisateurs

- Contrôles d’accès basés sur les rôles

- Intégration avec SSO

2. Recherche de vulnérabilités

Recherchez les vulnérabilités antérieures et la manière dont le fournisseur a géré les incidents de sécurité antérieurs afin de comprendre son engagement en matière de sécurité. Examinez régulièrement le logiciel d’accès à distance et les dispositifs d’extrémité pour détecter les vulnérabilités. Utilisez des outils tels que Nessus ou OpenVAS pour identifier les risques de sécurité potentiels.

Recherchez des fournisseurs ayant un solide historique de gestion transparente des vulnérabilités et des problèmes de sécurité. Assurez-vous que la solution que vous avez choisie propose des mises à jour automatiques pour corriger les nouvelles vulnérabilités, réduisant ainsi le risque qu’une simple erreur de votre service informatique conduise à un désastre.

3. Surveiller l'activité des utilisateurs

Votre solution d’assistance à distance doit être en mesure de surveiller et d’enregistrer les activités des utilisateurs pendant les sessions à distance, qu’il s’agisse d’ordinateurs de bureau ou d’appareils mobiles. Il s’agit notamment de saisir les tentatives de connexion, les durées de session et les actions effectuées pendant l’accès.

Des outils comme RealVNC peuvent surveiller toutes ces activités et mettre en place des alertes en temps réel pour répondre rapidement aux activités suspectes.

Des journaux d’audit détaillés permettent également de suivre et de contrôler les activités d’accès, fournissant ainsi une piste d’audit claire pour les examens de sécurité. Assurez-vous que votre logiciel d’assistance à distance offre cette fonction et que les journaux d’audit peuvent être facilement exportés et analysés.

4. Tenir compte de la puissance de chiffrement

Évaluez les protocoles de cryptage utilisés par l’outil d’accès à distance. Veillez à ce que la solution utilise des mécanismes de cryptage puissants tels que AES-256 et TLS (y compris TLS 1.2 ou supérieur). Confirmez que le cryptage est effectué de bout en bout pour protéger les données contre l’interception et l’accès non autorisé pendant le transit.

5. Mécanismes d'authentification

Des mécanismes d’authentification courants tels que l’authentification à deux facteurs (2FA) et l’authentification unique (SSO) doivent être disponibles. La prise en charge de l’authentification des appareils garantit que seuls les appareils autorisés peuvent accéder au réseau.

Saviez-vous que RealVNC utilise MFA, SSOet le contrôle d’accès au réseau pour gérer l’authentification des utilisateurs distants ?

6. Examiner les protocoles de sécurité

Quels sont les protocoles de sécurité la solution d’accès à distance suit-elle ? Cette question est cruciale, car les protocoles tels que la certification ISO 27001, les normes GDPR, etc, HIPAAPCI-DSS et CCPA.

De plus, assurez-vous que les protocoles utilisés par votre solution sont à jour et conformes aux normes de l’industrie.

7. Options de déploiement

Le déploiement se fait généralement sous deux formes principales :

- Sur place : Ce déploiement offre un contrôle total sur votre infrastructure, vous permettant de personnaliser les paramètres de sécurité pour répondre à des besoins spécifiques. Il est idéal pour les organisations ayant des exigences de sécurité strictes et des obligations de conformité.

- Basé sur l’informatique en nuage : Ce déploiement offre une excellente évolutivité et accessibilité, permettant un accès à distance depuis n’importe quel endroit disposant d’une connexion internet. Ceci est bénéfique pour le personnel à distance et l’accès aux appareils mobiles.

Splashtop Enterprise propose à la fois une solution en nuage hébergée sur AWS et une solution sur site.

Ceci étant dit, intéressons-nous plus précisément à Splashtop.

Aperçu des fonctions de sécurité de Splashtop

Bien que nous nous efforcions de faire de RealVNC le logiciel d’accès à distance le plus sûr du marché, Splashtop est considéré par beaucoup comme un choix sûr pour les appareils personnels et la gestion d’ordinateurs à distance pour les entreprises. C’est l’une des solutions les plus populaires pour les logiciels d’accès à distance, et cela n’arriverait probablement pas si les problèmes de sécurité étaient répandus.

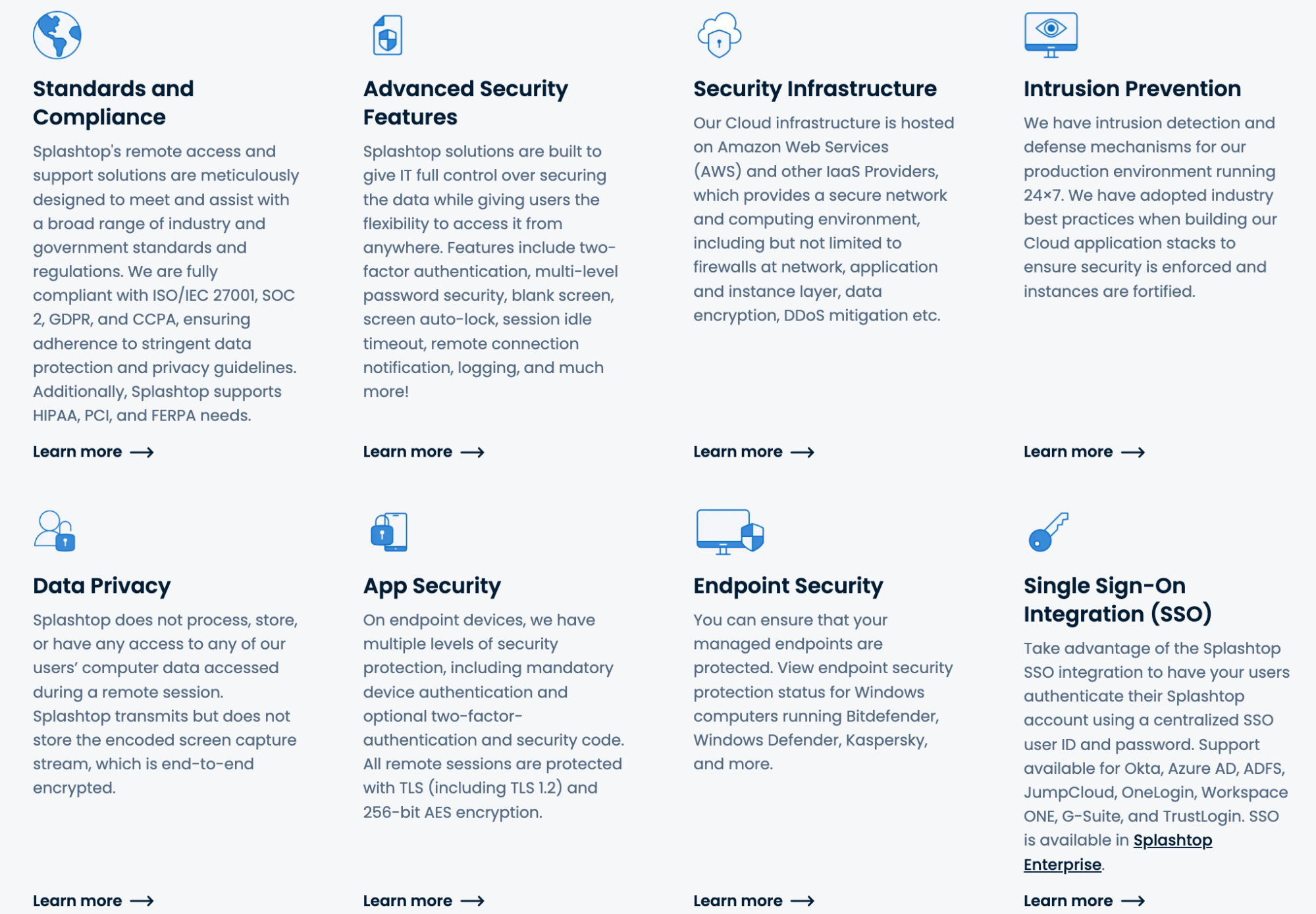

Splashtop Business Access, le produit phare de la société en matière d’accès à distance, est doté d’une série de fonctions de sécurité et de protocoles. de sécurité et de protocoles visant à préserver la sécurité des données :

- Splashtop utilise le cryptage AES 256 bits pour sécuriser le transfert de fichiers pendant les sessions à distance, ce qui garantit que les informations restent confidentielles et protégées contre tout accès non autorisé.

- En outre, Splashtop utilise les protocoles TLS, y compris TLS 1.2, pour protéger les connexions et rendre l’interception presque presque impossible.

- L’authentification de l’appareil est obligatoire et les utilisateurs peuvent opter pour une authentification à deux facteurs afin d’ajouter une couche de sécurité supplémentaire.

De nombreuses organisations, dont Microsoft, Harvardet même des agences gouvernementales comme la ville de Milwaukee, utilisent Splashtop Business Access. Ce sont des entités qui accordent une grande importance à la sécurité, et leur fidélité doit donc s’accompagner d’un peu d’assurance pour le reste d’entre nous.

Respect des normes industrielles

Splashtop démontre son dévouement à la sécurité en se conformant à un large éventail de normes industrielles.

Il adhère à :

- Conformité à l’HIPAA (essentiel pour les professionnels de la santé afin de protéger les informations relatives aux patients)

- Conformité au GDPR (garantit la protection des droits des utilisateurs en matière de confidentialité des données)

- Conformité SOC 2 (répond à des normes rigoureuses en matière de sécurité et de protection de la vie privée)

- Conformité à la norme ISO/ IEC 27001

Splashtop prend également en charge les normes PCI, FERPA et CCPA. Grâce à ces normes, Splashtop convient à divers secteurs, notamment la finance, l’éducation et les soins de santé.

Précédent Vulnérabilités en matière de sécurité

Même les systèmes les plus sécurisés peuvent présenter des vulnérabilités, et Splashtop ne fait pas exception à la règle. Dans un monde de mauvais acteurs, ces vulnérabilités ne sont souvent mises en évidence que lorsque quelque chose se produit.

Notamment, deux incidents de sécurité importants (tous deux désormais résolus) mettent en évidence ce problème dans l’environnement informatique moderne :

- En 2020, CVE-2020-12431 a révélé un problème de changement de privilèges Windows dans les versions de Splashtop Software Updater antérieures à la version 1.5.6.16. Des permissions non sécurisées sur les fichiers de configuration et les tuyaux nommés permettaient une escalade locale des privilèges. Cette vulnérabilité, qui affecte les versions de Splashtop Streamer et Splashtop Business antérieures à la version 3.3.8.0, ouvre une passerelle sensible permettant à des acteurs malveillants de détourner le système.

- Plus récemment, CVE-2023-3181 a identifié une vulnérabilité locale d’élévation de privilèges affectant Splashtop Software Updater pour les versions 1.5.6.21 et antérieures. Cette faille permet à des utilisateurs locaux authentifiés d’obtenir des privilèges de niveau SYSTÈME en manipulant des répertoires et des fichiers temporaires créés de manière non sécurisée. Il s’agit d’un problème grave, étant donné la facilité d’exploitation et l’impact potentiel élevé.

Des correctifs ont été déployés rapidement et efficacement pour résoudre les problèmes mentionnés.

À notre avis, Splashtop a bien fait de résoudre rapidement ces menaces, de les prendre au sérieux et de les traiter en profondeur et en temps voulu.

Vecteurs d'attaque et risques courants pour Splashtop et d'autres plateformes d'accès à distance

Lorsque vous envisagez de mettre en œuvre une solution d’accès à distance dans votre entreprise, il est important de comprendre les différents vecteurs d’attaque qui peuvent exposer les logiciels d’accès à distance à des exploits malveillants. De nombreuses vulnérabilités sont dues à une erreur de l’utilisateur, par exemple le fait de ne pas appliquer des politiques de sécurité strictes.

Les vecteurs d’attaque les plus courants sont les suivants :

- Mots de passe faibles. Si les utilisateurs ne mettent pas en œuvre des mots de passe forts et complexes ou une authentification multifactorielle, l’accès non autorisé peut représenter un risque énorme pour les appareils personnels et chaque compte géré par votre entreprise.

- Logiciel non corrigé. Les cyberattaquants exploitent souvent des vulnérabilités logicielles non corrigées telles que CVE-2020-12431 et CVE-2023-3181. Les mises à jour régulières sont essentielles, mais elles peuvent parfois être en retard sur les vecteurs de menace.

- Configuration non sécurisée du réseau. Même avec des protocoles de chiffrement solides comme AES-256 et TLS, de mauvaises configurations de réseau, telles que des terminaux exposés et un manque de protection par pare-feu, peuvent rendre les utilisateurs vulnérables aux interceptions et votre transfert de fichiers exposé.

Dans l’ensemble, si une bonne discipline de réseau est maintenue dans votre entreprise pour atténuer ces vecteurs d’attaque, nous sommes convaincus que les fonctions de sécurité de Splashtop devraient être suffisantes dans la plupart des cas.

Cela dit, pour réduire encore davantage les risques liés à ces vecteurs d’attaque, vous pouvez opter pour l’utilisation de RealVNCqui comprennent le cryptage obligatoire, le secret parfait (perfect forward secrecy), la vérification de l’identitéet d’autres caractéristiques essentielles telles que la mise en liste noire automatique ou les autorisations de session.

Comparaison d'une alternative à Splashtop : RealVNC

À notre avis, lorsque vous recherchez une solution d’accès à distance sécuriséil est essentiel de prendre en compte tous les facteurs, y compris le cryptage, la flexibilité du déploiement et la protection des données.

C’est pourquoi RealVNC est souvent considéré comme la solution d’accès à distance la plus sûre du marché, offrant plusieurs fonctions avancées qui renforcent la sécurité de votre organisation et le contrôle des utilisateurs.

Voici ce qui distingue RealVNC de ses concurrents :

1. Fonctions de sécurité avancées

- RealVNC utilise des protocoles de cryptage haut de gamme, notamment le cryptage AES-256, pour protéger les données pendant les sessions à distance.

- Il permet aux administrateurs de définir les autorisations des utilisateurs qui accèdent à distance au système. Cela signifie que vous pouvez contrôler les appareils et les fichiers auxquels chaque utilisateur peut accéder.

- Des évaluations régulières de la sécurité garantissent que l’infrastructure de RealVNC reste protégée contre les menaces en constante évolution.

2. Flexibilité du déploiement

Vous pouvez choisir entre des solutions sur site ou basées sur l’informatique dématérialisée en fonction de vos besoins spécifiques. Que vous ayez besoin d’un contrôle fort par le biais d’installations sur site ou de la flexibilité d’un accès basé sur le cloud, ils peuvent répondre à vos besoins.

3. Protection des données

- RealVNC offre des journaux détaillés des sessions à distance, ce qui signifie que votre service informatique a facilement accès aux données nécessaires pour repérer les menaces et effectuer des évaluations de sécurité. Il peut consulter l’historique des sessions pour contrôler les activités et garantir la conformité.

- Des pistes d’audit complètes permettent de retracer les actions des utilisateurs et les événements du système, ce qui facilite l’identification et la résolution des problèmes de sécurité.

- RealVNC facilite les échanges de fichiers sécurisés pendant les sessions à distance en gardant les données cryptées et protégées.

Trois bonnes pratiques en matière d'accès à distance sécurisé

Le choix du bon outil de support à distance ne représente que la moitié de la bataille. L’autre moitié consiste à créer un environnement sécurisé pour protéger les données de votre organisation.

Voici quelques bonnes pratiques à suivre :

- Encouragez tout le monde à utiliser des mots de passe forts et uniques. Un mot de passe fort comprend un mélange de lettres, de chiffres et de caractères spéciaux. Ajoutez une couche de sécurité supplémentaire en activant la fonction 2FA.

- Vérifiez régulièrement que vos systèmes ne présentent pas de faiblesses en matière de sécurité. Utilisez des outils d’analyse de la sécurité pour identifier les zones susceptibles d’être vulnérables aux attaques. Lorsque vous trouvez des problèmes de sécurité, corrigez-les immédiatement en mettant à jour les logiciels ou en modifiant les paramètres de sécurité pour combler les lacunes.

- Enseignez aux employés les meilleures pratiques en matière de sécurité, comme la manière de reconnaître les courriels d’hameçonnage et l’importance d’utiliser des connexions sécurisées. Un personnel bien informé est moins susceptible de commettre des erreurs susceptibles d’entraîner des failles de sécurité.

Votre partenaire en matière de sécurité ne doit pas se contenter de protéger les données. Il doit être proactif dans l'atténuation des risques.

Revenons à la question : Splashtop est-il sûr ? Comme nous l’avons mentionné plus haut, nous pensons qu’il répond à la plupart des exigences de sécurité des entreprises, mais est-ce que cela en fait la meilleure solution d’accès à distance du marché ? Cela dépend.

- Splashtop emploie de solides mesures de sécurité et n’a pas d’antécédents de violations du volume ou de l’ampleur de bon nombre de ses concurrents, tels que TeamViewer, par exemple.

- C’est aussi l’une des solutions les plus populaires, et cela arrive rarement aux fournisseurs de services qui sont laxistes dans leurs obligations de sécurité.

Ceci étant dit, dans le cadre de notre engagement à fournir la solution d’accès à distance la plus sécurisée au monde, RealVNC est proactif dans le maintien des normes de sécurité, en tenant compte des commentaires des utilisateurs, et en ajoutant de nouvelles fonctionnalités qui font plus que simplement améliorer les mesures de sécurité.

Essayez RealVNC gratuitement et faites-nous part de vos commentaires. Nous sommes toujours là pour écouter ce que vous avez à dire. Découvrez la différence RealVNC par vous-même.