Dada la trabajo a distancia (incluida la creciente popularidad de las políticas BYOD) y las ciberamenazas en constante aumento, el software de acceso remoto es uno de los componentes más críticos de nuestro entorno de trabajo. Un nombre que aparece a menudo en este campo es Splashtop. Pero, ¿es seguro Splashtop?

La respuesta breve es Splashtop ha cumplido los requisitos de seguridad pertinentes para varias acreditaciones, pero eso conlleva todas las cualificaciones habituales que necesita cualquier servicio en línea: al fin y al cabo, ningún sistema es totalmente infalible.

Cuando tratas con herramientas que enlazan datos y sistemas sensibles, merece la pena investigar. Por este motivo, nos sumergimos a fondo en los protocolos de seguridad y protección que rodean a Splashtop (y a las plataformas de acceso remoto en general), ofreciéndote el análisis de 360 grados que necesitas para tomar una decisión informada sin pasar horas investigando.

En esta guía, trataremos:

- Riesgos y vulnerabilidades inherentes a la tecnología de acceso remoto

- Valoración general de Splashtop

- Examen de los protocolos de seguridad de Splashtop

Y mucho más. Vamos a empezar.

Por qué es importante la seguridad del acceso remoto

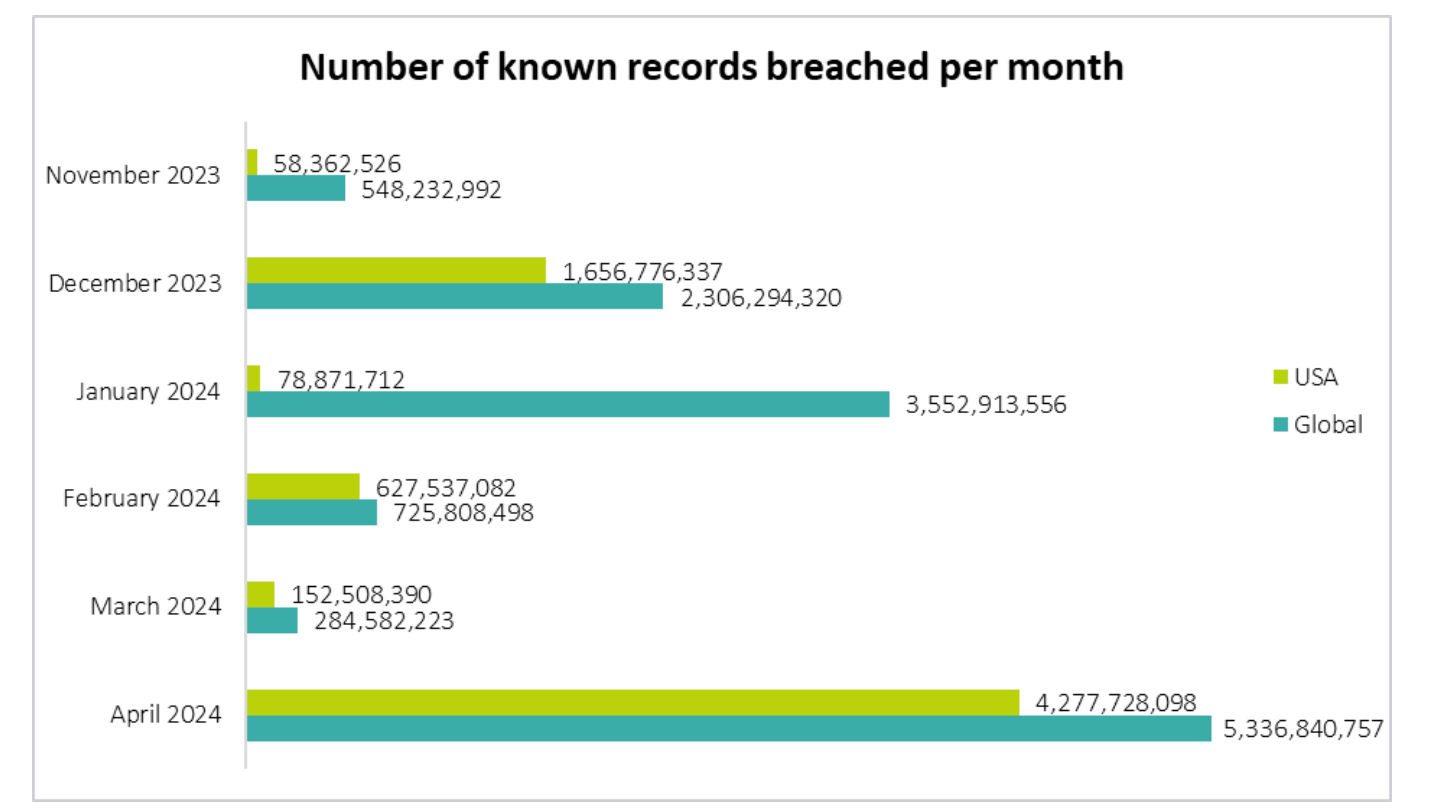

El número de ciberataques que conducen a violaciones de datos ha aumentado drásticamente en los últimos años. Y parece que seguirá aumentando.

Por eso la seguridad es importante para cualquier tecnología que utilicemos en casa o en el trabajo.

Por eso RealVNC está decidido a ofrecer la solución de acceso remoto más segura del mercado.

En nuestra opiniónuando investigues la seguridad de las soluciones de acceso remoto, debes ir más allá de las características superficiales y sopesar aspectos como las políticas de acceso, la supervisión de la actividad de los usuarios, la seguridad de los puntos finales para el acceso móvil y de escritorio, etc.

Cuanto más profundices en esta investigación, más seguro te sentirás de tus elecciones. Si descubres que, en lugar de tranquilizarte, tienes más preguntas de las que tenías al principio, quizá merezca la pena considerar otras opciones.

Después de todo, poder confiar tus datos sensibles a una solución de acceso remoto es un aspecto crucial de tu estrategia de ciberseguridad, que no es sólo «bueno tener».. Dado el panorama actual de la seguridad online, es imprescindible.

Evaluar la seguridad de las soluciones de acceso remoto

Cuando evaluar herramientas de acceso remototen en cuenta los siguientes componentes clave para garantizar la máxima seguridad:

1. Examina las políticas de acceso

Las políticas deben definir quién puede acceder a qué recursos, en qué condiciones, y obligar a utilizar contraseñas seguras.

La autenticación multifactor (MFA) no es negociable para acceso remoto seguro. Añade una capa adicional de seguridad que mitiga el riesgo de acceso no autorizado al ordenador de tu oficina.

Las políticas de acceso deben alinearse con normas reguladoras como ISO 27001 y GDPR. Estas normas garantizan que tu acceso remoto al escritorio cumple las mejores prácticas de seguridad y privacidad.

Otras funciones imprescindibles son:

- Registro detallado de las sesiones remotas y de la actividad de los usuarios

- Controles de acceso basados en funciones

- Integración con SSO

2. Buscar vulnerabilidades

Busca vulnerabilidades anteriores y cómo ha gestionado el proveedor incidentes de seguridad pasados para comprender su compromiso con la seguridad. Escanea regularmente tanto el software de acceso remoto como los dispositivos finales en busca de vulnerabilidades. Utiliza herramientas como Nessus u OpenVAS para identificar posibles riesgos de seguridad.

Busca proveedores con un sólido historial de gestión transparente de vulnerabilidades y problemas de seguridad anteriores. Asegúrate de que la solución que elijas proporcione actualizaciones automáticas para parchear las nuevas vulnerabilidades, eliminando el riesgo de que un simple error de tu departamento informático provoque un desastre.

3. Supervisar la actividad de los usuarios

Tu solución de asistencia remota debe ser capaz de supervisar y registrar las actividades de los usuarios durante las sesiones remotas, ya sea en ordenadores de sobremesa o en dispositivos móviles. Esto incluye capturar los intentos de inicio de sesión, la duración de la sesión y las acciones realizadas durante el acceso.

Herramientas como RealVNC pueden supervisar todas estas actividades y establecer alertas en tiempo real para responder rápidamente a actividades sospechosas.

Los registros de auditoría detallados también ayudan a seguir y controlar las actividades de acceso, proporcionando una pista de auditoría clara para las revisiones de seguridad. Asegúrate de que tu software de asistencia remota ofrece esta función y de que los registros de auditoría pueden exportarse y analizarse fácilmente.

4. Considera la fuerza de encriptación

Evalúa los protocolos de encriptación utilizados por la herramienta de acceso remoto. Asegúrate de que la solución emplea mecanismos de encriptación fuertes, como AES-256 y TLS (incluido TLS 1.2 o superior). Confirma que el cifrado es de extremo a extremo para proteger los datos de la interceptación y el acceso no autorizado durante el tránsito.

5. Mecanismos de autenticación

Deben estar disponibles mecanismos de autenticación populares como la autenticación de dos factores (2FA) y el inicio de sesión único (SSO). La compatibilidad con la autenticación de dispositivos garantiza que sólo los dispositivos autorizados puedan acceder a la red.

¿Sabías que RealVNC utiliza MFA, SSOy el control de acceso a la red para gestionar la autenticación de los usuarios remotos?

6. Revisar los protocolos de seguridad

¿Qué protocolos de seguridad ¿sigue la solución de acceso remoto? Esta pregunta es crucial, ya que protocolos como la certificación ISO 27001 o las normas GDPR, HIPAA, PCI-DSS y CCPA.

Es más: asegúrate de que los protocolos que emplea tu solución están actualizados y cumplen las normas del sector.

7. Opciones de despliegue

El despliegue suele adoptar dos formas principales:

- En las instalaciones: Este despliegue ofrece un control total sobre tu infraestructura, permitiéndote personalizar la configuración de seguridad para satisfacer necesidades específicas. Es ideal para organizaciones con estrictos requisitos de seguridad y obligaciones de cumplimiento.

- Basado en la nube: Este despliegue ofrece una excelente escalabilidad y accesibilidad, permitiendo el acceso remoto desde cualquier lugar con conexión a Internet. Esto es beneficioso para el personal remoto y el acceso desde dispositivos móviles.

Splashtop Enterprise ofrece tanto la popular solución basada en la nube alojada en AWS como una solución in situ.

Una vez dicho esto, vamos a profundizar más en Splashtop.

Visión general de las funciones de seguridad de Splashtop

Aunque nos dedicamos a hacer de RealVNC el software de acceso remoto más seguro del mercado, Splashtop es visto por muchos como una opción segura tanto para dispositivos personales como para la gestión remota de ordenadores para empresas. Está entre las soluciones más populares de software de acceso remoto, y es poco probable que eso ocurriera si se generalizaran los problemas de seguridad.

El producto estrella de la empresa para el acceso remoto, Splashtop Business Access, viene con una serie de funciones y protocolos de seguridad destinados a mantener los datos a salvo:

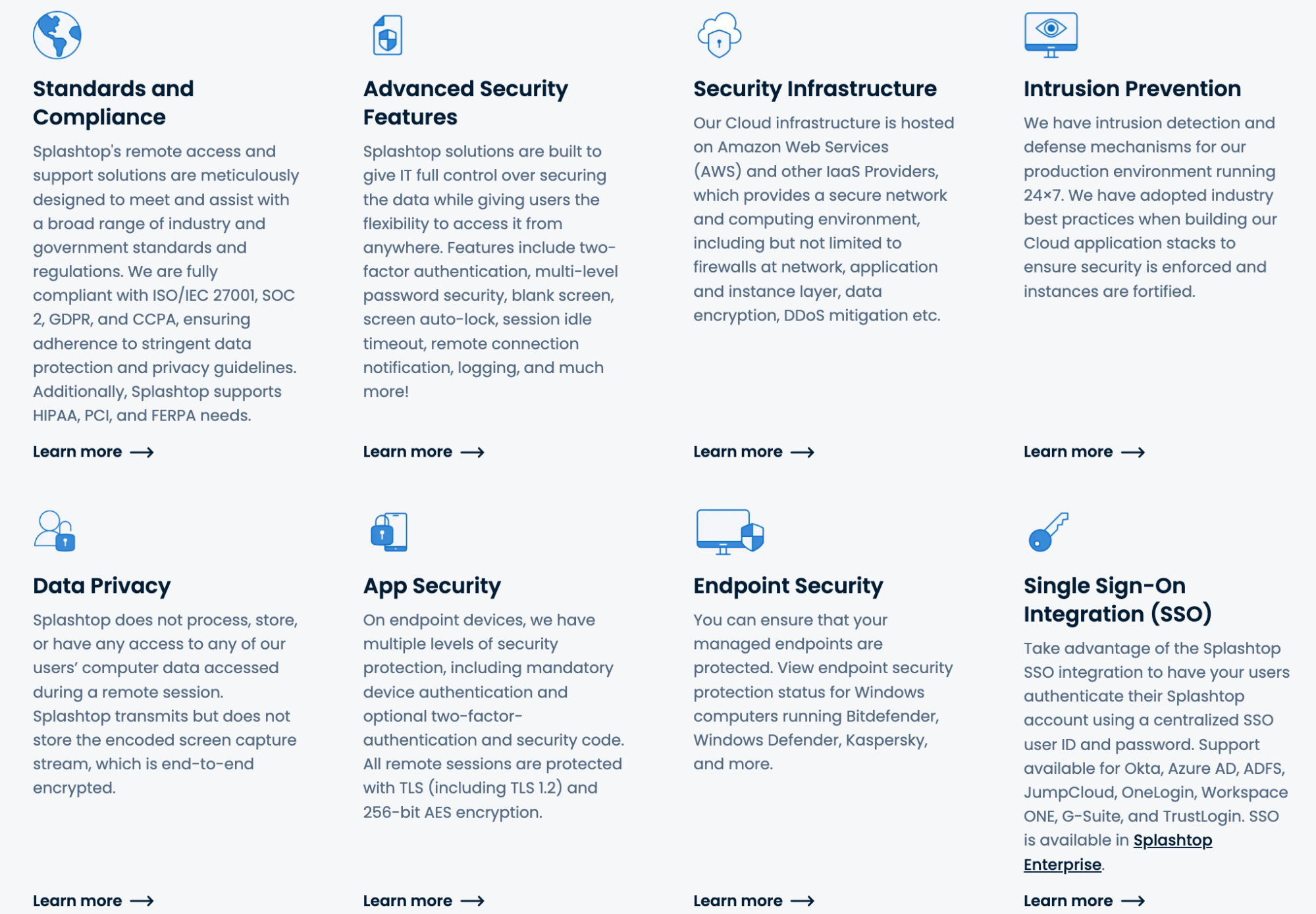

- Splashtop utiliza encriptación AES de 256 bits para asegurar la transferencia de archivos durante las sesiones remotas, garantizando que la información permanezca confidencial y protegida contra accesos no autorizados.

- Además, Splashtop emplea protocolos TLS, incluido TLS 1.2, para salvaguardar las conexiones y hacer que la interceptación casi imposible.

- La autenticación del dispositivo es obligatoria, y los usuarios pueden optar por la autenticación de dos factores para añadir una capa adicional de seguridad.

Muchas organizaciones, entre ellas Microsoft, Harvarde incluso organismos públicos, como la ciudad de Milwaukee, utilizan Splashtop Business Access. Se trata de entidades que dan mucha importancia a la seguridad, por lo que su costumbre continuada debe venir acompañada de un poco de tranquilidad para el resto de nosotros.

Cumplimiento de las normas del sector

Splashtop muestra su dedicación a la seguridad con el cumplimiento de una amplia gama de normas del sector.

Se adhiere a:

- Cumplimiento de la HIPAA (esencial para que los profesionales sanitarios salvaguarden la información de los pacientes)

- Cumplimiento del GDPR (garantiza la protección de los derechos de privacidad de los datos de los usuarios)

- Cumplimiento SOC 2 (cumple rigurosas normas de seguridad y privacidad)

- Cumplimiento de la norma ISO/IEC 27001

Splashtop también es compatible con PCI, FERPA y CCPA. Estos cumplimientos lo hacen adecuado para diversos sectores, como el financiero, el educativo y el sanitario.

Vulnerabilidades de seguridad anteriores

Incluso los sistemas más seguros pueden encontrar vulnerabilidades, y Splashtop no es una excepción. En un mundo de malos actores, estas vulnerabilidades a menudo sólo salen a la luz cuando ocurre algo.

En particular, dos importantes incidentes de seguridad (ambos ya resueltos) ponen de manifiesto este problema del entorno informático moderno:

- En 2020, CVE-2020-12431 reveló un problema de cambio de privilegios de Windows en las versiones del Actualizador de Software Splashtop anteriores a la 1.5.6.16. Permisos inseguros en archivos de configuración y tuberías con nombre permitían una escalada local de privilegios. Esta vulnerabilidad, que afectaba a las versiones de Splashtop Streamer y Splashtop Business anteriores a la 3.3.8.0, abría una puerta sensible para que actores malintencionados secuestraran el sistema.

- Más recientemente, CVE-2023-3181 identificó una vulnerabilidad local de escalada de privilegios que afectaba a Splashtop Software Updater para Windows versiones 1.5.6.21 y anteriores. Este exploit permitía a usuarios locales autenticados obtener privilegios a nivel de SISTEMA manipulando directorios y archivos temporales creados de forma insegura. El problema era grave, dada la facilidad de su explotación y el alto impacto potencial.

Se lanzaron parches rápida y eficazmente para abordar y cerrar los problemas mencionados.

En nuestra opinión, Splashtop hizo bien en resolver rápidamente estas amenazas, tomándoselas en serio y abordándolas a fondo y a tiempo.

Vectores de ataque y riesgos comunes para Splashtop y otras plataformas de acceso remoto

Cuando te plantees implantar una solución de acceso remoto en tu organización, es importante comprender los diversos vectores de ataque que pueden exponer el software de acceso remoto a exploits maliciosos. Muchas vulnerabilidades se reducen de algún modo a errores del usuario, como no mantener políticas de seguridad estrictas.

Los vectores de ataque más comunes son:

- Contraseñas débiles. Si los usuarios no implementan contraseñas fuertes y complejas o autenticación multifactor, el acceso no autorizado puede ser un gran riesgo tanto para los dispositivos personales como para cada cuenta que gestione tu empresa.

- Software sin parchear. Los ciberatacantes suelen explotar vulnerabilidades de software sin parches, como CVE-2020-12431 y CVE-2023-3181. Las actualizaciones periódicas son fundamentales, pero a veces pueden ir por detrás de los vectores de amenaza.

- Configuración de red insegura. Incluso con protocolos de encriptación sólidos como AES-256 y TLS, una mala configuración de la red, como puntos finales expuestos y falta de protección de cortafuegos, puede dejar a los usuarios vulnerables a las interceptaciones y a tu transferencia de archivos expuesta.

En definitiva, si en tu empresa se mantiene una buena disciplina de red para mitigar estos vectores de ataque, confiamos en que las funciones de seguridad de Splashtop sean adecuadas en la mayoría de los casos.

Dicho esto, para mitigar aún más los riesgos de estos vectores de ataque, puedes optar por utilizar RealVNCque incluyen encriptación obligatoria, secreto de transmisión perfecto, comprobación de identidady otras características clave como listas negras automáticas o permisos de sesión.

Comparación con una alternativa a Splashtop: RealVNC

En nuestra opinión, cuando se busca una solución de acceso remoto seguroes esencial tener en cuenta todos los factores, incluidos el cifrado, la flexibilidad de despliegue y la protección de datos.

Por eso RealVNC suele considerarse la solución de acceso remoto más segura del mercado, ya que ofrece varias funciones avanzadas que refuerzan la seguridad de tu organización y el control de los usuarios.

Esto es lo que hace que RealVNC destaque realmente entre sus competidores:

1. Funciones de seguridad avanzadas

- RealVNC emplea protocolos de encriptación de primera línea, incluida la encriptación AES-256, para salvaguardar los datos durante las sesiones remotas.

- Permite a los administradores definir permisos para los usuarios que acceden remotamente al sistema. Esto significa que puedes controlar a qué dispositivos y archivos puede acceder cada usuario.

- Las evaluaciones periódicas de seguridad garantizan que la infraestructura de RealVNC permanezca segura frente a las amenazas cambiantes.

2. Flexibilidad de despliegue

Puedes elegir entre soluciones locales o en la nube en función de tus necesidades específicas. Tanto si necesitas un fuerte control mediante instalaciones locales como la flexibilidad del acceso basado en la nube, pueden satisfacer tus necesidades.

3. Enfoque en la protección de datos

- RealVNC ofrece registros detallados de las sesiones remotas, lo que significa que tu departamento informático tiene fácil acceso a los datos necesarios para detectar amenazas y realizar evaluaciones de seguridad. Pueden revisar los historiales de las sesiones para supervisar las actividades y garantizar el cumplimiento.

- Los registros de auditoría exhaustivos pueden rastrear las acciones de los usuarios y los eventos del sistema, ayudando a identificar y resolver los problemas de seguridad.

- RealVNC facilita el intercambio seguro de archivos durante las sesiones remotas, manteniendo los datos encriptados y protegidos.

Tres prácticas principales de acceso remoto seguro

Elegir la herramienta de asistencia remota adecuada es sólo la mitad de la batalla. La otra mitad consiste en crear un entorno seguro para proteger los datos de tu organización.

Aquí tienes algunas buenas prácticas a seguir:

- Anima a todos a utilizar contraseñas fuertes y únicas. Una contraseña segura incluye una mezcla de letras, números y caracteres especiales. Añade una capa adicional de seguridad activando el 2FA.

- Comprueba regularmente tus sistemas en busca de puntos débiles de seguridad. Utiliza herramientas de exploración de seguridad para identificar áreas que puedan ser vulnerables a ataques. Cuando detectes problemas de seguridad, arréglalos de inmediato con actualizaciones de software o cambiando la configuración de seguridad para cerrar cualquier brecha.

- Enseña a los empleados las mejores prácticas de seguridad, como la forma de reconocer los correos electrónicos de phishing y la importancia de utilizar conexiones seguras. Un personal bien informado tiene menos probabilidades de cometer errores que puedan dar lugar a brechas de seguridad.

Tu socio de seguridad no debe limitarse a salvaguardar los datos. Debe ser proactivo en la mitigación de riesgos.

Así pues, volvamos a la pregunta: ¿Es seguro Splashtop? Como ya hemos dicho, creemos que cumple muchos de los requisitos de seguridad que pueden tener las empresas, pero ¿eso la convierte en la mejor solución de acceso remoto del mercado? Depende.

- Splashtop emplea fuertes medidas de seguridad y no tiene un historial de infracciones del volumen o la magnitud de muchos de sus competidores, como TeamViewer, por ejemplo.

- También es una de las soluciones más populares, y eso rara vez les ocurre a los proveedores de servicios que son laxos en sus deberes de seguridad.

Dicho esto, como parte de nuestro compromiso de ofrecer la solución de acceso remoto más segura del mundo, RealVNC es proactivo a la hora de mantenerse al día con las normas de seguridad, atender los comentarios de los usuarios y añadir nuevas funcionalidades que hacen algo más que mejorar las medidas de seguridad.

Prueba RealVNC gratis y danos tu opinión. Siempre estamos aquí para escuchar lo que tengas que decir. Experimenta por ti mismo la diferencia de RealVNC.