Dado que el acceso RDP sigue siendo uno de los principales vectores de acceso inicial para los ataques de ransomware en la actualidad, es necesario que las organizaciones se alejen definitivamente de RDP y reconsideren si la actual solución de acceso remoto externo que tienen instalada (en lugar de RDP) es lo suficientemente segura.

Hoy en día existen soluciones de acceso remoto (más allá del RDP incorporado), que proporcionan a las organizaciones un medio seguro de acceder remotamente a los sistemas desde un dispositivo invitado que puede existir dentro de la red corporativa o externamente a través de Internet.

Al mismo tiempo, las organizaciones están tratando de iniciar su viaje de años hacia un estado de confianza cero. Google lleva trabajando en esta iniciativa desde 2011 bajo el nombre de BeyondCorp.

Para la mayoría de las organizaciones, el paso inicial en su viaje hacia la confianza cero suele ser implantar un único elemento proporcionando acceso remoto mediante el Acceso a la Red de Confianza Cero (ZTNA).

Pero, ¿qué tipo de solución es la adecuada para tu organización? Para responder a esto, empecemos por definir el acceso remoto de confianza cero y las soluciones ZTNA.

¿Qué es el Acceso a la Red de Confianza Cero?

Zero Trust Network Access (ZTNA) es una solución de seguridad moderna que proporciona acceso remoto seguro a las aplicaciones, datos y servicios de una organización.

A diferencia de las Redes Privadas Virtuales (VPN) tradicionales, que suelen conceder acceso a toda una red, ZTNA funciona según el principio del menor privilegio. Esto significa que a los usuarios sólo se les concede acceso a los servicios o aplicaciones específicos necesarios para sus tareas, lo que reduce significativamente el riesgo de acceso no autorizado.

Al centrarse en el acceso remoto seguro, las soluciones de ZTNA garantizan que sólo los usuarios autenticados y autorizados puedan acceder a los recursos críticos, lo que mejora la postura global de seguridad de la organización.

¿Cómo funciona el Acceso a la Red de Confianza Cero?

El Acceso a la Red de Confianza Cero verifica rigurosamente la identidad y el contexto de usuarios y dispositivos antes de concederles acceso a aplicaciones y recursos.

Paso 1: Un modelo sólido de control de acceso a la red aplica políticas basadas en la identidad del usuario, el tipo de dispositivo, la ubicación y otros factores contextuales.

Paso 2: ZTNA emplea la encriptación y otros controles de seguridad avanzados para proteger los datos tanto en tránsito como en reposo.

Paso 3: Una vez autentificado un usuario, ZTNA le concede acceso a aplicaciones y recursos específicos a través de un túnel seguro y encriptado.

Este método garantiza un acceso seguro y protege las aplicaciones y servicios corporativos de la exposición a la Internet pública, reduciendo así los posibles vectores de ataque.

Ventajas del Acceso a la Red de Confianza Cero

El Acceso a la Red de Confianza Cero ofrece numerosas ventajas, entre ellas:

Seguridad mejorada: ZTNA integra servicios de seguridad avanzados, lo que la convierte en una solución moderna para conectar de forma segura fuerzas de trabajo remotas e híbridas.

Acceso limitado: Al conceder acceso sólo a servicios o aplicaciones específicos, ZTNA minimiza la superficie de ataque y reduce el riesgo de acceso no autorizado.

Supervisión en tiempo real: ZTNA proporciona supervisión y análisis en tiempo real de la actividad de usuarios y dispositivos, lo que permite a las organizaciones detectar y responder rápidamente a las amenazas a la seguridad.

Arquitectura de Confianza Cero: Implantar una arquitectura de confianza cero significa asumir que todos los usuarios y dispositivos no son de confianza por defecto, lo que conduce a un acceso más seguro y controlado a aplicaciones y recursos.

Soluciones de acceso remoto seguro: ZTNA vs VPNs

Las soluciones ZTNA ofrecen varias ventajas sobre las redes privadas virtuales (VPN) tradicionales:

Conexiones más rápidas: A diferencia de las VPN, que suelen conceder acceso a toda una red, ZTNA funciona según el principio del menor privilegio, garantizando que los usuarios sólo tengan acceso a los servicios o aplicaciones específicos necesarios para sus tareas.

Mayor control: Este enfoque granular del acceso remoto permite a las organizaciones implantar políticas de control de acceso específicas para cada ubicación o dispositivo, impidiendo que los dispositivos sin parches o vulnerables se conecten a los servicios corporativos.

Seguridad mejorada: Al centrarse en el acceso remoto seguro, las soluciones ZTNA mejoran la postura global de seguridad de la organización, lo que las convierte en una opción superior para las empresas modernas.

Selecciona una solución utilizando este marco de decisión

Navegar por la elección entre la ZTNA y las soluciones tradicionales de acceso remoto puede ser un reto. Pero siguiendo un marco sistemático de tres pasos, puedes evaluar las necesidades de tu organización y seleccionar la solución óptima.

1. Define tus opciones

Aunque ambas soluciones permiten a los usuarios conectarse remotamente a un sistema corporativo, son muy diferentes.

Las soluciones de Acceso Remoto suelen considerarse soluciones que permiten a un usuario remoto interactuar con el escritorio de un servidor interno o de una estación de trabajo dentro de la organización.

Las soluciones ZTNA, según Gartner, crean “un límite de acceso lógico basado en la identidad y el contexto en torno a una aplicación o conjunto de aplicaciones” (en este caso, un escritorio remoto). A continuación, definen una parte de la ZTNA, el intermediario, cuyotrabajo consiste en “verificar la identidad, el contexto y el cumplimiento de la política de los participantes especificados antes de permitir el acceso y prohibir el movimiento lateral en otro lugar de la red“.

Además de proporcionar conectividad remota a un escritorio interno u otra aplicación, ZTNA tiene algunas capas de seguridad adicionales propias.

Entonces, ¿cómo determinar cuál es el adecuado para tu organización?

2. Sopesa tus opciones

He aquí algunos requisitos empresariales presentados en forma de preguntas que pueden servir para encontrar la respuesta adecuada.

¿Quieres conectarte de forma segura tanto a los recursos internos como a los de la nube?

En general, la ZTNA proporciona acceso seguro a ambos, mientras que las soluciones de acceso remoto están diseñadas para conectar a un usuario con el escritorio de un punto final. Las soluciones de borde de servicio de acceso seguro (SASE) integran servicios de red y seguridad para modernizar la infraestructura, consolidando diversas medidas de seguridad para mejorar tanto la seguridad como la agilidad en entornos de trabajo híbridos. Ahora bien, es posible que los escritorios de los que estamos hablando existan en la nube, por lo que es necesario determinar exactamente a qué tipo de recursos quieres conectarte remotamente de forma segura y, a continuación, comparar soluciones.

¿Cuánta seguridad necesitas realmente?

La ZTNA, con diferencia, ofrecerá más seguridad que cualquier solución de acceso remoto por sí sola. Normalmente, hay un acceso basado en políticas, una autenticación centralizada (que suele entenderse como en la nube) y un escrutinio más profundo de la combinación usuario/cliente, así como otros criterios como la presencia de antivirus, un sistema operativo actualizado e incluso el cifrado del disco al solicitar el acceso remoto del usuario.

¿Cuánta productividad necesitas realmente?

Las soluciones de acceso remoto tienden a mejorar la experiencia del usuario al conectarse e interactuar con un escritorio remoto, mientras que ZTNA se centra mucho más en las funciones de seguridad. Por tanto, si tienes necesidades específicas de acceso remoto -por ejemplo, mejorar la velocidad de los gráficos en una sesión para que los ingenieros puedan trabajar en aplicaciones de diseño asistido por ordenador de gama alta-, puede que ZTNA no funcione tan bien como una solución de acceso remoto.

¿Dispones de la infraestructura de seguridad necesaria para ZTNA?

Para que la ZTNA sea eficaz, suelen ser necesarios algunos aspectos adicionales de tu entorno de red, como un servicio de gestión de identidades basado en la nube. Sin embargo, para algunas organizaciones, esto puede no ser factible, por lo que una solución de acceso remoto que pueda trabajar con Active Directory (así como con proveedores de identidad en la nube) es una mejor opción para el plazo inmediato. Al mismo tiempo, para lograr un nivel adecuado de seguridad, incluso las soluciones de acceso remoto deberían admitir la autenticación multifactor, que sería un servicio adicional.

¿Está la Confianza Cero siquiera en el radar de la organización?

Merece la pena hacerse la pregunta. Aunque toda organización preocupada por su ciberseguridad debe iniciar el camino hacia la confianza cero, puede que la dirección de tu organización no esté preparada para asumir este reto. Implantar una única solución será el catalizador de muchos más cambios, que pueden requerir más recursos y presupuesto de los que se pueden asignar.

3. Elige la solución adecuada

La respuesta no está del todo clara. Las organizaciones que eligen la ZTNA quieren mejorar su seguridad aprovechando los principios de confianza cero junto con su estrategia de acceso remoto.

Los que buscan acceso remoto tienen una perspectiva ligeramente distinta: lo primero que buscan es acceso remoto y una solución que también proporcione mayor seguridad.

Aunque las fronteras entre las distintas soluciones de acceso remoto (incluida la ZTNA) se están difuminando, la solución adecuada será la que se alinee con la postura de tu organización a la hora de equilibrar la importancia del acceso remoto y la ciberseguridad.

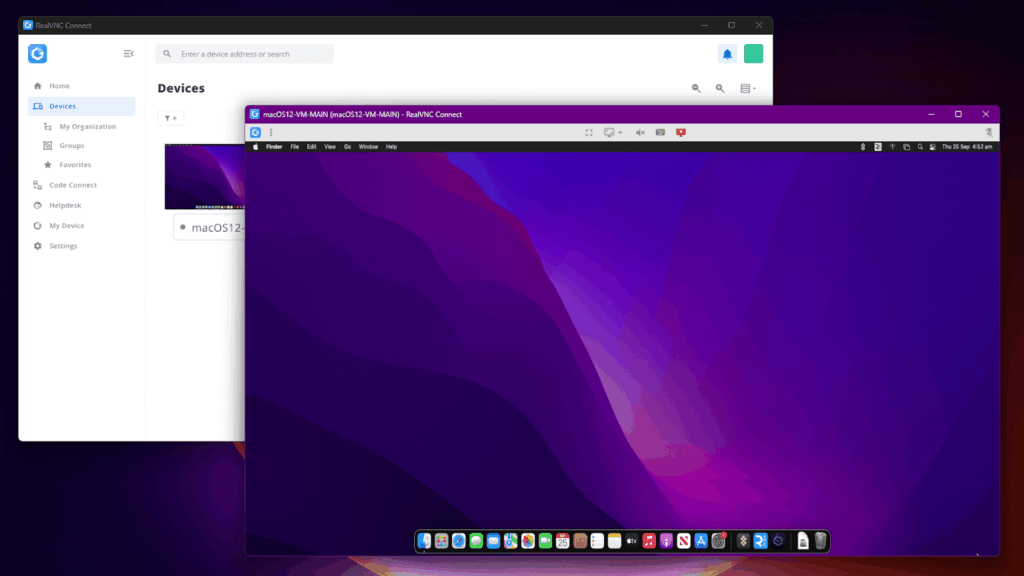

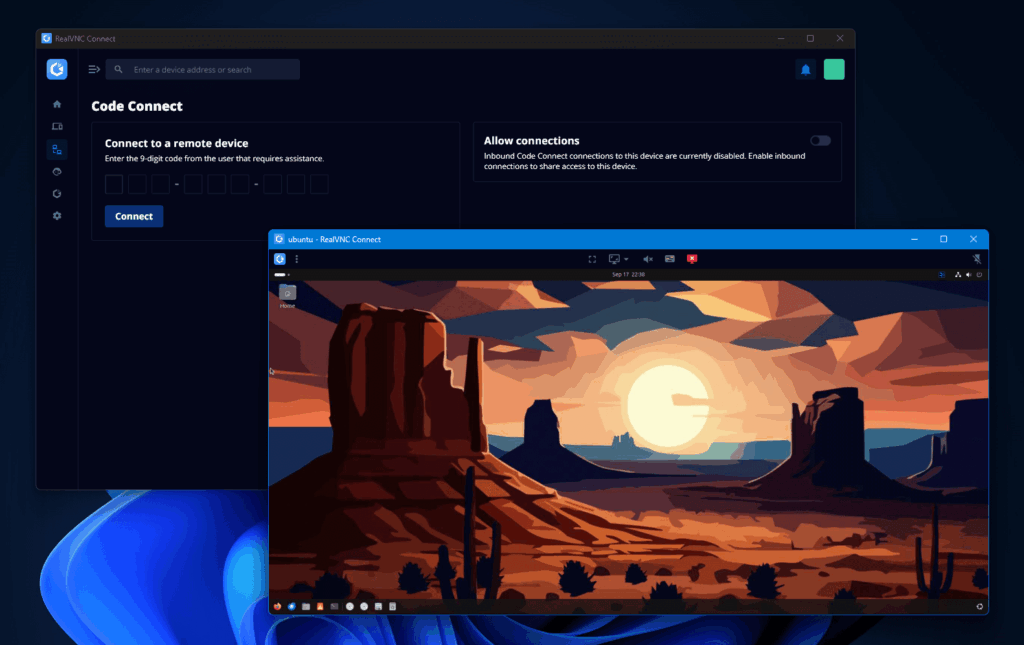

Eleva la seguridad de tu red con RealVNC Connect

A medida que las organizaciones equilibran la necesidad de una ciberseguridad robusta con un acceso remoto sin fisuras, seleccionar la solución adecuada es más crítico que nunca. Tanto si eliges la seguridad mejorada de ZTNA como la eficacia racionalizada del acceso remoto tradicional, tu elección determinará la resistencia digital de tu organización.

Da el siguiente paso hacia un futuro seguro y productivo y experimenta las ventajas del acceso remoto y los principios de confianza cero en acción. Regístrate para obtener una prueba gratuita de RealVNC Connect hoy mismo y comprueba cómo nuestra solución puede transformar tu estrategia de acceso remoto manteniendo la seguridad de tu red.