Nichts hätte moderne Unternehmen auf das vorbereiten können, was das Jahr 2024 bereits mit sich bringt: Bedrohungen der Cybersicherheit, ein weit verbreiteter Mangel an Talenten und die unaufhörliche technische Entwicklung. Aber was haben all diese Herausforderungen gemeinsam? Sie haben es erraten – sicherer Fernzugriff – und hier ist der Grund dafür:

- Um einen breiteren Talentpool zu erschließen, Kosten zu sparen oder als Top-Arbeitgeber Flexibilität zu bieten, wird der Fernzugriff eher früher als später zur Norm werden.

- Fernarbeit und BYOD (Bring Your Own Device) werden immer beliebter und bringen sowohl Chancen als auch Herausforderungen für die Sicherheit mit sich.

Alles in allem ist der Bedarf an sicheren Lösungen für den Fernzugriff bereits kritisch. Verstehen Sie uns nicht falsch, diese Technologie ist großartig. Es ermöglicht den Mitarbeitern, sich von überall aus mit den Unternehmenssystemen zu verbinden, ohne die Sicherheit zu gefährden.

Es ist also an der Zeit zu erkunden, warum der sichere Fernzugriff die Zukunft eines jeden digitalisierten Unternehmens ist und Sie darauf vorzubereiten, ihn richtig einzusetzen. Deshalb werden wir auch die wichtigsten Komponenten besprechen, darunter virtuelle private Netzwerke, MFA und Endgerätesicherheit.

Wie funktioniert der sichere Fernzugriff?

Im Jahr 2023, 72 Prozent der Befragten weltweit zeigten sich besorgt über die Online-Sicherheitsrisiken von Mitarbeitern, die aus der Ferne arbeiten. Es gibt also eine Menge zu bedenken, wenn Sie zu einem Fernarbeitskräfte. Es ist von großer Bedeutung, ob Sie sichere Verbindungen herstellen oder die Daten Ihres Unternehmens riskieren.

Aber es gibt Hoffnung. Sicherer Fernzugriff bedeutet, dass Sie den Zugriff auf Netzwerke, Systeme und vertrauliche Daten kontrollieren können. Und so funktioniert es:

Schritt 1: Authentifizierung und Autorisierung

Vereinfacht ausgedrückt bedeutet Authentifizierung die Überprüfung der Identität von Benutzern und ihren Geräten durch Anmeldeinformationen wie Benutzernamen, Passwörter, biometrische Daten oder Sicherheits-Token. Autorisierung bedeutet eine rollenbasierte Zugriffskontrolle, um den Grad des gewährten Anwendungszugriffs zu bestimmen. Sicherer Zugriff bedeutet, dass nur der Zugriff auf die Ressourcen gewährt wird, die die Benutzer für ihre Arbeit benötigen.

Neben der Standard-Benutzerauthentifizierung spielt die Verwaltung privilegierter Zugriffe (PAM) eine entscheidende Rolle bei der Gewährleistung eines sicheren Fernzugriffs. PAM konzentriert sich auf die Sicherung des Zugriffs auf privilegierte Konten und Ressourcen, wie z.B. Administratorkonten, die über erweiterte Privilegien und die Kontrolle über wichtige Systeme verfügen.

Schritt 2: Verschlüsselte Verbindungen und sichere Pfade

Nach der Authentifizierung und Autorisierung stellt der sichere Fernzugriff verschlüsselte Verbindungen zwischen Benutzern und Zielsystemen (z.B. dem Unternehmensnetzwerk) her. Bei der Verschlüsselung werden Daten in einen Code umgewandelt, der nur mit dem richtigen Entschlüsselungscode entschlüsselt werden kann. Selbst wenn unbefugte Dritte versuchen, sie abzufangen, bleiben die Daten also unlesbar.

Um die Sicherheit weiter zu erhöhen, verwenden starke Fernzugriffslösungen sichere Pfade wie VPN-Tunnel oder SSL-Verbindungen, über die Fernsitzungen (z.B. RDP, SSH, SQL) getunnelt werden, um Abhören und unbefugten Zugriff zu verhindern.

Das Virtual Private Network und das Zero Trust Network: Fernzugriffslösungen, die Sie kennen sollten

VPNs (Virtuelle Private Netzwerke) schaffen einen sicheren Tunnel zwischen entfernten Geräten wie mobile Geräte und Ihr Netzwerk. Sie verschlüsseln Daten, um die Netzwerksicherheit zu erhöhen und unbefugten Zugriff und Abhören bei Fernverbindungen zu verhindern.

Im Jahr 2022 gaben fast sechs von zehn Befragten an, dass ihr Unternehmen plant, die die Authentifizierung ihres aktuellen VPNs zu verbessern.

Darüber hinaus beginnen Unternehmen, Folgendes in Betracht zu ziehen Zero Trust Network Access (ZTNA). ZTNA ist ein relativ neues Sicherheitsmodell, bei dem kein Vertrauen vorausgesetzt wird, auch nicht innerhalb Ihres Netzwerks (z.B. des internen Unternehmensnetzwerks). Zero-Trust Network Access verifiziert die Benutzer noch weiter. Es analysiert die Identität und den Sicherheitskontext jedes Benutzers und jedes Geräts, das auf Unternehmensressourcen zugreift.

Die ZTNA stützt sich auf die folgenden Faktoren, um den Zugang auf Sitzungsbasis zu gewähren:

- Identität des Benutzers

- Sicherheitsstatus des Geräts

- Andere Faktoren des Kontexts und der Sicherheitslage (z.B. Standort, Zeitpunkt des Zugriffs)

Schritt 3: Echtzeit-Überwachung und Sitzungsmanagement

Sichere Lösungen für den Fernzugriff auf das Netzwerk zeichnen alle Sitzungsaktivitäten als Videodateien auf, so dass Sie die Sitzungen überprüfen können. Auf diese Weise können Administratoren den Zugriff blockieren oder verdächtige Sitzungen beenden und Warnmeldungen über anomale Aktivitäten erhalten.

Audit-Protokolle und Sitzungsdaten lassen sich mit SIEM-Systemen (Security Information and Event Management) verbinden, um die Erkennung von und Reaktion auf Bedrohungen zu verbessern.

Schlüsselkomponenten einer sicheren Fernzugriffslösung

Ein sicherer Remote-Zugang ist für Unternehmen unerlässlich, um Remote-Benutzern den Zugang zu ermöglichen und gleichzeitig Sicherheitsherausforderungen zu bewältigen. Zu den wichtigsten Komponenten gehören:

1. Multi-Faktor-Authentifizierung (MFA)

Die Multi-Faktor-Authentifizierung (MFA) trägt zur Erhöhung der Sicherheit bei, da sie mehr als nur ein Passwort erfordert, um den Zugang zu einem Netzwerk zu ermöglichen. Es handelt sich dabei um eine Reihe von Anmeldedaten, die Sie kennen (wie ein Passwort), mit etwas, das Sie durch die Authentifizierung erhalten (wie ein Code, der an Ihr Telefon gesendet wird) oder sogar mit einem biometrischen Faktor (wie ein Fingerabdruck oder eine Gesichtserkennung). Studien zeigen MFA kann erfolgreiche Cyberangriffe reduzieren um bis zu 99,9% reduzieren.

2. Endgerätesicherheit und Geräteverwaltung

Endpunktsicherheit bezieht sich auf den Schutz einzelner Geräte (Computer oder mobile Geräte) vor Cyber-Bedrohungen wie Malware und Viren. Eine solide Antiviren-Software ist hier unerlässlich, da sie nach bösartiger Software sucht und diese entfernt.

Darüber hinaus sind Geräteverwaltungs-Tools für den Schutz von Endgeräten von entscheidender Bedeutung für die Überwachung der Geräteaktivitäten oder die Anwendung von Sicherheits-Patches und Updates.

3. Netzwerk-Zugangskontrolle (NAC)

Die Netzwerk-Zugangskontrolle bestimmt auf der Grundlage von Sicherheitsrichtlinien, wer und was Zugang erhalten kann. Diese Lösungen authentifizieren und autorisieren Geräte, bevor sie auf Ihr Netzwerk zugreifen können, so dass nur vertrauenswürdige, gesunde Geräte Zugang erhalten.

4. Einmalige Anmeldung (SSO)

Single Sign-On (SSO) vereinfacht den Anmeldeprozess und gewährleistet gleichzeitig zuverlässige Sicherheit. Es hilft Benutzern, mit nur einem Satz von Anmeldedaten auf mehrere Anwendungen und Dienste zuzugreifen.

Vorteile der Implementierung eines sicheren Fernzugriffs

Lassen Sie uns nun die fünf wichtigsten Vorteile des sicheren Fernzugriffs für Ihr Unternehmen erläutern.

1. Erhöhte Produktivität und Flexibilität für Telearbeiter

Manche sagen, die Zukunft der Arbeit sei fern. Wir sind der Meinung, dass dies eher eine Realität ist. Es ist nicht ungewöhnlich, dass ein Vertriebsmitarbeiter von einem Café aus Geschäfte abschließt oder ein Projektmanager von unterwegs zusammenarbeitet.

- Die Auslagerung von Mitarbeitern ist gut für das Geschäft. Letztendlich wird der Outsourcing-Markt den Prognosen zufolge 525 Milliarden Dollar in 6 Jahren.

- Die Arbeitnehmer fordern neue Leistungen, darunter flexible Arbeitszeiten, hybride Arbeitsformen und die Möglichkeit, von entfernten Standorten aus zu arbeiten.

Zufriedene Mitarbeiter bedeuten produktivere Mitarbeiter – und das ist eine Selbstverständlichkeit.

2. Verbesserte Sicherheit für Unternehmensnetzwerke und sensible Daten

Robuste Zugriffskontrollen und Verschlüsselungsprotokolle verbessern den sicheren Fernzugriff und schützen Ihre Unternehmensnetzwerke. Die Implementierung strenger Zugangskontrollen, die Überprüfung von Benutzeridentitäten und die Zulassung nur gesunder Geräte für den sicheren Zugang zu Ihrem Netzwerk stärken den Schutz vor Cyber-Bedrohungen.

Zum Beispiel, Tools wie RealVNC Connect eine einfache, sichere und sofort einsatzbereite Lösung für Fernzugriff und Support für Unternehmen, die hohe Anforderungen an Sicherheit und Zuverlässigkeit stellen.

3. Geringeres Risiko von Datenschutzverletzungen und Cyberangriffen

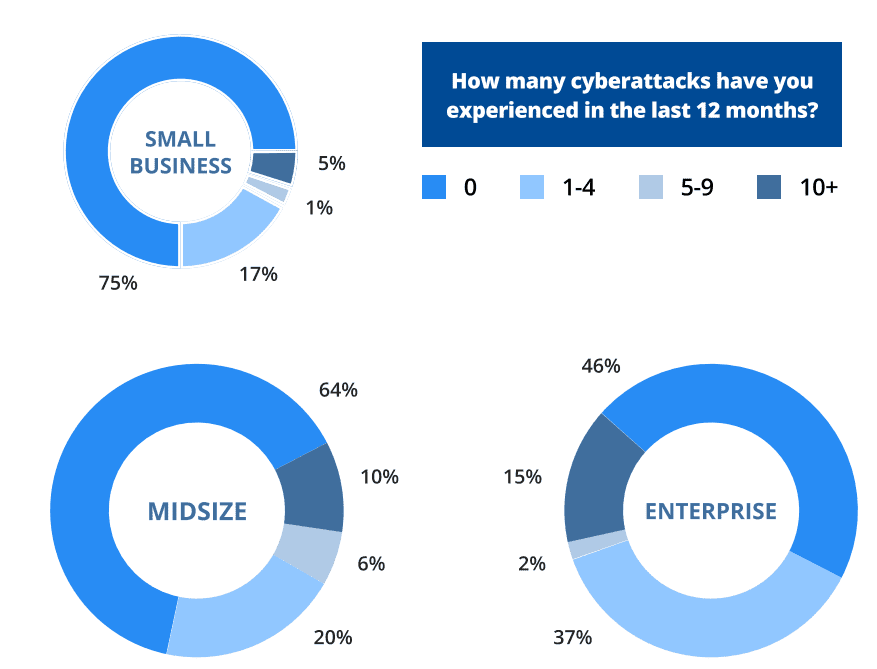

Zwar sind größere Organisationen in der Regel häufiger von Cyberangriffen betroffen, aber kein Unternehmen ist von Cyberbedrohungen verschont.

Ein sicherer Fernzugriff kann das Risiko von Datenschutzverletzungen und Cyberangriffen verringern, wenn er richtig eingesetzt wird. Das bedeutet die Implementierung proaktiver Sicherheitsmaßnahmen wie VPNs oder Zero Trust Network Access (ZTNA). Zusätzlich zu diesen Sicherheitspraktiken ist es wichtig, autorisierte Benutzer zu überprüfen und Mitarbeiter über Sicherheitsprotokolle zu unterrichten.

4. Kosteneinsparungen durch BYOD-Richtlinien und geringeren Platzbedarf im Büro

Wenn Sie Ihre Kosten optimieren möchten, ist eine BYOD-Richtlinie (Bring Your Own Device) ein guter Ansatz. Wenn Mitarbeiter für ihre eigenen Geräte verantwortlich sind, sparen Sie Kosten für den Kauf und die Wartung von Unternehmens-Hardware. Außerdem können Sie in Erwägung ziehen, stattdessen in die Anwendungsinfrastruktur zu investieren.

5. Verbesserte Business Continuity und Disaster Recovery Fähigkeiten

In Krisenzeiten bedeutet ein sicherer Fernzugriff, dass Ihre Geschäftsabläufe nicht unterbrochen werden. Dies wiederum verbessert die Möglichkeiten der Notfallwiederherstellung. Wenn Ihre Mitarbeiter aus der Ferne arbeiten, können Sie die Produktivität und die Erbringung von Dienstleistungen aufrechterhalten, selbst in Notfällen.

Best Practices für sicheren Fernzugriff

Angesichts der ständig wachsenden Bedrohungen in der Cyberlandschaft sollten Sie die folgende Checkliste für bewährte Verfahren zur sicheren Verwaltung des Fernzugriffs durchgehen:

1. Entwickeln Sie strenge Sicherheitsrichtlinien und setzen Sie sie durch:

- Erstellen Sie detaillierte Sicherheitsrichtlinien für Protokollen für die Fernarbeit, Verfahren für den Umgang mit Daten und die richtige Verwendung von Geräten innerhalb und außerhalb des Firmengeländes.

- Arbeiten Sie an der Ausarbeitung von Richtlinien für den sicheren Zugang zu Unternehmensnetzwerken. Erwägen Sie die Einführung von Anforderungen für die VPN-Nutzung, Tipps für die Sicherung privater oder öffentlicher Wi-Fi-Verbindungen und die Verwaltung der Datenverschlüsselung.

2. Regelmäßige Mitarbeiterschulungen

- Führen Sie Schulungen zu verschiedenen Themen der Cybersicherheit durch (Phishing-Angriffe, E-Mail-Spoofing, bösartige Anhänge, moderne Datenschutzverletzungenund beste Passwortprotokolle).

- Führen Sie Simulationen von realen Cyber-Bedrohungen durch.

3. Implementieren Sie starke Authentifizierungsmethoden

- Setzen Sie die Multi-Faktor-Authentifizierung (MFA) für alle Fernzugriffspunkte ein, um eine zusätzliche Sicherheitsebene über Passwörter hinaus zu schaffen.

- Verwenden Sie Single Sign-On (SSO)-Lösungen, um die Benutzerauthentifizierung zu vereinfachen.

- Fördern Sie die Verwendung von langen, komplexen Passwörtern oder Passphrasen in Kombination mit einer Multi-Faktor-Authentifizierung (MFA) und der Verwendung von Passwortmanagern.

4. Überwachen und protokollieren Sie Fernzugriffsaktivitäten:

- Implementieren Sie Protokollierungsmechanismen von einer zentralen Quelle aus, um Fernzugriffsaktivitäten zu verfolgen und seltsames Verhalten in Echtzeit zu erkennen.

- Verwenden Sie SIEM-Systeme (Security Information and Event Management), um Protokolldaten für die Erkennung von Bedrohungen zusammenzufassen und zu analysieren.

5. Halten Sie Software und Sicherheitslösungen auf dem neuesten Stand

- Nutzen Sie die automatisierte Patch-Verwaltung, um den Patching-Prozess zu verbessern und das Risiko der Gefährdung durch bekannte Schwachstellen zu minimieren.

- Führen Sie regelmäßig Schwachstellenanalysen und Penetrationstests durch. Aktivieren Sie automatische Updates für Betriebssysteme, Anwendungen und Sicherheitssoftware.

Warum RealVNC für den sicheren Fernzugriff wählen?

Hacker werden von Tag zu Tag schlauer und finden immer neue Wege, um in unsere Systeme einzubrechen. Ob durch Phishing-E-Mails oder ausgeklügelte Malware – sie sind immer auf der Suche nach Schwachstellen, die sie ausnutzen können, insbesondere bei Remote-Benutzern.

Denken Sie an all die sensiblen Informationen, mit denen Ihr Unternehmen tagtäglich umgeht – von Kundendaten bis hin zu Geschäftsgeheimnissen. Eine Verletzung Ihrer Cybersicherheit könnte bedeuten, dass Sie das Vertrauen Ihrer Kunden verlieren, rechtliche Probleme bekommen und finanzielle Verluste hinnehmen müssen.

Deshalb ist die Sicherheit im Internet nicht nur ein Nice-to-have – sie ist unerlässlich.

Um alle Herausforderungen der sicheren Fernzugriffsverwaltung wie ein Profi zu meistern, entscheiden Sie sich für eine seriöse 360-Grad-Lösung wie RealVNC. Wir bieten starke Verschlüsselung, sichere Authentifizierung und solide Zugriffskontrollen zum Schutz von Fernverbindungen. Melden Sie sich noch heute für Ihren kostenlosen Test an.

Häufig gestellte Fragen

Wie kann ich einen sicheren Fernzugriff einrichten?

Um einen sicheren Fernzugriff einzurichten, können Sie starke Authentifizierungsmethoden wie Multi-Faktor-Authentifizierung (MFA) und komplexe Passwörter einsetzen. Verwenden Sie dann Verschlüsselung, um Daten während der Übertragung zu schützen, und setzen Sie strenge Zugriffskontrollen durch, um nur autorisierte Benutzer und Geräte zuzulassen.

Wie kann ich meine Fernverbindung sichern?

Sichern Sie Ihre Fernverbindung mit einem virtuellen privaten Netzwerk (VPN) oder einer Zero Trust Network Access (ZTNA)-Lösung. Sorgen Sie für die Verschlüsselung der Daten bei der Übertragung und setzen Sie starke Authentifizierungsmethoden wie MFA ein. Ein weiterer offensichtlicher, aber entscheidender Tipp ist die Aktualisierung von Software und die Schulung von Remote-Benutzern in Bezug auf Sicherheitspraktiken.

Welches Fernzugriffsprotokoll gilt als sicher?

VPN und ZTNA sind beides sichere Fernzugriffsprotokolle. VPNs bauen einen sicheren Tunnel zwischen dem Gerät des Benutzers und Ihrem Netzwerk auf, während ZTNA sich darauf konzentriert, die Identität und die Sicherheitsparameter des Benutzers und des Geräts zu überprüfen, bevor der Person ein sicherer Zugang für die Fernverbindung gewährt wird.

Was ist sichere Fernarbeit?

Sicheres Arbeiten aus der Ferne bedeutet den Zugriff auf Unternehmensressourcen und Anwendungen von außerhalb der traditionellen Büroumgebung. Der Schlüssel zur sicheren Fernarbeit ist die Gewährleistung der Vertraulichkeit, Integrität und Verfügbarkeit von Informationen auf die für das Unternehmen und die Benutzer sicherste Weise. Dies erfordert den Einsatz von Sicherheitsmaßnahmen wie Verschlüsselung, Authentifizierung und Zugriffskontrolle.

Wie kann der Fernzugriff die Produktivität von mobilen und hybriden Mitarbeitern verbessern?

Der Fernzugriff steigert die Produktivität, da Ihre Mitarbeiter von überall und jederzeit arbeiten können. Denken Sie an international verteilte Teams, die jederzeit zusammenarbeiten, weniger Pendelzeiten, flexible Arbeitszeiten und vieles mehr!

Was sind die wichtigsten Überlegungen bei der Auswahl sicherer Fernzugriffslösungen?

Achten Sie bei der Auswahl sicherer Fernzugriffslösungen auf Faktoren wie Benutzerfreundlichkeit, Skalierbarkeit, Kompatibilität mit der vorhandenen Infrastruktur und Einhaltung von Industriestandards. Ziehen Sie eine ganzheitliche Lösung für Ihre Anforderungen an einen sicheren Fernzugriff in Betracht, wie z.B. RealVNC. Sein Engagement für Sicherheit, einschließlich Ende-zu-Ende-Verschlüsselung und granularer Zugriffskontrollen, plattformübergreifende Kompatibilität, Benutzerfreundlichkeit und Skalierbarkeit machen es zur ersten Wahl für Unternehmen jeder Größe.

Wie können Unternehmen einen sicheren Fernzugriff für BYOD-Geräte gewährleisten?

Unternehmen können den sicheren Fernzugriff für BYOD-Geräte durch Mobile Device Management (MDM), Endpunktsicherheitslösungen, Netzwerkzugangskontrolle (NAC) und sichere Fernzugriffs-Gateways gewährleisten.

Welche potenziellen Risiken birgt der ungesicherte Fernzugriff und wie lassen sie sich abmildern?

Ein ungesicherter Fernzugriff birgt Risiken wie Datenschutzverletzungen oder Malware-Infektionen durch Cyber-Bedrohungen wie Phishing-Angriffe, die auf eine Schwachstelle oder einen neuen Mitarbeiter abzielen und dann auf die Anwendungen und die Infrastruktur Ihres Unternehmens übergreifen können. Um diese Risiken zu vermindern, sollten Sie bewährte Sicherheitsverfahren einführen, wie sie in diesem Artikel beschrieben werden.