Wenn Sie in einen Raum mit Systemadministratoren gehen und sie fragen, ob sie SSH oder VNC bevorzugen, dann werden Sie mit Sicherheit einige Meinungen hören. Einige schwören auf die Präzision der Befehlszeile, während andere den Komfort einer vollständigen Remote-Desktop-Sitzung niemals aufgeben würden. Die Debatte über VNC vs. SSH ist so alt wie die Systemadministration selbst, denn jedes Protokoll bietet etwas, was das andere nicht kann.

Der Fernzugriff ist natürlich die Grundlage des modernen IT-Betriebs. Administratoren sitzen nur noch selten vor einem Serverregal und verwalten Hosts über KVM-Konsolen. Sie müssen eine Verbindung über ein Netzwerk herstellen, um Fehler zu beheben, Systeme bereitzustellen und zu überwachen. Diese Aufgabe bedeutet in der Regel, dass sie entweder Befehle in einer Text-Shell (SSH) ausführen oder die gesamte Desktop-Umgebung auf einem anderen Server kontrollieren (VNC). Wie bei den meisten Dingen in der IT hängt es von der Situation, der Arbeitslast und dem Betriebssystem des Host-Rechners ab, welcher Ansatz am besten funktioniert.

Dieser Artikel wird die Debatte zwischen VNC und SSH nicht beenden, aber er wird die Unterschiede zwischen den beiden erklären und warum beide mehr denn je benötigt werden. Sie werden sehen, wie jede Methode die Arbeitsabläufe im Unternehmen unterstützt, welche Sicherheitsmaßnahmen gelten und wo Leistungsfaktoren die Akzeptanz beeinflussen können. Wir werden auch aufzeigen, wie die fortschrittlichste Anpassung des VNC-Protokolls, RealVNC Connect, eine sichere Fernzugriffssoftware für Unternehmen bereitstellt.

Wie VNC funktioniert: Remote Desktop Zugriff

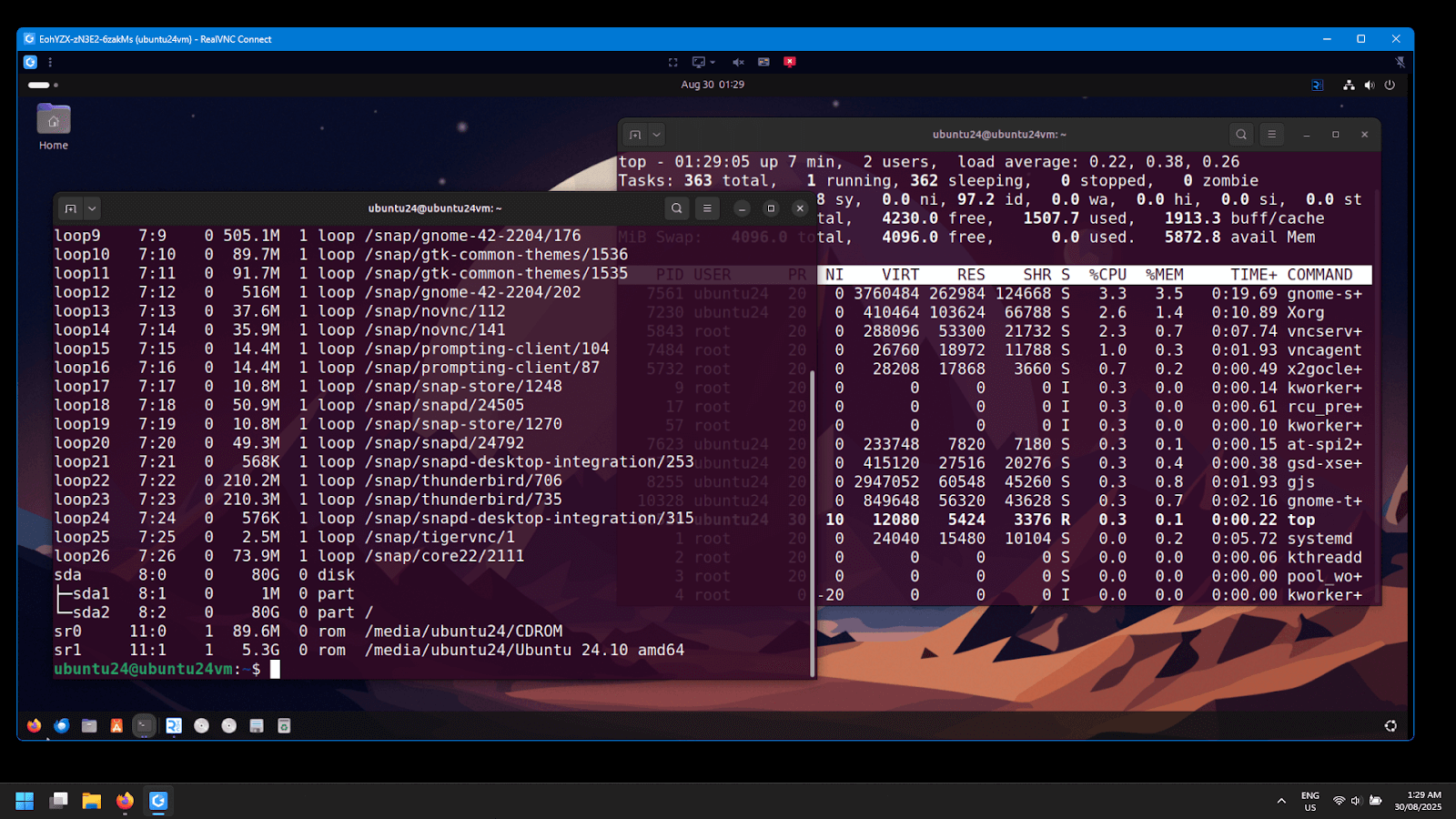

Virtuelles Netzwerk-Computing (VNC) ist eine der frühesten und am weitesten verbreiteten Remote-Desktop-Technologien. Das Funktionsprinzip ist denkbar einfach: Ein VNC-Server erfasst die Bildschirmausgabe eines Computers, komprimiert sie in Datenpakete und sendet diese Informationen über das Netzwerk an einen Client. Der Client empfängt die Pakete und zeigt dann die grafische Umgebung an, so dass Sie das Gefühl haben, direkt vor dem entfernten System zu sitzen.

Das Remote Framebuffer (FRB) Protokoll ist der Standard, der VNC zugrunde liegt. RFB ist für die Übertragung von Pixelinformationen, die Kodierung der grafischen Aktualisierungen und die Interpretation der Mausbewegungen, Klicks und Tastatureingaben des Client-Benutzers zuständig. Wenn ein Benutzer seine Maus bewegt oder auf einer Tastatur tippt, werden diese Aktionen an den VNC-Server weitergeleitet, der sie dann auf dem Zielcomputer ausführt.

Da wir hier über eine bidirektionale interaktive Sitzung eines kompletten Desktops sprechen, kommt es auf die Effizienz der Kodierung an. Frühe Implementierungen von VNC übermittelten rohe Pixeldaten und benötigten eine hohe Bandbreite. Moderne Versionen verwenden Kompressionsalgorithmen, um den Datenverkehr zu reduzieren und gleichzeitig ein hochauflösendes Bild auf der Client-Seite zu erhalten. Einige VNC-Implementierungen können sogar Ihren Grafikprozessor nutzen, um schwere Anwendungen und hochauflösende Displays zu verarbeiten.

VNC wird am häufigsten auf Windows-Servern und -Desktops verwendet, aber da es auf der Framebuffer-Ebene arbeitet, ist es von vornherein plattformübergreifend. Auf einen VNC-Server, der unter Linux und macOS läuft, kann auch von fast jedem Client zugegriffen werden, der das Protokoll unterstützt. Diese Flexibilität ermöglicht es IT-Teams, sich mit einer Vielzahl von Systemen zu verbinden, ohne sich auf plattformspezifische Lösungen wie Microsofts RDP.

Für Unternehmen, die VNC verwenden, aber eine Sicherheit auf Unternehmensebenebietet RealVNC Connect gehärtete Authentifizierung und plattformübergreifende Unterstützung, die weit über das hinausgeht, was die Standard-Open-Source-VNC-Optionen bieten.

So funktioniert SSH: Sicherer Zugang zur Befehlszeile

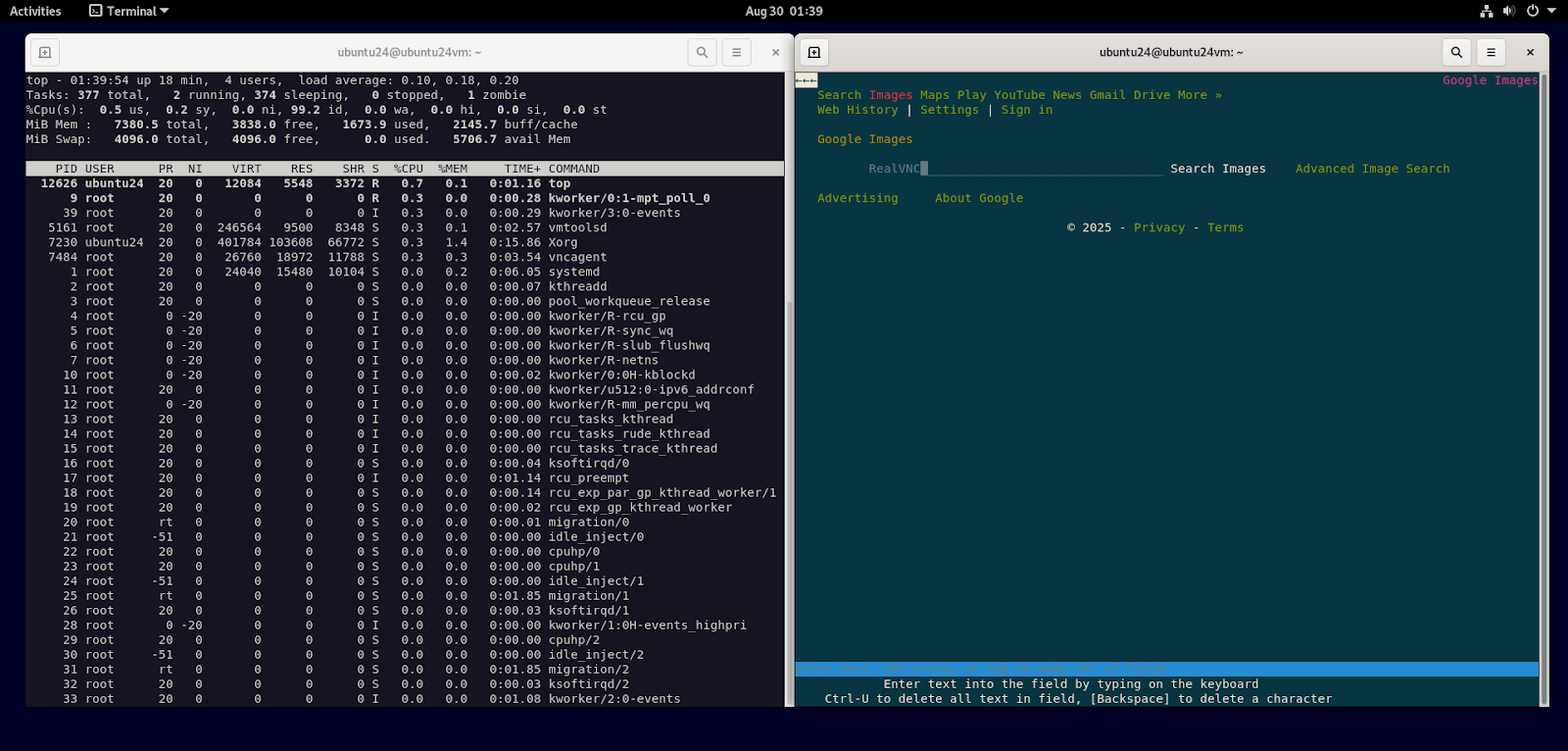

Secure Shell Host (SSH) bietet verschlüsselten Befehlszeilenzugriff auf entfernte Systeme mit extrem geringem Overhead (sogar über eine 56k-Einwahlverbindung) und starker Sitzungsintegrität. Administratoren verwenden SSH, um ein Terminal auf einem Zielserver zu öffnen, sich zu authentifizieren und Befehle auszuführen, als säßen sie direkt davor. Das Protokoll trennt Bedenken in eine Transportschicht, eine Authentifizierungsschicht und eine Verbindungsschicht, um eine zuverlässige Kommunikation auch über nicht vertrauenswürdige Netzwerke zu gewährleisten.

In der Transportschichtphase werden Algorithmen ausgehandelt und die Vertraulichkeit hergestellt. Moderne SSH-Stacks bevorzugen den Curve25519-Schlüsselaustausch, Ed25519-Host-Schlüssel und AEAD-Chiffren wie chacha20 oder AES-GCM. Ältere RSA- und klassische Diffie-Hellman-Gruppen gibt es immer noch, aber moderne Administratoren bevorzugen neuere Optionen, um die Sicherheit zu erhöhen.

Sobald der Kanal geschützt ist, erfolgt die Benutzerauthentifizierung mit öffentlichen Schlüsseln, kurzlebigen Zertifikaten oder eng begrenzten Passwörtern. Später beginnt die Verbindung mit der Zuweisung virtueller Kanäle für Shells, Exec-Anfragen oder Portweiterleitung.

Ein typischer Arbeitsablauf mit SSH sieht wie folgt aus:

- Der Client verwendet ein Terminal oder einen Terminalemulator wie Putty, wo er die Verbindung entweder über den CLI-Befehl SSH Benutzer@Host:Anschluss oder durch Eingabe des Hostnamens oder der IP des Zielservers (wie bei Anwendungen wie Putty).

- Der Server stellt eine Shell wie z.B. bash, zsh oder fish zur Verfügung.

- Bediener führen Systemdienstprogramme aus, lesen Protokolle mit journalctl oder tail, ändern die Konfiguration und protokollieren Ergebnisse, um Datensätze zu ändern.

Unter Linux, dem Betriebssystem, das am meisten mit SSHverbunden ist, skaliert dieser Ansatz über Tausende von Knoten, da Textoperationen von Natur aus schnell und skriptfähig sind.

Diejenigen, die sich vor der reinen CLI-Verwaltung fürchten, müssen sich nicht grämen. Die Funktionstiefe von SSH kann mit X11-Weiterleitung über ein einfaches Terminal hinausgehen. Auch wenn Sie vielleicht enttäuscht sein werden, dass Sie keinen ganzen Desktop weiterleiten können, ermöglicht X11 über SSH die Anzeige einer einzelnen Remote-Anwendung vom Hostrechner auf dem lokalen Computer.

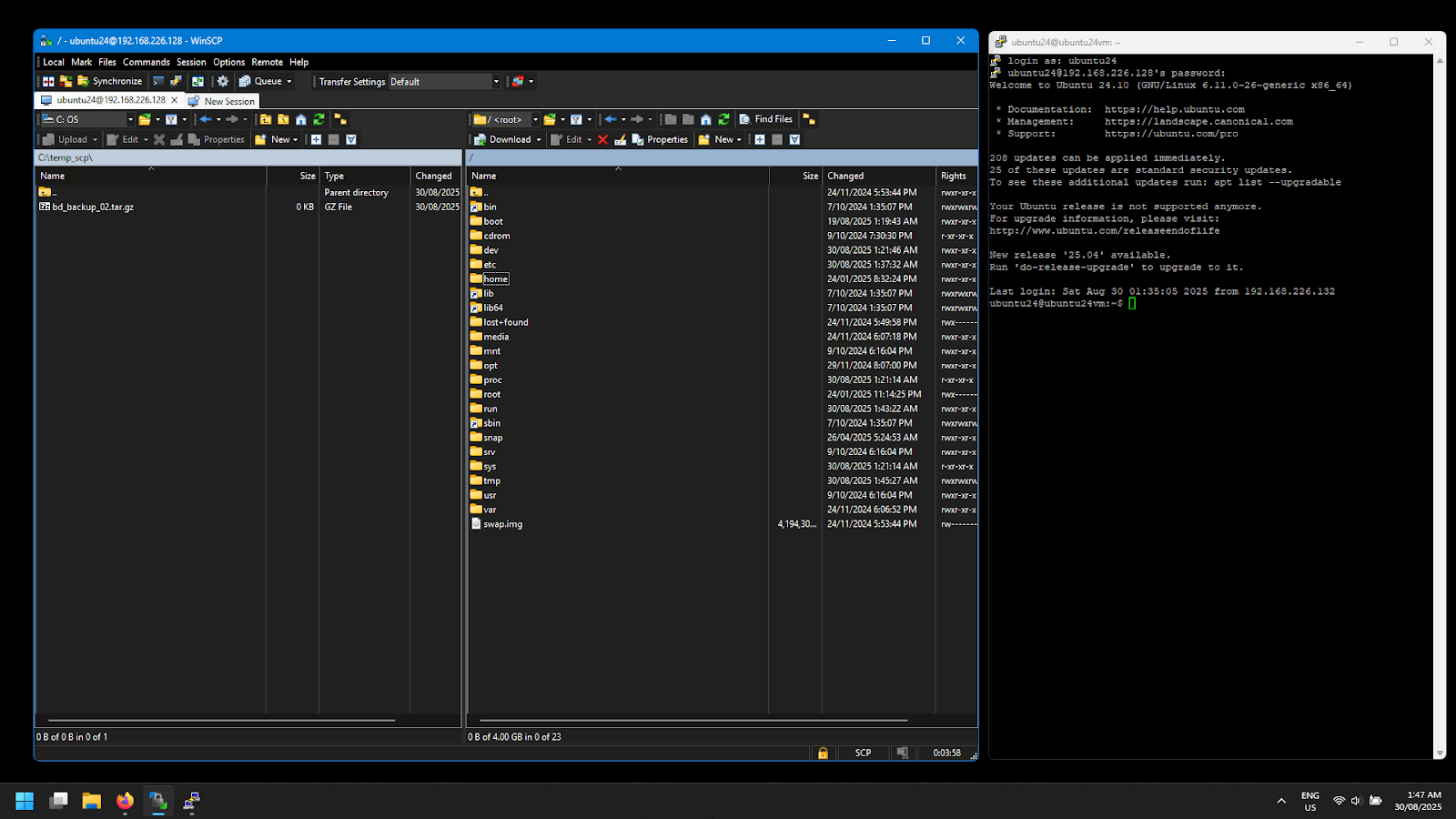

SSH-Tunneling kann auch verwendet werden, um den Datenverkehr von anderen Anwendungen (einschließlich VNC) sicher zu kapseln, und Administratoren können SCP verwenden, um Dateien bidirektional zwischen Host und Client zu übertragen.

VNC vs. SSH: Was sind die Hauptunterschiede beim Fernzugriff?

Da SSH universell mit fast allen Betriebssystemen funktioniert (ja, sogar mit Windows) und VNC plattformübergreifend ist, hängt die Wahl zwischen beiden davon ab, wie Administratoren mit einem entfernten System interagieren möchten. VNC bietet ein vollständiges Desktop-Erlebnis, bei dem der Client ein Spiegelbild des Host-Desktops erhält. SSH bietet eine reine Text-Befehlszeilenschnittstelle, die zwar effizient ist, für deren Nutzung Sie sich aber gut auskennen müssen.

Der Hauptunterschied zwischen den beiden ist die Leistung. Ein VNC-Host überträgt kontinuierlich Bildschirmaktualisierungen über das Netzwerk, was viel mehr Bandbreite erfordert. SSH überträgt nur Text und Steuersignale, wodurch die Latenz extrem niedrig gehalten wird, selbst bei langsamen Verbindungen wie Satelliten- und Mobilfunkverbindungen.

Die Sicherheit ist ein weiterer wichtiger Faktor, der den Unterschied ausmacht. SSH ist von Haus aus verschlüsselt und profitiert von bewährten kryptografischen Standards. Frühe und sogar einige moderne Open-Source-VNC-Lösungen sind überhaupt nicht verschlüsselt oder erfordern eine gewisse Konfiguration, damit die Verschlüsselung funktioniert. Einige Benutzer tunneln ihre VNC-Verbindungen sogar durch SSH und machen damit deutlich, wie sicher und vielseitig SSH tatsächlich ist.

Moderne unternehmenstaugliche VNC-Implementierungen wie RealVNC Connect bieten Verschlüsselung von Sitzungen, moderne Authentifizierung und Unterstützung für die Einhaltung von Richtlinien, die durch unabhängige Audits.

Im Folgenden finden Sie die wichtigsten Unterschiede zwischen VNC und SSH auf einen Blick:

| Aspekt | VNC (Fern-Desktop) | SSG (Befehlszeile) |

| Schnittstelle | Vollständig grafischer Desktop | Reine Text-Shell |

| Leistung | Höhere Bandbreite und stärkere Systembelastung | Geringe Bandbreite und leichte Kommunikation |

| Sicherheit | Variiert je nach Implementierung | Standardmäßig verschlüsselt |

| Anwendungsfälle | GUI-Anwendungen, Schulungen, Benutzersupport und Fehlerbehebung | Automatisierung, Skripterstellung und Protokollanalyse |

Bis heute sind beide Protokolle für Fernzugriffsstrategien von zentraler Bedeutung, und die meisten Administratoren setzen sie nebeneinander ein, um alle Arten von Remote-Servern effektiv zu verwalten. VNC wird gewählt, wenn Administratoren eine vollständige interaktive Kontrolle benötigen, die über die grundlegenden Funktionen hinausgeht, z. B. GUI-Anwendungen, Benutzerunterstützung und mehrstufige Fehlerbehebung. SSH wird für präzise, skriptfähige Aufgaben wie Konfigurationsänderungen, Paketverwaltung, Protokollprüfung, Dateiübertragung und Automatisierung bevorzugt.

Überlegungen zur Sicherheit: Schutz für entfernte Systeme

Leider birgt der Fernzugriff Risiken, vor allem auf öffentlich zugänglichen Servern. Aus diesem Grund muss bei der Verwaltung von Fernzugriffslösungen ein besonderes Augenmerk auf die Sicherheit gelegt werden. Sowohl SSH als auch VNC sind bedroht, wenn sie nicht ohne Schutzmaßnahmen eingesetzt werden, aber mit bewährten Verfahren und Unternehmensfunktionen können die meisten Lücken geschlossen werden.

SSH-Sicherheitsrisiken und Abhilfemaßnahmen

Bei SSH hat die verschlüsselte Kommunikation Vorrang. Allerdings sind ungeschützte Server ein häufiges Ziel für Angriffe. Häufige Probleme und Antworten sind:

- Böswillige Akteure verwenden Scanner wie Nmap, um offene SSH-Ports (TCP:22) aufzuspüren. Administratoren können den SSH-Server so konfigurieren, dass er auf einem anderen Port lauscht oder einen lokalen Zugriff über ein VPN erfordert.

- Logins, die auf einem Passwort basieren, sind anfällig für Brute-Force-Angriffe. Am besten verwenden Sie SSH-Schlüssel, die durch Passphrasen geschützt sind, und deaktivieren die Passwortauthentifizierung vollständig.

- Die Root-Anmeldung über SSH ist besonders anfällig, wenn die Anmeldedaten gestohlen werden. Teams deaktivieren in der Regel die Root-SSH-Anmeldung vollständig und bevorzugen die Privilegienerweiterung mit sudo oder einem separaten Administratorkonto.

- Brute-Force-Angriffe mit Skripten können Server überfordern und eine Menge Lärm verursachen. Tools wie fail2ban überwachen SSH-Protokolle und blockieren angreifende IP-Adressen nach mehreren Fehlversuchen.

- Man-in-the-Middle-Angriffe werden durch die Verifizierung der Fingerabdrücke von Host-Schlüsseln vor der Vertrauensbildung abgeschwächt. Diese Funktion ist eine Kernkomponente von modernem SSH.

VNC-Sicherheitsrisiken und Abhilfemaßnahmen

Ältere Versionen von VNC hatten einige nennenswerte Sicherheitsprobleme, da das Basisprotokoll nicht verschlüsselt war. Moderne Versionen bieten Verschlüsselung und können durch folgende Maßnahmen sicherer gemacht werden:

- Aktivieren Sie die Verschlüsselung bei VNC-Anwendungen, die sie unterstützen. Andernfalls werden die Daten und sogar Passwörter im Klartext gesendet. Wenn keine Verschlüsselung verfügbar ist, bietet das Tunneln des VNC-Datenverkehrs durch SSH-Weiterleitung einen verschlüsselten Transport.

- Eine einfache Passwort-Authentifizierung kann erraten oder gestohlen werden. Plattformen wie RealVNC Connect bieten moderne Authentifizierungsstandards und können integriert mit Enterprise SSO.

- Genau wie SSH ist auch der native VNC-Port (TCP:5900+N) für Scanner zugänglich. Wenn Sie den abhörenden Port verschieben oder ihn hinter NAT und Firewalls verstecken, verringert sich das Risiko.

- Das Risiko des „Session Hijacking“ wird auch durch die Verschlüsselung der Daten während der Übertragung mit modernen Verschlüsselungsstandards verringert.

Compliance-Rahmenwerke wie PCI-DSS und ISO 27001 verlangen von Unternehmen den Nachweis, dass ihre Remote-Systeme sicher sind. Überprüfung von OWASP-Anleitung zur sicheren Authentifizierung wird empfohlen, bevor Sie ein Tool für den Fernzugriff einsetzen.

RealVNC Connect: Der moderne Ansatz für VNC-Sicherheit

Für Unternehmen, die eine Standardisierung für VNC fordern, RealVNC Connect Sicherheitskontrollen alle gängigen Risiken und Compliance-Anforderungen ab:

- Vollständige Sitzungsverschlüsselung und moderne Authentifizierung (MFA, SSO) für eine sichere Kommunikation mit granularen Berechtigungen und Genehmigungsaufforderungen für Kunden.

- Zertifiziert nach ISO 27001:2022 und Cyber Essentials und unterstützt GDPR, CCPA, HIPAA, PCI-DSS und EU NIS2.

- Standardmäßig keine Sitzungsaufzeichnung und kein Zugriff auf Daten während der Sitzung. Zu den Datenschutzfunktionen des Fernbedienungssystems gehören Datenschutzmodus, Bildschirmausblendung und Eingabesperre.

- RealVNC-eigene Infrastruktur für die Vermittlung, mit einem 24×7 SOC, Code-Signierung für alle Binärdateien und regelmäßigen White-Box-Audits sowie unabhängigen Penetrationstests.

- Zentralisierte Verwaltung, MSI- und Gruppenrichtlinien-Bereitstellung, Brute-Force-Schutz und detaillierte Protokoll- und Prüfprotokolle, die im Portal oder über die spezielle API zugänglich sind.

Leistungs- und Ressourcenanforderungen

Das Protokoll, das Sie für den Fernzugriff wählen, hat einen direkten Einfluss auf die Leistung, die Ressourcennutzung und die Erfahrung des Endbenutzers. Die Art und Weise, wie jede Technologie den Netzwerkverkehr und die Systemlast handhabt, erklärt, warum Administratoren oft auf beide zurückgreifen, allerdings in unterschiedlichen Zusammenhängen.

SSH-Leistungsfaktoren und Tuning

SSH ist dafür bekannt, dass es auch unter den schwierigsten Netzwerkbedingungen gut funktioniert. Da nur Text und Steuerdaten über die Verbindung übertragen werden, benötigt das Protokoll nicht viel Bandbreite. Es ist unnötig zu erwähnen, dass SSH nicht viel Leistungsoptimierung benötigt, aber typische Praktiken sind:

- Keep-alive- und Sign-of-Life-Signale, die in der Sitzung gesendet werden, können eine offene Verbindung stabil halten, wenn der Host für einige Zeit keinen aktiven Datenverkehr empfangen hat.

- Komprimierungsflags wie zum Beispiel SSH -C verbessern den Durchsatz bei der Übertragung von Protokollen oder anderen umfangreichen Daten.

VNC-Leistungsfaktoren und Tuning

VNC streamt einen grafischen Desktop als kontinuierliches Bild und verbraucht daher natürlich Bandbreite. Anwendungen mit starken visuellen Veränderungen und hohen Aktualisierungsraten, wie z.B. Videostreaming oder 3D-Rendering, erhöhen diesen Datenverkehr noch weiter. Die Optimierung der VNC-Leistung umfasst Folgendes:

- Komprimierungsalgorithmen, wie sie von RealVNC Connect verwendet werden, reduzieren die Menge der übertragenen Pixeldaten und verwenden fortschrittliche Kodierungstechniken, die sich automatisch an die Bandbreite anpassen.

- Die lokale GPU-Beschleunigung entlastet einen Teil der Kodierung von Bildschirmaufnahmen, wodurch die CPU-Rate gesenkt wird, während die Bildwiederholrate hoch bleibt.

- Die Qualitätseinstellungen können so angepasst werden, dass unnötige Desktop-Komponenten, wie z.B. der Desktop-Hintergrund und Animationseffekte, ausgeschaltet werden.

- Skalierungsfunktionen, die niedrig aufgelöste Host-Desktops auf hochauflösende oder mehrere Monitore übertragen, sorgen für klare Bilder.

Praktische Anwendungsfälle: Wann Sie SSH, VNC oder beides verwenden sollten

Die Wahl zwischen VNC und SSH hängt von der jeweiligen Aufgabe ab. Jedes Protokoll erfüllt bestimmte Anforderungen, und Administratoren neigen oft dazu, beide zusammen zu verwenden, um eine vollständige Abdeckung zu erreichen.

VNC: Grafische Verwaltung und Unterstützung

Ein VNC-Server bietet eine vollständige visuelle Bildschirmfreigabe, was ihn ideal für die Nutzung macht:

- Verwaltung von Windows- und nicht zum Kerngeschäft gehörenden Windows Server-Tools oder Dashboards, für die es keine entsprechende CLI gibt.

- Ausführen von Entwicklungsumgebungen, wie IDEs, die eine grafische Benutzeroberfläche benötigen

- Unterstützung von Remote-Benutzern, indem Sie sehen, wie ihr Desktop aussieht, damit Sie ihre Probleme in Echtzeit lösen können.

- Bedienung grafischer Anwendungen wie CAD und webbasierte Panels.

SSH: Effizienz der Befehlszeile

Administratoren verwenden SSH, wenn sie eine schnelle und effiziente Kontrolle über einen entfernten Server wünschen. Es funktioniert am besten für:

- Prüfen von Systemprotokollen und Ausführen von Überwachungsbefehlen

- Skripterstellung für Hunderte von Servern auf einmal

- Fernzugriff auf Server, die ohne grafische Benutzeroberfläche (Headless) arbeiten

- Cloud Notes und Container-Cluster aus der Ferne konfigurieren

Integration und komplementäre Nutzung

Wir haben in diesem Leitfaden viel über das Weiterleiten und Tunneln von VNC-Sitzungen über SSH-Verbindungen gesprochen. Viele Administratoren tun dies, wenn sie mit älteren oder Open-Source-VNC-Anwendungen arbeiten, die auf Linux-Servern und -Desktops installiert sind.

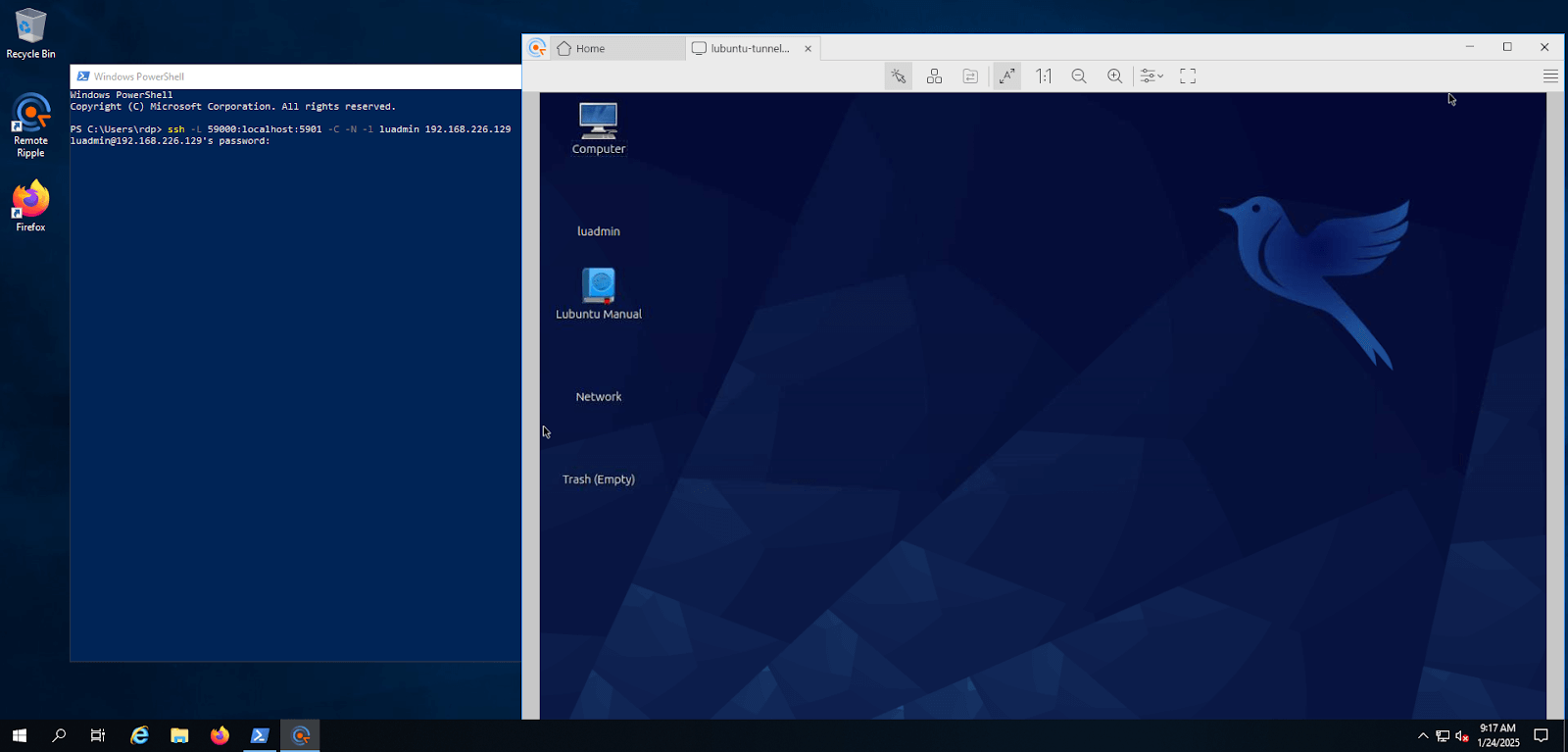

Wie man eine VNC-Sitzung über SSH tunnelt

Ein sicherer Tunnel kann mit einem einfachen SSH-Befehl erstellt werden. Der Prozess beginnt mit der Auswahl des lokalen Ports, mit dem sich der Client verbinden soll. Port 5901 ist eine gängige Wahl, aber auch jeder andere ungenutzte Port ist geeignet.

- Öffnen Sie ein lokales Terminalfenster (dies kann auf einem Windows Server mit installiertem OpenSSH geschehen).

- Führen Sie den folgenden Befehl aus und ersetzen Sie dabei user durch Ihren Kontonamen und server durch den Hostnamen oder die IP des Remote-Servers:

SSH -L 5901:localhost:5901 user@server

- Halten Sie die Sitzung offen. Dieser Befehl leitet den auf dem lokalen Port 5901 empfangenen VNC-Datenverkehr über SSH an denselben Port auf dem entfernten Host weiter.

- Starten Sie den VNC-Client und verbinden Sie ihn mit localhost:5901. Jetzt wird die Kommunikation zwischen dem Client und dem VNC-Server innerhalb des SSH-Kanals verschlüsselt.

Mit dieser Konfiguration können Administratoren den VNC-Datenverkehr mit starker Verschlüsselung und Authentifizierung schützen und gleichzeitig die volle grafische Kontrolle behalten, die Sie benötigen.

Das funktioniert zwar gut, ist aber nicht ideal für unbeaufsichtigte Sitzungen und funktioniert nicht wirklich gut im großen Maßstab. RealVNC Connect bietet eine vollständig verschlüsselte VNC-Sitzung, die eine SSH-Weiterleitung und ein Tunneling für Linux überflüssig macht und so die Komplexität reduziert und gleichzeitig die Effizienz und Sicherheit des Unternehmens gewährleistet.

Hybride Arbeitsabläufe: Kombinieren Sie die Stärken von beiden

Es gibt Fälle, in denen Sie beides gleichzeitig benötigen. Zum Beispiel ein Windows Server, der als Sprungbrett in ein abgeschottetes Netzwerk-Subnetz dient, wo Sie dann eine SSH-Sitzung zu Servern in diesem Subnetz starten.

Auf Windows Server ist nun auch OpenSSH integriert und installierbar. Das heißt, Administratoren können PowerShell-Sitzungen über SSHund kombiniert die vertraute Windows-Skripterstellung mit dem verschlüsselten Transport, den SSH bei der Verwendung von VNC oder RDP bietet.

Plattformübergreifende Remote Server Unterstützung

Eine Gemeinsamkeit von VNC und SSH ist ihre plattformübergreifende Unterstützung. Ein einziger Client kann eine Verbindung zu fast jedem System herstellen. Dank dieser Funktionalität sind sowohl VNC als auch SSH ideal für Administratoren, die mit gemischten Umgebungen arbeiten.

VNC-Abdeckung

Ein VNC-Server kann unter Windows, Linux oder macOS laufen und bietet vollen Desktop-Zugriff unabhängig vom Host-Betriebssystem. Moderne Implementierungen wie RealVNC Connect können diese Unterstützung auch auf mobile Betriebssysteme wie Android und iOSDas bedeutet, dass Administratoren mit ihrem Smartphone eine Verbindung zu einem Windows- oder Linux-Server herstellen können.

SSH-Abdeckung

Auch SSH ist nahezu universell. Die meisten Unix-basierten Plattformen, Router und Geräte enthalten standardmäßig einen SSH-Client, und wie wir bereits erwähnt haben, hat Microsoft OpenSSH direkt in Windows integriert.

Administratoren können jetzt PowerShell- oder CMD-Sitzungen über SSH starten, was die Verwaltung heterogener Umgebungen erleichtert, selbst wenn Sie einen fast vollständigen Windows-Laden betreiben.

Die VNC-Technologie von RealVNC ist führend

RealVNC Connect kennt VNC. Schließlich haben wir es erfunden. Unsere Plattform hat eine entscheidende Rolle bei der Weiterentwicklung des VNC-Protokolls von seinen Ursprüngen in den AT&T Labs bis hin zu den heutigen unternehmenstauglichen Implementierungen gespielt. Die Lösungen von RealVNC gehen über den einfachen Remote-Desktop-Zugriff hinaus und kombinieren ein sicheres Design mit Funktionen auf Unternehmensniveau.

Zu den wichtigsten Führungsbereichen gehören:

- Entwicklung des Protokolls: Die Gründungsarbeit an der ursprünglichen VNC-Serverarchitektur und die laufenden Beiträge zu offenen Standards.

- Sicherheits-Zertifizierungen: Unabhängige Audits, Einhaltung von Rahmenwerken und Unterstützung von Zero Trust Strategien.

- Verbesserungen der Leistung: Fortschrittliche Kodierungsalgorithmen, die die Bandbreite reduzieren und dafür sorgen, dass Anwendungen auch bei schlechten Netzwerkbedingungen schnell reagieren.

- Integrationen für Unternehmen: Kompatibilität mit Identitätssystemen, einschließlich SSO, PAM und MFA.

- Verlässlichkeit im großen Maßstab: Unterstützung für große Implementierungen, Clustering und Hochverfügbarkeitskonfigurationen.

- Professionelle Dienstleistungen: Beratung, Schulung und langfristiger Support, damit IT-Teams den Fernzugriff sicher und effizient einsetzen und betreiben können.

Die Nachfrage von Unternehmen nach flexiblen und dennoch robusten Tools steigt weiter. RealVNC Connect für Unternehmen bietet Unternehmen, die für ihren Fernzugriff mehr als SSH und RDP benötigen, diese Funktionen.

Entscheidungsrahmen für die Wahl zwischen VNC und SSH

Die Entscheidung zwischen VNC und SSH hängt mehr vom Kontext ab als von einer einzigen „besten Wahl“. IT-Entscheidungsträger müssen abwägen:

- Aufgabenart: GUI-gesteuerte Anwendungen brauchen VNC. Daran führt kein Weg vorbei. Wenn Sie mehr Textoperationen und Automatisierungen durchführen, insbesondere in Linux-Umgebungen, ist SSH ideal.

- Benutzer-Fähigkeit: Weniger erfahrene ITSD-Mitarbeiter bevorzugen möglicherweise grafische Workflows gegenüber CLI. Fortgeschrittene Benutzer profitieren jedoch eher von der Verwendung der Befehlszeile.

- Sicherheitsanforderungen: SSH ist standardmäßig verschlüsselt. VNC erfordert Unternehmensimplementierungen wie RealVNC Connect, um einen wirklich sicheren Fernzugriff zu ermöglichen.

- Netzqualität: SSH eignet sich hervorragend für schlechte Verbindungen, aber wenn Sie Mitarbeiter im Außendienst haben, die Desktop-Fehler beheben müssen, ist SSH nicht hilfreich. Eine VNC-Fernzugriffslösung ist hier besser geeignet.

In den meisten Unternehmen sorgt eine Kombination aus beidem für robuste Arbeitsabläufe für fast jedes Remote-Server-Szenario. RealVNC Connect unterstützt dieses duale Modell, indem es eine sichere Übernahme über alle Plattformen hinweg ermöglicht.

Schlussfolgerung: Strategische Technologieauswahl

Die Wahl zwischen SSH und VNC verdeutlicht zwei sich ergänzende Ansätze für den modernen Fernzugriff. SSH bietet eine leichtgewichtige und verschlüsselte Option für die Befehlszeilenverwaltung, während VNC eine vollständige grafische Desktop-Erfahrung für die Interaktion mit GUI-gesteuerten Anwendungen bietet.

Die meisten Unternehmen werden davon profitieren, wenn sie beide Protokolle einsetzen und jedes Protokoll auf die spezifischen Aufgaben und Fähigkeiten der Benutzer abstimmen.

Wenn Ihr Unternehmen eher zu VNC tendiert, bietet RealVNC Connect Lösungen für Unternehmen, die kein SSH-Tunneling erfordern. Kontaktieren Sie RealVNC noch heute. Unsere fachkundigen Berater helfen Ihnen bei der Entwicklung einer sicheren Bereitstellung, die auf Ihre Infrastruktur und Ihre betrieblichen Anforderungen abgestimmt ist.

Häufig gestellte Fragen

Können VNC und SSH zusammen verwendet werden?

Ja. Administratoren richten SSH-Tunnel mit Portweiterleitung ein, um VNC-Server-Sitzungen über verschlüsselten Datenverkehr zu übertragen. Die Kombination aus grafischem Fernzugriff und starker, schlüsselbasierter Authentifizierung über dieses System sorgt für mehr Sicherheit.

Welches Protokoll ist für die Systemverwaltung besser geeignet?

Das hängt von der jeweiligen Aufgabe ab. SSH bietet die beste Lösung für die Ausführung von Skripten, die Automatisierung von Aufgaben und die Überprüfung von Protokollen auf entfernten Servern. VNC ist die beste Option für GUI-gesteuerte Anwendungen und Remote-Desktop-Unterstützung für Benutzer.

Welche Option ist standardmäßig sicherer?

Die gesamte Kommunikation wird automatisch über SSH verschlüsselt. Die RealVNC Connect Unternehmenssoftware erweitert das VNC-Basisprotokoll um Verschlüsselung, MFA und Audit-Funktionen, so dass grafische Sitzungen auch in regulierten Umgebungen sicher sind.