Nada poderia ter preparado as empresas modernas para o que 2024 já trouxe: ameaças à cibersegurança, uma escassez generalizada de talentos e a evolução tecnológica sem fim. Mas o que é que todos estes desafios têm em comum? Adivinhaste. acesso remoto seguro – e eis porquê:

- Para aproveitar um maior número de talentos, cortar custos ou oferecer flexibilidade como empregador de topo, o acesso remoto tornar-se-á uma norma mais cedo ou mais tarde.

- À medida que as práticas de trabalho remoto e de Bring Your Own Device (BYOD) se tornam mais populares, trazem oportunidades e desafios à manutenção da segurança.

Em suma, a necessidade de soluções de acesso remoto seguro já é crítica. Não nos interpretes mal, esta tecnologia é óptima. Permite que os funcionários se liguem aos sistemas da empresa a partir de qualquer lugar, sem comprometer a segurança.

Portanto, está na altura de explorar a razão pela qual o acesso remoto seguro é o futuro de qualquer negócio digitalizado e de te preparares para o adotar da forma correta. É por isso que também vamos discutir os seus principais componentes, incluindo a rede privada virtual, a MFA e a segurança dos terminais.

Como funciona o acesso remoto seguro?

Em 2023, 72% dos inquiridos a nível mundial demonstrou preocupação com os riscos de segurança em linha dos empregados que trabalham remotamente. É evidente que há muito a considerar quando se muda para uma trabalho remoto. As implicações de tornar as ligações seguras à prova cibernética ou arriscar os dados da tua organização são significativas.

Mas há esperança. O acesso remoto seguro significa que podes controlar o acesso a redes, sistemas e dados confidenciais. Eis como funciona:

Passo 1: Autenticação e autorização

Em termos simples, a autenticação significa validar a identidade dos utilizadores e dos seus dispositivos através de credenciais como nomes de utilizador, palavras-passe, dados biométricos ou fichas de segurança. Autorização significa dar controlo de acesso baseado em funções para determinar o nível de acesso à aplicação concedido. Garantir o acesso seguro significa conceder acesso apenas aos recursos de que as pessoas necessitam para o seu trabalho.

Para além da autenticação normal do utilizador, a gestão de acesso privilegiado (PAM) desempenha um papel crucial na garantia de um acesso remoto seguro. A PAM centra-se na segurança do acesso a contas e recursos privilegiados, como as contas de administrador, que têm privilégios avançados e controlo sobre sistemas críticos.

Passo 2: Ligações encriptadas e caminhos seguros

Após a autenticação e autorização, o acesso remoto seguro estabelece ligações encriptadas entre os utilizadores e os sistemas de destino (por exemplo, a rede empresarial). A encriptação converte os dados num código que só pode ser decifrado com a chave de desencriptação correta. Assim, mesmo que terceiros não autorizados tentem interceptá-los, os dados permanecem ilegíveis.

Para reforçar ainda mais a segurança, as soluções de acesso remoto sólidas utilizam vias seguras, como túneis VPN ou ligações SSL, através das quais as sessões remotas (por exemplo, RDP, SSH, SQL) são encapsuladas para impedir a interceção e o acesso não autorizado.

A Rede Privada Virtual e a Rede Zero Trust: soluções de acesso remoto que deves conhecer

VPNs (redes privadas virtuais) cria um túnel seguro entre dispositivos remotos como dispositivos móveis e a tua rede. Encripta os dados para aumentar a segurança da rede e impedir o acesso não autorizado e a interceção durante as ligações remotas.

Em 2022, quase seis em cada dez inquiridos afirmaram que a sua empresa planeava melhorar a autenticação da sua VPN atual.

Além disso, as organizações estão a começar a considerar Acesso à rede de confiança zero (ZTNA). A ZTNA é um modelo de segurança relativamente novo que não pressupõe qualquer confiança, mesmo dentro da sua rede (por exemplo, a rede interna da empresa). O acesso à rede de confiança zero verifica ainda mais os utilizadores. Analisa a identidade e o contexto de segurança de cada utilizador e dispositivo que acede aos recursos empresariais.

A ZTNA baseia-se nos seguintes factores para conceder o acesso por sessão:

- Identidade do utilizador

- Estado de segurança do dispositivo

- Outros factores de contexto e de postura de segurança (por exemplo, localização, hora de acesso)

Passo 3: Monitorização em tempo real e gestão de sessões

As soluções seguras de acesso remoto à rede gravam todas as actividades da sessão como ficheiros de vídeo, permitindo-lhe rever as sessões. Desta forma, os administradores podem bloquear o acesso ou terminar sessões suspeitas e receber alertas sobre actividades anómalas.

Os registos de auditoria e os dados da sessão ligam-se aos sistemas de Gestão de Informações e Eventos de Segurança (SIEM) para melhorar a deteção e a resposta a ameaças.

Componentes principais de uma solução de acesso remoto seguro

O acesso remoto seguro é essencial para as organizações permitirem a entrada de utilizadores remotos, ao mesmo tempo que enfrentam desafios de segurança. Os principais componentes incluem:

1. Autenticação multifactor (MFA)

A autenticação multifactor (MFA) ajuda a aumentar a segurança, uma vez que exige mais do que apenas uma palavra-passe para permitir o acesso a uma rede. Envolve um conjunto de credenciais que conheces (como uma palavra-passe) com algo que receberás através da autenticação (como um código enviado para o teu telemóvel) ou mesmo utilizando um fator biométrico (como a utilização de uma impressão digital ou reconhecimento facial). Os estudos mostram que O MFA pode reduzir os ciberataques bem sucedidos em até 99,9%.

2. Segurança dos terminais e gestão dos dispositivos

A segurança dos terminais refere-se à proteção de dispositivos individuais (computadores ou dispositivos móveis) contra ameaças cibernéticas como o malware e os vírus. Um software antivírus sólido é essencial neste caso, uma vez que procura e remove software malicioso.

Além disso, as ferramentas de gestão de dispositivos na proteção de terminais são cruciais para monitorizar a atividade dos dispositivos ou aplicar patches e actualizações de segurança.

3. Controlo do acesso à rede (NAC)

O controlo de acesso à rede determina quem e o que pode obter acesso com base em políticas de segurança. Estas soluções autenticam e autorizam dispositivos antes de permitir a sua entrada na rede, para que apenas dispositivos fiáveis e saudáveis tenham acesso.

4. Início de sessão único (SSO)

O início de sessão único (SSO) simplifica o processo de início de sessão, garantindo simultaneamente uma segurança robusta. Ajuda os utilizadores a aceder a várias aplicações e serviços com apenas um conjunto de credenciais.

Benefícios da implementação do acesso remoto seguro

Agora, vamos explorar os cinco benefícios mais importantes da utilização do acesso remoto seguro para a tua empresa.

1. Aumenta a produtividade e a flexibilidade dos trabalhadores à distância

Há quem diga que o futuro do trabalho é remoto. Nós achamos que é mais uma realidade atual. Não é inédito ver um executivo de vendas a fechar negócios a partir de um café ou um gestor de projectos a colaborar em movimento.

- Terceirizar funcionários é bom para as empresas. Prevê-se que o mercado de outsourcing atinja 525 mil milhões de dólares em 6 anos.

- Os trabalhadores exigem novos benefícios, incluindo horários flexíveis, trabalho híbrido e a possibilidade de trabalhar a partir de locais remotos.

Trabalhadores felizes significam trabalhadores mais produtivos – e isso é um facto.

2. Aumenta a segurança das redes empresariais e dos dados sensíveis

Os controlos de acesso robustos e os protocolos de encriptação melhoram o acesso remoto seguro e protegem as redes empresariais. Implementar controlos de acesso rigorosos, verificar as identidades dos utilizadores e permitir que apenas dispositivos saudáveis acedam à sua rede de forma segura fortalece a proteção contra ameaças cibernéticas.

Por exemplo, ferramentas como RealVNC Connect oferecem uma solução de suporte e acesso remoto simples, segura e pronta a utilizar para organizações que exigem segurança e fiabilidade fortes.

3. Reduz o risco de violações de dados e ataques informáticos

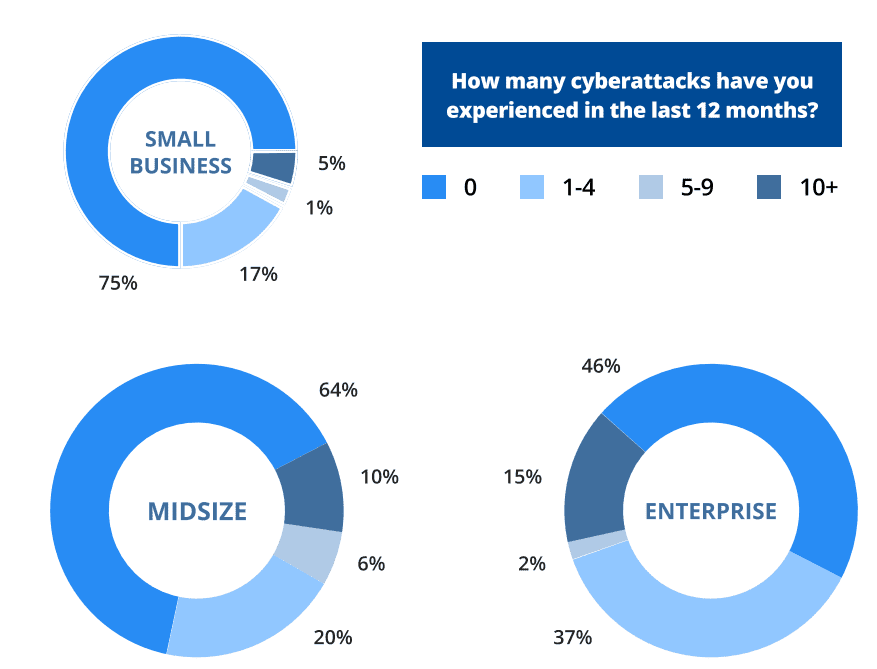

Embora as organizações de maior dimensão sofram normalmente mais ataques informáticos, nenhuma empresa é poupada às ameaças informáticas.

O acesso remoto seguro pode reduzir o risco de violações de dados e ciberataques se for utilizado corretamente. Isso significa implementar medidas de segurança proactivas, como VPNs ou acesso à rede de confiança zero (ZTNA). Para além destas práticas de higiene de segurança, é essencial verificar os utilizadores autorizados e ensinar aos funcionários os protocolos de segurança.

4. Poupança de custos graças às políticas BYOD e à redução das necessidades de espaço de escritório

Se pretende otimizar os custos, uma política BYOD (Bring Your Own Device) é uma excelente abordagem a considerar. Quando os funcionários são responsáveis pelos seus próprios dispositivos, poupa em custos como a compra e a manutenção de hardware empresarial. Além disso, podes considerar investir na infraestrutura de aplicações.

5. Melhoria das capacidades de continuidade da atividade e de recuperação de desastres

Em tempos de crise, o acesso remoto seguro significa que as operações da sua empresa funcionam sem interrupções. Por sua vez, isto melhora as capacidades de recuperação de desastres. Quando os funcionários trabalham remotamente, podes manter a produtividade e a prestação de serviços, mesmo durante emergências.

Práticas recomendadas para acesso remoto seguro

Com as ameaças cada vez maiores no panorama cibernético, certifica-te de que examinas a seguinte lista de verificação das melhores práticas para proteger a gestão do acesso remoto:

1. Desenvolve e aplica políticas de segurança sólidas:

- Cria políticas de segurança detalhadas sobre protocolos de trabalho remotoprocedimentos de tratamento de dados e a forma correta de utilizar dispositivos dentro e fora das instalações da empresa.

- Trabalha na elaboração de diretrizes sobre como aceder com segurança às redes empresariais. Considera a implementação de requisitos para a utilização de VPN, dicas sobre como proteger ligações Wi-Fi privadas ou públicas e gerir a encriptação de dados.

2. Formação regular dos trabalhadores

- Realiza sessões de formação sobre vários tópicos de cibersegurança (ataques de phishing, falsificação de correio eletrónico, anexos maliciosos), violações de dados modernase melhores protocolos de palavras-passe).

- Realiza simulações de ciberameaças do mundo real.

3. Implementa métodos de autenticação fortes

- Implementa a autenticação multifactor (MFA) em todos os pontos de acesso remoto para adicionar uma camada extra de segurança para além das palavras-passe.

- Utiliza soluções de início de sessão único (SSO) para simplificar os processos de autenticação de utilizadores.

- Incentiva a utilização de palavras-passe ou frases-passe longas e complexas, combinadas com a autenticação multifactor (MFA) e a utilização de gestores de palavras-passe.

4. Monitoriza e regista as actividades de acesso remoto:

- Implementa mecanismos de registo a partir de uma fonte centralizada para controlar as actividades de acesso remoto e detetar comportamentos estranhos em tempo real.

- Utiliza sistemas de gestão de eventos e informações de segurança (SIEM) para agregar e analisar dados de registo para deteção de ameaças.

5. Mantém o software e as soluções de segurança actualizados

- Utiliza a gestão automatizada de patches para melhorar o processo de aplicação de patches e minimizar o risco de exposição a vulnerabilidades conhecidas.

- Realiza regularmente avaliações de vulnerabilidade e testes de penetração. Ativar actualizações automáticas para sistemas operativos, aplicações e software de segurança.

Por que escolher a RealVNC para acesso remoto seguro?

Os piratas informáticos estão cada vez mais inteligentes e estão constantemente a inventar novas formas de entrar nos nossos sistemas. Quer seja através de e-mails de phishing ou de malware sofisticado, estão sempre à procura de vulnerabilidades para explorar, especialmente em utilizadores remotos.

Pensa em toda a informação sensível que a tua empresa lida todos os dias – desde dados de clientes a segredos comerciais. Uma violação da sua cibersegurança pode significar perder a confiança dos clientes, enfrentar problemas legais e lidar com perdas financeiras.

É por isso que manter a segurança online não é apenas uma coisa boa de se ter – é essencial.

Para enfrentar todos os seus desafios de gerenciamento de acesso remoto seguro como um profissional, escolhe uma solução de 360 graus respeitável como a RealVNC. Fornecemos criptografia forte, autenticação segura e controles de acesso sólidos para proteger as conexões remotas. Subscreve a tua avaliação gratuita hoje.

Perguntas frequentes

Como é que posso criar um acesso remoto seguro?

Para criar um acesso remoto seguro, pode implementar métodos de autenticação fortes, como a autenticação multifactor (MFA) e palavras-passe complexas. Em seguida, utiliza a encriptação para proteger os dados durante a transmissão e aplica controlos de acesso rigorosos para permitir apenas utilizadores e dispositivos autorizados.

Como posso proteger a minha ligação remota?

Protege a tua ligação remota utilizando uma rede privada virtual (VPN) ou uma solução Zero Trust Network Access (ZTNA). Assegura a encriptação dos dados em trânsito e implementa métodos de autenticação fortes, como o MFA. Outra dica óbvia, mas crucial, é atualizar o software e educar os utilizadores remotos sobre práticas de segurança.

Que protocolo de acesso remoto é considerado seguro?

A VPN e a ZTNA são ambos protocolos de acesso remoto seguro. As VPNs criam um túnel seguro entre o dispositivo do utilizador e a sua rede, enquanto a ZTNA se concentra na verificação da identidade e dos parâmetros de segurança do utilizador e do dispositivo antes de conceder à pessoa acesso seguro para se ligar remotamente.

O que é o trabalho remoto seguro?

O trabalho remoto seguro envolve o acesso a recursos empresariais e o acesso a aplicações fora do ambiente de escritório tradicional. A chave para o trabalho remoto seguro é garantir a confidencialidade, integridade e disponibilidade da informação da forma mais segura para a empresa e para os utilizadores. Para tal, é necessário utilizar medidas de segurança como a encriptação, a autenticação e os controlos de acesso.

Como é que o acesso remoto melhora a produtividade dos trabalhadores remotos e híbridos?

O acesso remoto aumenta a produtividade, permitindo que os teus funcionários trabalhem a partir de qualquer lugar, a qualquer hora. Pensa em equipas distribuídas internacionalmente a colaborar em qualquer altura, menos tempo de deslocação, flexibilidade no horário de trabalho e muito mais!

Quais são as principais considerações ao escolheres soluções de acesso remoto seguro?

Ao escolher soluções de acesso remoto seguro, considera factores como a facilidade de utilização, a escalabilidade, a compatibilidade com a infraestrutura existente e a adesão às normas da indústria. Considera uma solução holística para as tuas necessidades de acesso remoto seguro, como a RealVNC. Seu compromisso com a segurança, incluindo criptografia de ponta a ponta e controles de acesso granular, compatibilidade entre plataformas, facilidade de uso e recursos de escalabilidade, fazem dela a melhor opção para organizações de todos os tamanhos.

Como é que as organizações podem garantir um acesso remoto seguro para dispositivos BYOD?

As organizações podem garantir o acesso remoto seguro para dispositivos BYOD através da gestão de dispositivos móveis (MDM), soluções de segurança de terminais, controlo de acesso à rede (NAC) e gateways de acesso remoto seguro.

Quais são os riscos potenciais do acesso remoto não seguro e como podem ser mitigados?

O acesso remoto não seguro apresenta riscos como violações de dados ou infecções por malware de ciberameaças, como ataques de phishing, que podem visar um elo fraco ou um novo funcionário e, em seguida, espalhar-se para as aplicações e a infraestrutura da sua organização. Para mitigar estes riscos, deves implementar as melhores práticas de segurança, como as abordadas neste artigo.