Rien n’aurait pu préparer les entreprises modernes à ce que 2024 a déjà apporté : des menaces de cybersécurité, une pénurie généralisée de talents et une évolution technologique sans fin. Mais quel est le point commun entre tous ces défis ? Vous l’avez deviné. accès à distance sécurisé – et voici pourquoi :

- Pour exploiter une réserve de talents plus large, réduire les coûts ou offrir une certaine flexibilité en tant qu’employeur de premier plan, l’accès à distance deviendra la norme dans un avenir proche.

- La popularité croissante du travail à distance et des pratiques BYOD (Bring Your Own Device) s’accompagne d’opportunités et de défis en matière de sécurité.

En somme, le besoin de solutions d’accès à distance sécurisées est déjà critique. Ne vous méprenez pas, cette technologie est géniale. Il permet aux employés de se connecter aux systèmes de l’entreprise depuis n’importe où, sans compromettre la sécurité.

Il est donc temps d’explorer les raisons pour lesquelles l’accès à distance sécurisé est l’avenir de toute entreprise numérisée et de vous préparer à l’adopter de la bonne manière. C’est pourquoi nous aborderons également ses principaux composants, notamment le réseau privé virtuel, l’AMF et la sécurité des points d’extrémité.

Comment fonctionne l'accès à distance sécurisé ?

En 2023, 72 % des personnes interrogées dans le monde s’est montrée préoccupée par les risques liés à la sécurité en ligne des employés travaillant à distance. Il est clair qu’il y a beaucoup de choses à prendre en compte lorsque l’on passe à un système de télétravail. travail à distance. Les conséquences de la cyberprotection des connexions sécurisées ou du risque pour les données de votre organisation sont importantes.

Mais il y a de l’espoir. L’accès à distance sécurisé vous permet de contrôler l’accès aux réseaux, aux systèmes et aux données confidentielles. Voici comment cela fonctionne :

Étape 1 : Authentification et autorisation

En termes simples, l’authentification consiste à valider l’identité des utilisateurs et de leurs appareils à l’aide d’informations d’identification telles que les noms d’utilisateur, les mots de passe, les données biométriques ou les jetons de sécurité. L’autorisation consiste à donner un contrôle d’accès basé sur les rôles pour déterminer le niveau d’accès à l’application accordé. Garantir un accès sécurisé signifie accorder l’accès aux seules ressources dont les personnes ont besoin dans le cadre de leur travail.

Outre l’authentification standard des utilisateurs, la gestion des accès privilégiés (PAM) joue un rôle crucial dans la sécurisation de l’accès à distance. La PAM se concentre sur la sécurisation de l’accès aux comptes et ressources privilégiés, tels que les comptes d’administrateur, qui disposent de privilèges avancés et contrôlent les systèmes critiques.

Étape 2 : Connexions cryptées et voies d’accès sécurisées

Après l’authentification et l’autorisation, l’accès à distance sécurisé établit des connexions cryptées entre les utilisateurs et les systèmes cibles (par exemple, le réseau de l’entreprise). Le cryptage convertit les données en un code qui ne peut être déchiffré qu’avec la bonne clé de décryptage. Ainsi, même si des tiers non autorisés tentent de les intercepter, les données restent illisibles.

Pour renforcer encore la sécurité, les solutions d’accès à distance efficaces utilisent des voies sécurisées, telles que les tunnels VPN ou les connexions SSL, sous lesquelles les sessions à distance (par exemple, RDP, SSH, SQL) sont acheminées pour empêcher l’interception et l’accès non autorisé.

Le réseau privé virtuel et le réseau de confiance zéro : des solutions d’accès à distance à connaître

VPN (réseaux privés virtuels) créent un tunnel sécurisé entre appareils distants comme les appareils mobiles et votre réseau. Ils cryptent les données pour renforcer la sécurité du réseau et empêcher l’accès non autorisé et l’interception lors des connexions à distance.

En 2022, près de six personnes interrogées sur dix ont déclaré que leur entreprise prévoyait de améliorer l’authentification de leur VPN actuel.

En outre, les organisations commencent à envisager Accès au réseau sans confiance (ZTNA). ZTNA est un modèle de sécurité relativement nouveau qui ne suppose aucune confiance, même au sein de votre réseau (par exemple, le réseau interne de l’entreprise). L’accès au réseau de confiance zéro vérifie encore davantage les utilisateurs. Il analyse l’identité et le contexte de sécurité de chaque utilisateur et de chaque appareil accédant aux ressources de l’entreprise.

ZTNA se base sur les facteurs suivants pour accorder l’accès à chaque session :

- Identité de l’utilisateur

- État de la sécurité de l’appareil

- Autres facteurs liés au contexte et à la posture de sécurité (par exemple, localisation, heure d’accès)

Étape 3 : Surveillance en temps réel et gestion des sessions

Les solutions d’accès sécurisé au réseau à distance enregistrent toutes les activités de la session sous forme de fichiers vidéo, ce qui vous permet de revoir les sessions. Ainsi, les administrateurs peuvent bloquer l’accès ou mettre fin aux sessions suspectes et recevoir des alertes sur les activités anormales.

Les journaux d’audit et les données de session sont connectés aux systèmes de gestion des informations et des événements de sécurité (SIEM) afin d’améliorer la détection et la réponse aux menaces.

Principaux éléments d'une solution d'accès à distance sécurisée

L’accès à distance sécurisé est essentiel pour permettre aux organisations d’autoriser l’accès des utilisateurs distants tout en faisant face aux défis de la sécurité. Les principaux composants sont les suivants :

1. Authentification multifactorielle (AMF)

L’authentification multifactorielle (AMF) contribue à renforcer la sécurité, car elle exige plus qu’un simple mot de passe pour autoriser l’accès à un réseau. Elle associe un ensemble d’informations que vous connaissez (comme un mot de passe) à quelque chose que vous recevrez par le biais de l’authentification (comme un code envoyé sur votre téléphone) ou même en utilisant un facteur biométrique (comme l’utilisation d’une empreinte digitale ou de la reconnaissance faciale). Les études montrent que L’AMF peut réduire les cyberattaques réussies jusqu’à 99,9 %.

2. Sécurité des points finaux et gestion des appareils

La sécurité des terminaux consiste à protéger les appareils individuels (ordinateurs ou appareils mobiles) contre cybermenaces comme les logiciels malveillants et les virus. Un logiciel antivirus solide est essentiel à cet égard, car il recherche et supprime les logiciels malveillants.

En outre, les outils de gestion des dispositifs de protection des points finaux sont essentiels pour surveiller l’activité des dispositifs ou appliquer les correctifs et les mises à jour de sécurité.

3. Contrôle d’accès au réseau (NAC)

Le contrôle d’accès au réseau détermine qui et quoi peut accéder au réseau en fonction des politiques de sécurité. Ces solutions authentifient et autorisent les appareils avant de leur permettre d’entrer dans votre réseau, de sorte que seuls les appareils sains et de confiance se voient accorder l’accès.

4. Signature unique (SSO)

L’authentification unique (SSO) simplifie le processus de connexion tout en garantissant une sécurité solide. Il permet aux utilisateurs d’accéder à plusieurs applications et services à l’aide d’un seul jeu d’identifiants.

Avantages de la mise en œuvre d'un accès à distance sécurisé

Voyons maintenant les cinq principaux avantages de l’utilisation d’un accès à distance sécurisé pour votre entreprise.

1. Productivité et flexibilité accrues pour les travailleurs à distance

Certains disent que l’avenir du travail est à distance. Nous pensons qu’il s’agit plutôt d’une réalité actuelle. Il n’est pas rare de voir un cadre commercial conclure des affaires depuis un café ou un chef de projet collaborer en déplacement.

- L’externalisation des salariés est une bonne chose pour les entreprises. À terme, le marché de l’externalisation devrait atteindre 525 milliards de dollars en 6 ans.

- Les salariés exigent de nouveaux avantages, notamment des horaires flexibles, un travail hybride et la possibilité de travailler à distance.

Des travailleurs heureux, c’est des travailleurs plus productifs – et c’est une évidence.

2. Sécurité renforcée pour les réseaux d’entreprise et les données sensibles

Des contrôles d’accès et des protocoles de cryptage robustes améliorent la sécurité de l’accès à distance et protègent les réseaux de votre entreprise. La mise en œuvre de contrôles d’accès stricts, la vérification de l’identité des utilisateurs et le fait de n’autoriser que les appareils sains à accéder à votre réseau en toute sécurité renforcent la protection contre les cybermenaces.

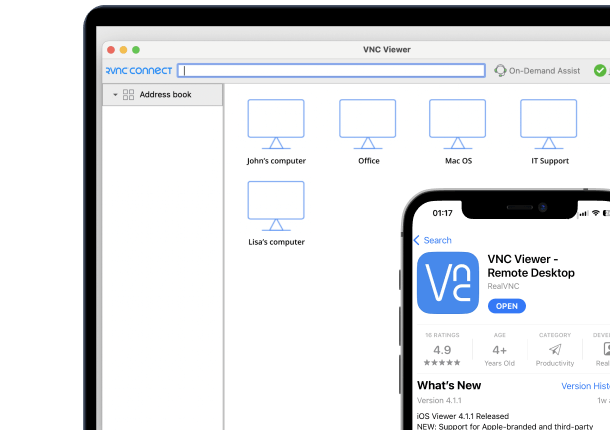

Par exemple, des outils comme RealVNC Connect offrent une solution d’accès et d’assistance à distance simple, sécurisée et prête à l’emploi pour les organisations exigeant une sécurité et une fiabilité élevées.

3. Réduction du risque de violation de données et de cyberattaques

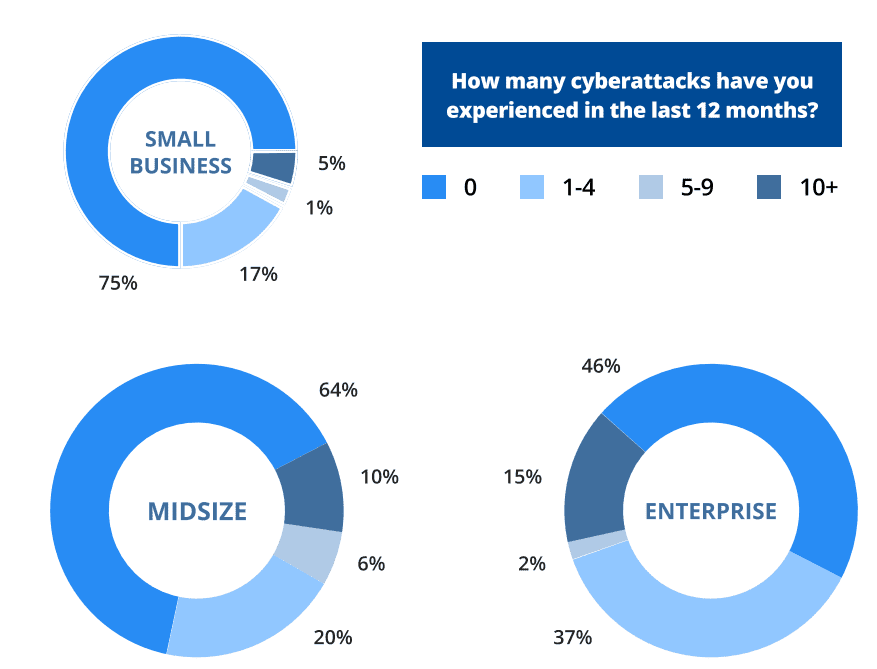

Bien que les grandes organisations subissent généralement plus de cyberattaques, aucune entreprise n’est épargnée par les cybermenaces.

L’accès à distance sécurisé peut réduire le risque de violation de données et de cyber-attaques s’il est utilisé correctement. Cela signifie qu’il faut mettre en œuvre des mesures de sécurité proactives, comme les VPN ou l’accès au réseau sans confiance (ZTNA). En plus de ces pratiques d’hygiène de sécurité, il est essentiel de contrôler les utilisateurs autorisés et de former les employés aux protocoles de sécurité.

4. Réduction des coûts grâce aux politiques BYOD et à la réduction des besoins en espace de bureau

Si vous cherchez à optimiser vos coûts, une politique BYOD (Bring Your Own Device) est une excellente approche à envisager. Lorsque les employés sont responsables de leurs propres appareils, vous économisez sur les coûts liés à l’achat et à la maintenance du matériel de l’entreprise. Vous pouvez également envisager d’investir dans l’infrastructure des applications.

5. Amélioration de la continuité des activités et des capacités de reprise après sinistre

En cas de crise, un accès à distance sécurisé permet à votre entreprise de fonctionner sans interruption. Les capacités de reprise après sinistre s’en trouvent renforcées. Lorsque les employés travaillent à distance, vous pouvez maintenir la productivité et la prestation de services, même en cas d’urgence.

Bonnes pratiques pour un accès à distance sécurisé

Face à l’augmentation constante des menaces dans le paysage cybernétique, veillez à consulter la liste de contrôle suivante pour connaître les meilleures pratiques en matière de gestion sécurisée de l’accès à distance :

1. Élaborer et appliquer des politiques de sécurité solides :

- Créez des politiques de sécurité détaillées sur les protocoles de travail à distanceles procédures de traitement des données et la bonne façon d’utiliser les appareils dans les locaux de l’entreprise et en dehors.

- Travaillez à l’élaboration de lignes directrices sur la manière d’accéder en toute sécurité aux réseaux d’entreprise. Envisagez de mettre en œuvre des exigences relatives à l’utilisation de VPN, des conseils sur la manière de sécuriser les connexions Wi-Fi privées ou publiques et de gérer le cryptage des données.

2. Formation régulière des employés

- Organiser des sessions de formation sur divers sujets liés à la cybersécurité (attaques par hameçonnage, usurpation d’adresse électronique, pièces jointes malveillantes), violations de données moderneset les meilleurs protocoles de mots de passe).

- Effectuer des simulations de cybermenaces réelles.

3. Mettre en œuvre des méthodes d’authentification forte

- Déployez l’authentification multifactorielle (MFA) sur tous les points d’accès à distance pour ajouter une couche de sécurité supplémentaire aux mots de passe.

- Utilisez des solutions d’authentification unique (SSO) pour simplifier les processus d’authentification des utilisateurs.

- Encouragez l’utilisation de mots de passe longs et complexes ou de phrases de passe, combinés à une authentification multifactorielle (AMF) et à l’utilisation de gestionnaires de mots de passe.

4. Surveiller et enregistrer les activités d’accès à distance :

- Mettez en œuvre des mécanismes de journalisation à partir d’une source centralisée afin de suivre les activités d’accès à distance et de détecter les comportements étranges en temps réel.

- Utiliser des systèmes de gestion des informations et des événements de sécurité (SIEM) pour regrouper et analyser les données des journaux afin de détecter les menaces.

5. Maintenir les logiciels et les solutions de sécurité à jour

- Utilisez la gestion automatisée des correctifs pour améliorer le processus de correction et minimiser le risque d’exposition aux vulnérabilités connues.

- Effectuez régulièrement des évaluations de la vulnérabilité et des tests de pénétration. Activez les mises à jour automatiques des systèmes d’exploitation, des applications et des logiciels de sécurité.

Pourquoi choisir RealVNC pour un accès à distance sécurisé ?

Les pirates informatiques deviennent de plus en plus intelligents et trouvent sans cesse de nouveaux moyens de s’introduire dans nos systèmes. Qu’il s’agisse de courriels d’hameçonnage ou de logiciels malveillants sophistiqués, ils sont toujours à la recherche de vulnérabilités à exploiter, en particulier chez les utilisateurs distants.

Pensez à toutes les informations sensibles que votre entreprise manipule chaque jour, qu’il s’agisse de données sur les clients ou de secrets commerciaux. Une faille dans votre cybersécurité pourrait vous faire perdre la confiance de vos clients, vous exposer à des problèmes juridiques et à des pertes financières.

C’est pourquoi la sécurité en ligne n’est pas seulement un avantage, c’est une nécessité.

Pour faire face à tous vos défis de gestion d’accès à distance sécurisé comme un pro, choisissez une solution à 360 degrés réputée comme RealVNC. Nous fournissons un cryptage fort, une authentification sécurisée et des contrôles d’accès solides pour protéger les connexions à distance. Inscrivez-vous pour un essai gratuit dès aujourd’hui.

Questions fréquemment posées

Comment créer un accès à distance sécurisé ?

Pour sécuriser l’accès à distance, vous pouvez mettre en œuvre des méthodes d’authentification forte telles que l’authentification multifactorielle (MFA) et des mots de passe complexes. Ensuite, utilisez le chiffrement pour protéger les données pendant la transmission et appliquez des contrôles d’accès stricts pour n’autoriser que les utilisateurs et les appareils autorisés.

Comment sécuriser ma connexion à distance ?

Sécurisez votre connexion à distance en utilisant un réseau privé virtuel (VPN) ou une solution Zero Trust Network Access (ZTNA). Veillez au cryptage des données en transit et mettez en œuvre des méthodes d’authentification forte telles que le MFA. Un autre conseil évident mais crucial consiste à mettre à jour les logiciels et à former les utilisateurs distants aux pratiques de sécurité.

Quel protocole d’accès à distance est considéré comme sûr ?

Le VPN et le ZTNA sont tous deux des protocoles d’accès à distance sécurisés. Les VPN créent un tunnel sécurisé entre l’appareil de l’utilisateur et votre réseau, tandis que ZTNA se concentre sur la vérification de l’identité et des paramètres de sécurité de l’utilisateur et de l’appareil avant d’accorder à la personne un accès sûr pour se connecter à distance.

Qu’est-ce que le travail à distance sécurisé ?

Le travail à distance sécurisé consiste à accéder aux ressources de l’entreprise et aux applications en dehors de l’environnement traditionnel du bureau. La clé du travail à distance sécurisé est d’assurer la confidentialité, l’intégrité et la disponibilité des informations de la manière la plus sûre possible pour l’entreprise et les utilisateurs. Cela nécessite l’utilisation de mesures de sécurité telles que le cryptage, l’authentification et les contrôles d’accès.

Comment l’accès à distance améliore-t-il la productivité des travailleurs distants et hybrides ?

L’accès à distance stimule la productivité en permettant à vos employés de travailler de n’importe où et à n’importe quel moment. Pensez aux équipes internationales qui collaborent à tout moment, à la réduction des temps de trajet, à la flexibilité des horaires de travail et à bien d’autres choses encore !

Quelles sont les principales considérations à prendre en compte lors du choix d’une solution d’accès à distance sécurisée ?

Lorsque vous choisissez des solutions d’accès à distance sécurisé, tenez compte de facteurs tels que la facilité d’utilisation, l’évolutivité, la compatibilité avec l’infrastructure existante et le respect des normes industrielles. Envisagez une solution globale pour vos besoins en matière d’accès à distance sécurisé, telle que RealVNC. Son engagement en matière de sécurité, y compris le cryptage de bout en bout et les contrôles d’accès granulaires, sa compatibilité multiplateforme, sa facilité d’utilisation et ses fonctions d’évolutivité en font un choix de premier ordre pour les organisations de toutes tailles.

Comment les entreprises peuvent-elles garantir un accès à distance sécurisé pour les appareils BYOD ?

Les entreprises peuvent garantir un accès à distance sécurisé pour les appareils BYOD grâce à la gestion des appareils mobiles (MDM), aux solutions de sécurité des terminaux, au contrôle d’accès au réseau (NAC) et aux passerelles d’accès à distance sécurisées.

Quels sont les risques potentiels d’un accès à distance non sécurisé et comment les atténuer ?

L’accès à distance non sécurisé présente des risques tels que les violations de données ou les infections par des logiciels malveillants provenant de cybermenaces telles que les attaques de phishing, qui peuvent cibler un maillon faible ou un nouvel employé, puis se propager aux applications et à l’infrastructure de votre organisation. Pour limiter ces risques, vous devez mettre en œuvre les meilleures pratiques en matière de sécurité, telles que celles présentées dans cet article.