Accès à distance sécurisé-qui était auparavant réservé à une sélection de personnel informatique- est devenu un must pour les entreprises de toutes tailles, à mesure que les lieux de travail deviennent hybrides ou délocalisés. L’étude de Flex Index Rapport Flex T2 2024 révèle que le pourcentage d’entreprises basées aux États-Unis qui ont adopté ce mode de fonctionnement est passé de 20 % l’année précédente à 37 % en 2024. En outre, les employés qui voyagent, les fournisseurs de la chaîne d’approvisionnement et les prestataires de services tiers ont souvent besoin d’un accès à distance.

L’augmentation du nombre d’utilisateurs accédant à des ressources réseau sensibles sur un plus grand nombre d’appareils et à partir d’un plus grand nombre d’endroits accroît la menace des risques de sécurité. Selon le dernier rapport d’IBM, le coût moyen d’une violation de données au niveau mondial s’élève à 4,88 millions de dollars. Furthermore, the research shows that recovery from such breaches can take over 100 days.

Compte tenu de ces tendances, les employeurs, qu’il s’agisse de petites entreprises ou d’entreprises internationales, doivent choisir le logiciel d’accès à distance le plus fiable pour protéger les données de l’entreprise. Ces solutions accordent un accès exclusif aux utilisateurs autorisés, empêchant ainsi les menaces basées sur le web, telles que les ransomwares et les logiciels malveillants.

Dans cet article, nous allons nous pencher sur l’un des noms les plus populaires et les plus anciens du marché, GoToMyPC. Évaluons ses caractéristiques afin de déterminer s’il s’agit d’un outil viable pour vos besoins en matière d’assistance à distance.

Aperçu des fonctions de sécurité de GoToMyPC

Le logiciel GoToMyPC, lancé en 2003, est un produit de LogMeIn, un fournisseur SaaS de solutions de connectivité et d’assistance. GoToMyPC propose des plans d’utilisation individuelle/personnelle et des plans d’utilisation au niveau de l’entreprise (Pro et Corporate). paquets.

Garantir un accès autorisé

Deux éléments visent à garantir une utilisation sécurisée de GoToMyPC :

Authentification à deux facteurs (2FA)

GoToMyPC utilise la fonction 2FA pour une vérification supplémentaire de l’identité. Il demande aux utilisateurs d’entrer un mot de passe ou un code envoyé par SMS avant d’accéder à la plateforme. De plus, le logiciel limite le nombre de tentatives de connexion afin d’éviter les attaques de pirates.

Code d'accès et mots de passe

GoToMyPC exige des mots de passe (au moins huit caractères alphanumériques) et des codes d’accès pour éviter que votre compte ne soit compromis. La plateforme vous demande également de saisir un mot de passe avant de l’utiliser sur un appareil où elle est installée. Vous devez ensuite saisir un autre mot de passe ou code d’accès pour l’appareil que vous allez visualiser ou contrôler à distance.

Prévention des tentatives non autorisées

GoToMyPC empêche les acteurs malveillants de s’introduire dans les comptes d’utilisateurs par le biais de ces fonctions :

Protocoles de cryptage

Le logiciel utilise la norme de cryptage avancée 256 (AES) de qualité bancaire pour garantir la confidentialité de l’activité de l’utilisateur (discussions, frappes de clavier ou saisies de souris) et des données (transferts de fichiers ou captures d’écran) échangées entre les appareils connectés, qu’il s’agisse d’appareils mobiles ou d’unités de bureau.

Autres mesures de protection de la vie privée

Parmi les autres fonctions de sécurité de GoToMyPC, citons le « screen blanking », qui rend l’écran d’un appareil hôte non surveillé noir ou vert pour empêcher les autres de voir vos opérations à distance. Le logiciel ne peut masquer que les hôtes PC. Pour une sécurité visuelle accrue, les administrateurs peuvent activer le verrouillage de l’ordinateur distant pour verrouiller automatiquement l’accès à l’ordinateur hôte après la déconnexion d’une session à distance. Ils peuvent également activer la fonction « verrouillage du clavier et de la souris » lorsque des sessions à distance sont en cours.

Examen des vulnérabilités de GoToMyPC en matière de sécurité

Malgré son infrastructure de sécurité, les utilisateurs de GoToMyPC pourraient devoir se prémunir contre la répétition de ces cybermenaces, dont la plateforme a fait l’expérience ces dernières années :

Accès non autorisé

Dans des cas distincts, l’entreprise a demandé aux utilisateurs de réinitialiser leurs mots de passe à la suite de ces incidents :

Attaques par mot de passe

Il s’agit notamment d' »attaques par réutilisation », dans lesquelles les cybercriminels utilisent des noms d’utilisateur et des mots de passe obtenus de manière malveillante sur d’autres sites web pour accéder à des comptes GoToMyPC.

Attaques de type "Man-in-the-middle" (MITM)

Ces incidents impliquent que des pirates informatiques volent des informations sensibles en écoutant ou en interceptant les communications entre deux parties, généralement l’utilisateur et le réseau. GoToMyPC utilise « AES in cipher feedback mode » (CFB) pour contrer de telles manœuvres. Le CFB empêche les acteurs de la menace de générer des clés contrefaites pour obtenir un accès à distance et interférer avec les communications.

Retards dans la mise à jour des logiciels

Les utilisateurs de GoToMyPC ont également constaté des ralentissements lors des mises à jour de logiciels ou lorsque d’autres programmes ou systèmes d’exploitation tels que Windows effectuent leurs mises à jour et affectent sa plate-forme.

Risques liés au retard des mises à jour

Les réactions aux mises à jour de GoToMyPC indiquent principalement un ralentissement des activités de l’entreprise. Outre les désagréments et la perte de productivité, les mises à jour tardives peuvent rendre les utilisateurs vulnérables aux cyberattaques, qui entraînent des pertes financières et des atteintes à la réputation. Les failles de sécurité non corrigées rendent les systèmes vulnérables aux attaquants qui cherchent des points d’entrée dans la connexion à distance.

Historique des failles de sécurité et des vulnérabilités de GoToMyPC

Les utilisateurs de GoToMyPC ont été victimes de deux violations majeures à six ans d’intervalle. Lisez la suite pour en savoir plus sur ces incidents et sur les mesures prises par l’entreprise.

Incidents passés

Juin 2016

GoToMyPC a reconnu avoir été touché par une « attaque par mot de passe très sophistiquée ». Citrix – qui possédait alors la plateforme avant d’être rachetée par LogMeIn en 2017 – a déclaré qu’il s’agissait d’une « attaque par réutilisation de mot de passe ». Dans de telles circonstances, les pirates qui parviennent à sécuriser un mot de passe pour un compte tentent de l’utiliser pour se connecter aux autres comptes de la personne (courriel, médias sociaux et services bancaires). Quelques semaines avant l’incident, Facebook, Twitter, Netflix, Reddit, GitHub et TeamViewer ont également été victimes de la même attaque.

Novembre 2022

GoToMyPC a lancé une enquête après avoir détecté « une activité inhabituelle au sein de notre environnement de développement et du service de stockage en nuage d’une tierce partie ». Son résultats partagées en janvier 2024 ont révélé qu' »un acteur menaçant a exfiltré (volé) des sauvegardes chiffrées » et une clé de chiffrement pour une partie de ces sauvegardes.

Remédier aux faiblesses

Réponse à l’incident de 2016

Citrix a annoncé une réinitialisation obligatoire des mots de passe pour tous les utilisateurs autorisés de GoToMyPC. La société a rappelé aux utilisateurs qu’ils devaient créer des mots de passe uniques et forts, c’est-à-dire qu’ils ne devaient pas être utilisés pour d’autres comptes. De plus, elle a encouragé l’activation de 2FA.

Réponse à l’incident de 2022

La société a envoyé des communications directes aux clients concernés, contenant des mesures à prendre pour « sécuriser davantage leurs comptes ». Elle a également autorisé la réinitialisation des authentifications multi-facteurs.

Autres mises à jour de sécurité

En décembre 2022, GoToMyPC a lancé le Centre de sécurité, où les utilisateurs peuvent configurer leurs paramètres de sécurité. Ceux-ci comprennent le délai de sécurité de la visionneuse (temps d’inactivité avant que la visionneuse ne se déconnecte), le verrouillage de l’ordinateur hôte, l’occultation de l’écran pendant la connexion et le verrouillage du clavier et de la souris de l’ordinateur hôte.

Évaluer la sécurité de l'accès à distance

Une stratégie de contrôle d’accès solide peut permettre à votre personnel de rester souple et flexible sans sacrifier la sécurité des données. La mise en œuvre d’un tel plan d’action nécessite de sélectionner, d’auditer et de maintenir votre logiciel de support à distance avec soin.

Liste de contrôle pour l'évaluation des logiciels d'assistance à distance

Que vous ayez déjà un partenaire de service ou que vous réfléchissiez encore à vos options, tenez compte de ces trois facteurs clés pour déterminer si les solutions de bureau à distance conviennent à vos besoins actuels :

Caractéristiques de sécurité

Les meilleures plateformes devraient proposer des correctifs et des mises à jour de sécurité rapides et automatisés, une authentification à plusieurs niveaux, un cryptage de bout en bout de toutes les connexions, des journaux et des enregistrements de session, ainsi qu’une gestion des autorisations au niveau de chaque utilisateur afin d’appliquer le principe du « moindre privilège ».

Conformité et certifications

Choisissez un logiciel qui respecte les réglementations locales (comme le cadre de conformité à la cybersécurité Service Organization Control Type 2 ou SOC2 aux États-Unis) et internationales (comme le règlement général sur la protection des données de l’UE) et qui adhère à des normes mondiales de gestion de la sécurité de l’information telles que la norme ISO 27001.

Réputation du fournisseur

Faites des recherches et examinez minutieusement les antécédents de vos clients potentiels et le service après-vente. Consultez également les avis et les commentaires d’autres clients sur leurs expériences avec ces fournisseurs.

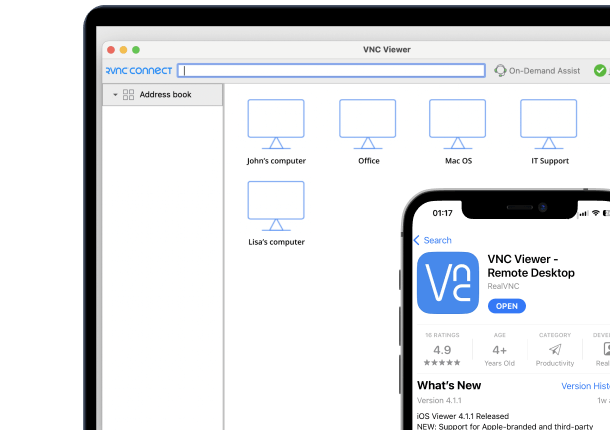

Une alternative sûre à GoToMyPC : RealVNC Connect

RealVNC a conçu ses produits de manière à ce que chaque connexion puisse résister à d’éventuels acteurs hostiles grâce à notre technologie sécurisée personnalisable. Whether you use RealVNC products via LAN, the VNC cloud, or a mobile device, you benefit from these features:

Fonctionnalités de sécurité de RealVNC

Cryptage de bout en bout

RealVNC utilise un cryptage AES jusqu’à 256 bits associé au protocole Transport Layer Security (TLS) 1.2, qui empêche le décryptage à tout moment par n’importe qui, y compris RealVNC. Les abonnés peuvent ajuster les permissions des utilisateurs pour qu’ils ne puissent que voir ou limiter les actions d’accès (telles que le transfert de fichiers ou le copier-coller de texte).

Vérification de l'intégrité du point final

Les clés RSA 2048 bits de RealVNC vérifient automatiquement l’identité à chaque point de contact, protégeant ainsi vos systèmes et ceux de vos clients contre les attaques MITM. Nous mettons sur liste noire les utilisateurs incapables de s’authentifier correctement afin de prévenir les attaques par force brute, les attaques DoS et les attaques par dictionnaire.

Options de déploiement flexibles : Solutions sur site et en nuage

Différentes options de déploiement sont disponibles, y compris des licences hors ligne si vous préférez une utilisation sur site derrière les pare-feux de votre réseau plutôt que de vous connecter via VNC Cloud.

Engagement en matière de protection des données : Respect des normes

RealVNC est certifié ISO27001 et conforme au GDPR. Il adhère également au Health Insurance Portability and Accountability Act (données des patients) et au Payment Card Industry Data Security Standard (informations sur les comptes de cartes de crédit).

Conclusion : GoToMyPC est-il sûr ?

Les récentes mesures prises par GoToMyPC pour renforcer sa sécurité offrent aux utilisateurs actuels et futurs une certaine tranquillité d’esprit, grâce à l’introduction de son Centre de sécurité. Néanmoins, dans le cadre de la diligence raisonnable, prenez le temps d’étudier de plus près les caractéristiques de la plateforme afin de comprendre les exigences – y compris l’autorisation de votre pare-feu – et les caractéristiques que vos clients peuvent contrôler. De cette façon, vous pourrez aider votre personnel et vos clients à se prémunir contre les menaces passées, notamment les attaques par réutilisation de mots de passe et le vol de clés de chiffrement.

RealVNC : une alternative plus raffinée

En tant que fournisseur fiable de logiciels de bureau à distance, RealVNC est proactif en matière de sécurité. Il va au-delà des protocoles de cryptage, du 2FA et de la suppression d’écran pour garantir aux utilisateurs un accès à distance stable et sûr :

- Authentification multifactorielle

- Gestion des autorisations personnalisable

- Liste noire

- Tests de pénétration

- Audits réguliers des risques de sécurité par des tiers

- Un service clientèle disponible 24 heures sur 24

RealVNC héberge son propre service cloud et n’utilise pas de courtier ou de tiers comme AWS ou Azure. De plus, l’entreprise publie les mises à jour et les corrections des vulnérabilités régulièrement.

Ne laissez pas les problèmes de sécurité faire dérailler vos opérations et votre croissance ou entacher votre réputation. Vérifiez RealVNC par vous-même en vous inscrivant pour un essai gratuit.