Entra en una sala de administradores de sistemas y pregúntales si prefieren SSH o VNC, y seguro que obtendrás opiniones contundentes. Algunos juran por la precisión de la línea de comandos, mientras que otros nunca renunciarán a la comodidad de tener una sesión completa de escritorio remoto. El debate VNC vs SSH es tan antiguo como la propia administración de sistemas, porque cada protocolo ofrece algo que el otro no puede.

El acceso remoto es, por supuesto, la base de las operaciones informáticas modernas. Los administradores rara vez se sientan frente a racks de servidores y gestionan hosts desde consolas KVM. Deben conectarse a través de una red para solucionar problemas, desplegar y supervisar sistemas remotos. Esta tarea suele implicar ejecutar comandos en un intérprete de comandos de texto (SSH) o controlar todo el entorno de escritorio de otro servidor (VNC). Como ocurre con la mayoría de las cosas en TI, el enfoque que mejor funcione depende de la situación, la carga de trabajo y el sistema operativo que ejecute la máquina anfitriona.

Este artículo no zanjará el debate VNC vs SSH, pero explicará las diferencias entre ambos y por qué ambos siguen siendo más necesarios que nunca. Verás cómo cada método soporta el flujo de trabajo empresarial, qué medidas de seguridad se aplican y dónde pueden influir los factores de rendimiento en la adopción. También destacaremos cómo la adaptación más avanzada del protocolo VNC, RealVNC Connect, proporciona un software de acceso remoto seguro listo para usar en las empresas.

Cómo funciona VNC: Acceso Remoto a Escritorio

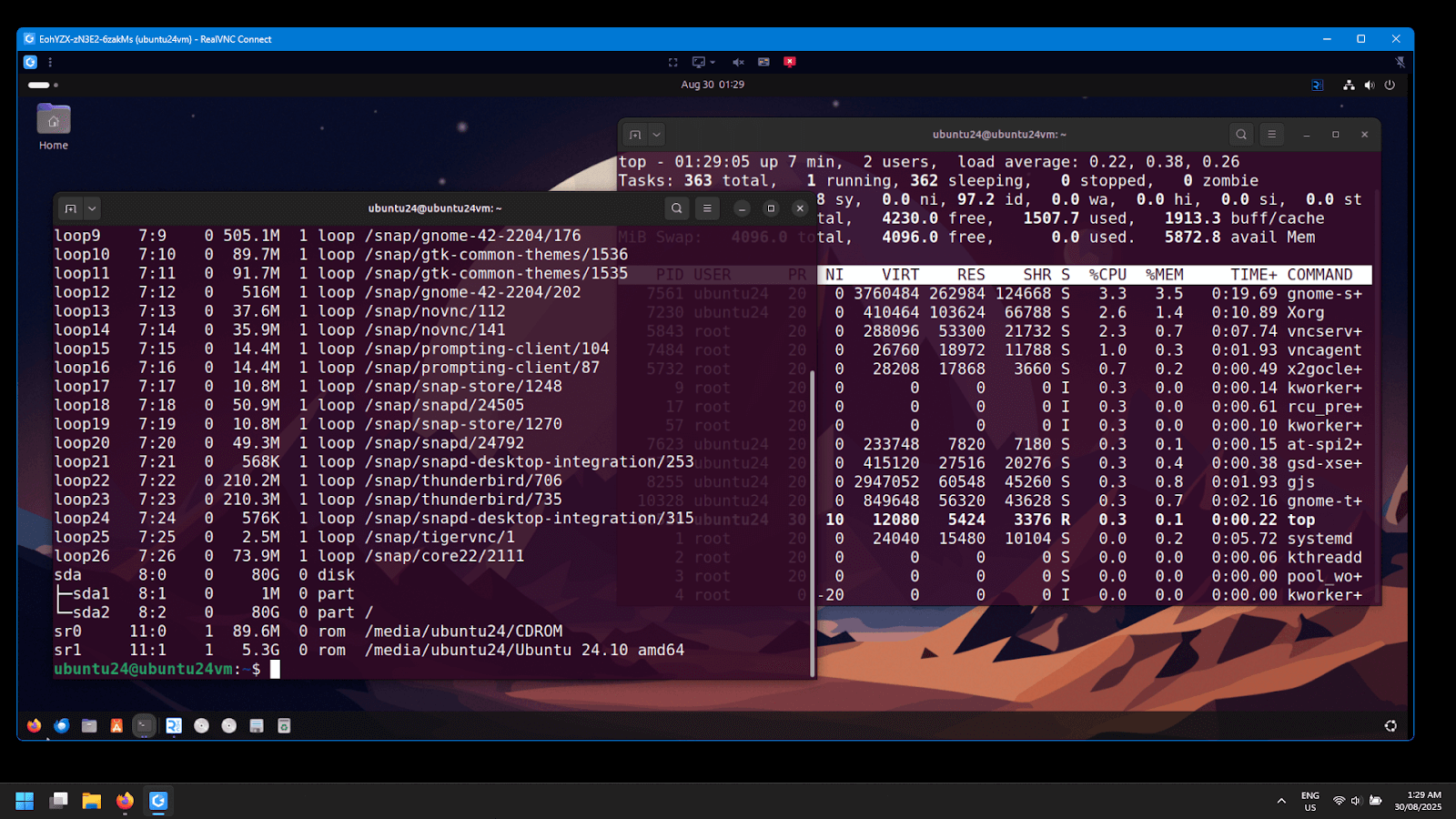

Computación en red virtual (VNC) es una de las primeras y más extendidas tecnologías de escritorio remoto. El principio de funcionamiento es bastante sencillo: un servidor VNC captura la salida de pantalla de un ordenador, la comprime en paquetes de datos y envía esa información a un cliente a través de la red. El cliente recibe los paquetes y muestra el entorno gráfico, creando la experiencia de estar sentado directamente frente al sistema remoto.

El protocolo Remote Framebuffer (FRB) es el estándar subyacente de VNC. El FRB es responsable de transmitir la información de los píxeles, codificar las actualizaciones gráficas e interpretar los movimientos del ratón, los clics y las entradas de teclado del usuario cliente. Cuando un usuario mueve el ratón o escribe en el teclado, esas acciones se reenvían al servidor VNC, que las ejecuta en la máquina de destino.

Como estamos hablando de una sesión interactiva bidireccional de un escritorio completo, la eficiencia de la codificación es importante. Las primeras implementaciones de VNC transmitían datos de píxeles en bruto y requerían un gran ancho de banda. Las versiones modernas emplean algoritmos de compresión para reducir el tráfico sin dejar de mantener una imagen de alta resolución en el lado del cliente. Algunas implementaciones de VNC pueden incluso aprovechar tu GPU para manejar aplicaciones pesadas y pantallas de alta resolución.

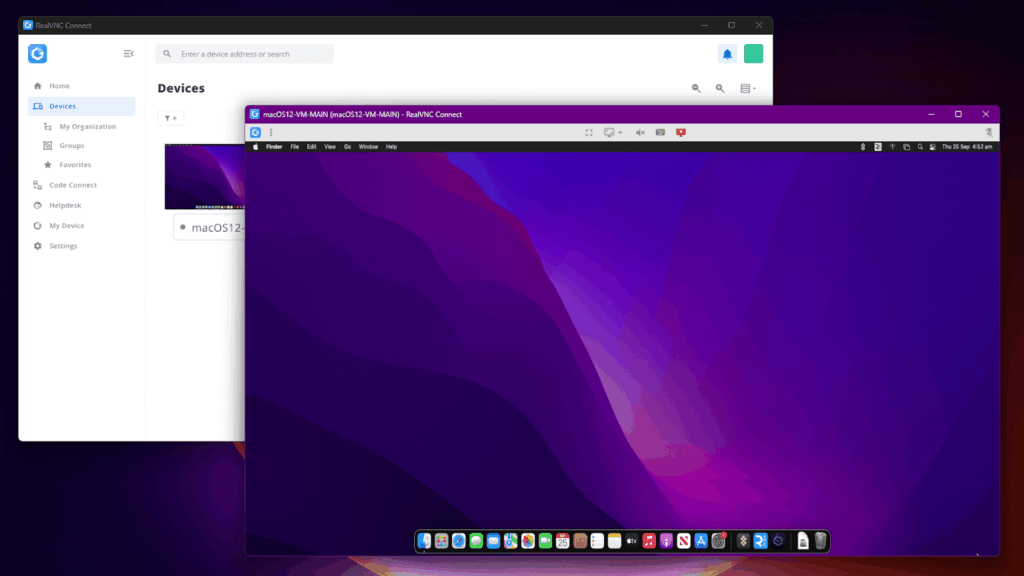

VNC se utiliza sobre todo en servidores y escritorios Windows, pero como funciona a nivel de framebuffer, es multiplataforma por diseño. A un servidor VNC que funcione en Linux y macOS también puede acceder casi cualquier cliente compatible con el protocolo. Esta flexibilidad permite a los equipos informáticos conectarse a diversos sistemas sin depender de soluciones específicas para cada plataforma, como RDP de Microsoft.

Para organizaciones que utilizan VNC pero necesitan seguridad de nivel empresarialRealVNC Connect proporciona autenticación reforzada y compatibilidad entre plataformas que va mucho más allá de lo que ofrecen las opciones estándar de VNC de código abierto.

Cómo funciona SSH: Acceso seguro a la línea de comandos

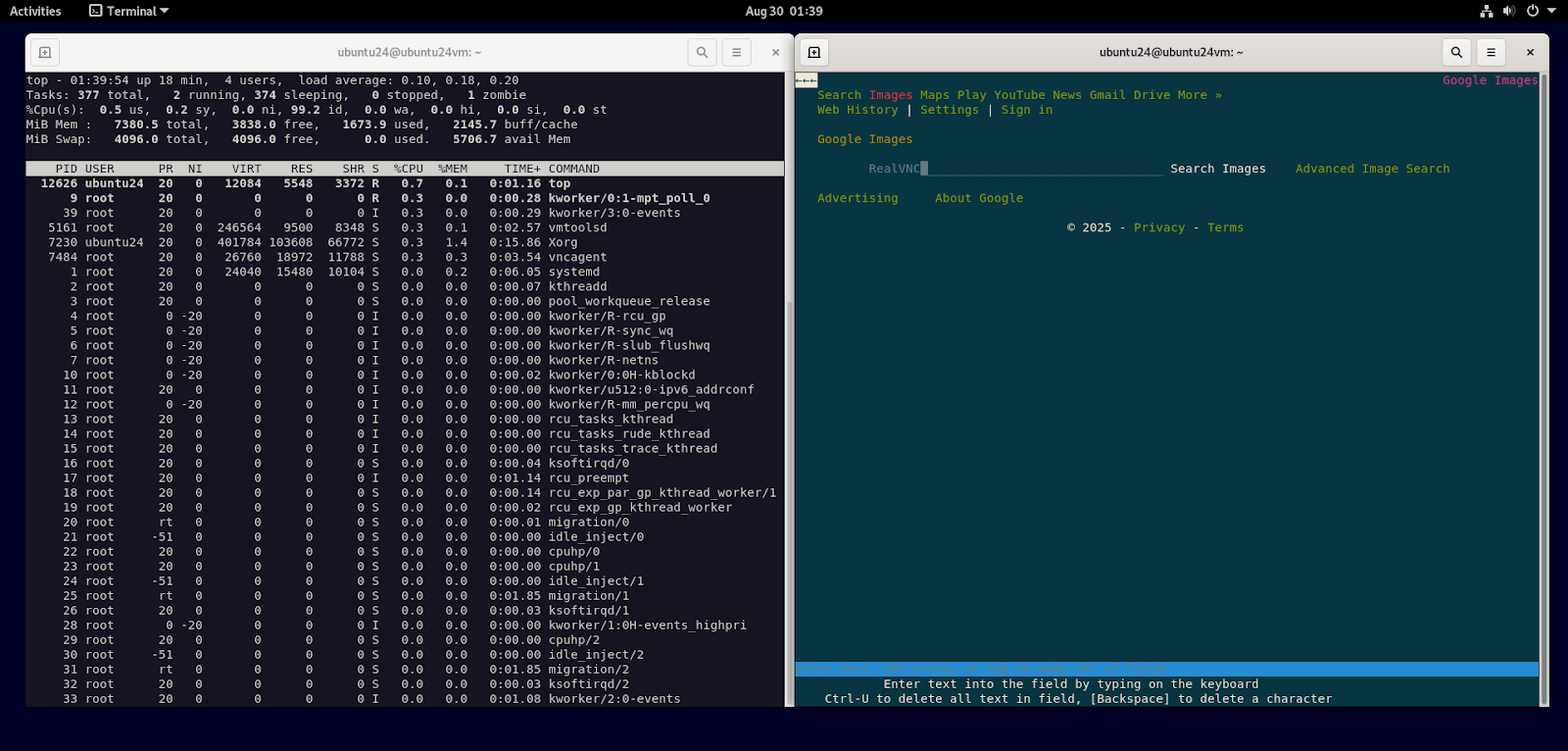

Secure Shell Host (SSH) proporciona acceso cifrado de línea de comandos a sistemas remotos con una sobrecarga extremadamente baja (incluso a través de una conexión telefónica de 56k) y una sólida integridad de sesión. Los administradores utilizan SSH para abrir un terminal en un servidor de destino, autenticarse y ejecutar comandos como si estuvieran sentados delante de él. El protocolo separa las preocupaciones en una capa de transporte, una capa de autenticación y una capa de conexión para mantener una comunicación fiable, incluso en redes no fiables.

La fase de la capa de transporte negocia los algoritmos y establece la confidencialidad. Las pilas SSH modernas tienden a favorecer el intercambio de claves Curve25519, las claves de host Ed25519 y los cifrados AEAD como chacha20 o AES-GCM. Los grupos RSA y Diffie-Hellman clásicos siguen existiendo, aunque los administradores modernos prefieren las opciones más recientes por su postura de seguridad.

Una vez protegido el canal, se procede a la autenticación del usuario mediante claves públicas, certificados de corta duración o contraseñas de ámbito restringido. A continuación, la conexión se inicia con la asignación de canales virtuales para shells, peticiones exec o reenvío de puertos.

Un flujo de trabajo típico utilizando SSH tiene este aspecto:

- El cliente utiliza un terminal o un emulador de terminal como Putty, donde establece la conexión mediante el comando CLI SSH usuario@host:puerto o introduciendo el nombre de host o la IP del servidor de destino (como ocurre con aplicaciones como Putty).

- El servidor proporciona una shell como bash, zsh o fish.

- Los operadores ejecutan utilidades del sistema, leen registros con journalctl o tail, modifican la configuración y registran los resultados para cambiar los registros.

En Linux, el SO más asociado con SSHeste enfoque se extiende a miles de nodos porque las operaciones de texto son intrínsecamente rápidas y se pueden programar.

Los que teman la administración sólo por CLI, no se preocupen. La profundidad de las funciones de SSH puede ir más allá de un simple terminal con el reenvío X11. Aunque los usuarios pueden sentirse decepcionados al saber que no se puede reenviar un escritorio completo, X11 sobre SSH permitirá que una única aplicación remota de la máquina anfitriona se muestre en el ordenador local.

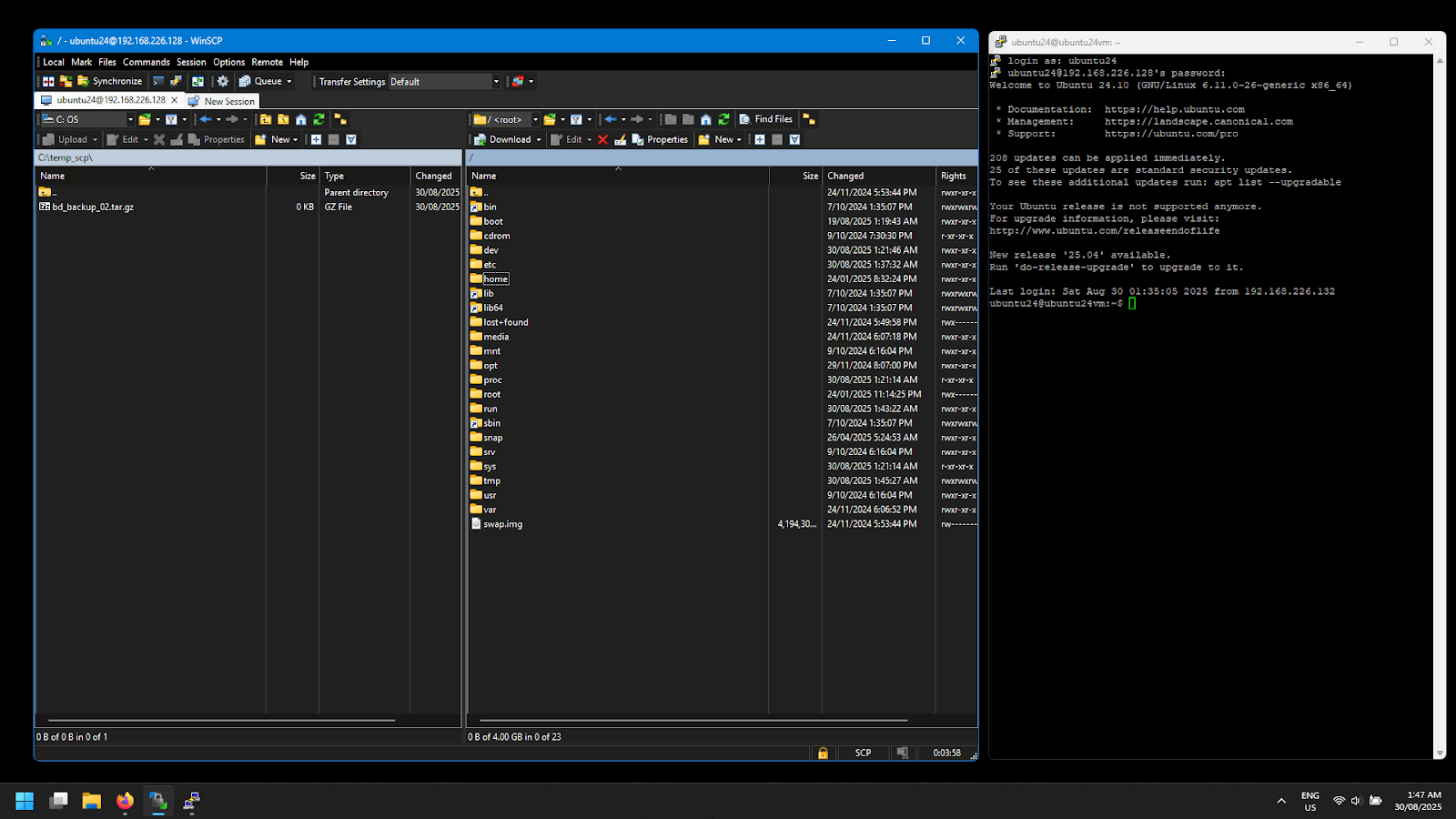

El túnel SSH también puede utilizarse para encapsular de forma segura el tráfico de otras aplicaciones (incluido VNC), y los administradores pueden utilizar SCP para transferir archivos bidireccionalmente entre el host y el cliente.

VNC vs SSH: ¿Cuáles son las principales diferencias en el acceso remoto?

Como SSH funciona universalmente con casi todos los sistemas operativos (sí, incluso Windows) y VNC es multiplataforma, la elección entre ambos se reduce a cómo prefieren los administradores interactuar con un sistema remoto. VNC ofrece una experiencia de escritorio completa en la que el cliente recibe una imagen en espejo del escritorio del anfitrión. SSH ofrece una interfaz de línea de comandos de sólo texto que es eficiente, pero significa que necesitas saber lo que haces para utilizarla.

La principal línea divisoria entre ambos se reduce al rendimiento. Un host VNC transmite actualizaciones continuas de pantalla a través de la red, lo que requiere mucho más ancho de banda. SSH sólo transmite texto y señales de control, lo que mantiene la latencia extremadamente baja, incluso en conexiones lentas como las de satélite y móvil.

La seguridad es otro gran factor de división. SSH está encriptado de fábrica y se beneficia de estándares criptográficos probados. Las primeras soluciones VNC, e incluso algunas modernas de código abierto, no están cifradas en absoluto, o requieren un poco de configuración para que funcione el cifrado. Algunos usuarios incluso tunelan sus conexiones VNC a través de SSH, lo que demuestra lo seguro y versátil que es SSH.

Las implementaciones modernas de VNC para empresas, como RealVNC Connect, proporcionan cifrado de sesiónautenticación moderna y soporte de cumplimiento verificado mediante auditorías independientes.

A continuación se exponen las principales diferencias entre VNC y SSH de un vistazo:

| Aspecto | VNC (Escritorio remoto) | SSG (Línea de comandos) |

| Interfaz | Escritorio gráfico completo | Shell sólo texto |

| Rendimiento | Mayor ancho de banda y mayor carga del sistema | Poco ancho de banda y comunicación ligera |

| Seguridad | Varía según la implementación | Cifrado por defecto |

| Casos prácticos | Aplicaciones GUI, formación, asistencia al usuario y resolución de problemas | Automatización, secuencias de comandos y análisis de registros |

A día de hoy, ambos protocolos siguen siendo fundamentales en las estrategias de acceso remoto, y la mayoría de los administradores los utilizan codo con codo para gestionar eficazmente todo tipo de servidores remotos. Se elige VNC cuando los administradores necesitan un control interactivo total más allá de las funciones básicas, incluidas las aplicaciones GUI, la asistencia al usuario y la resolución de problemas en varios pasos. SSH es preferible para tareas precisas y programables, como cambios de configuración, gestión de paquetes, revisión de registros, transferencias de archivos y automatización.

Consideraciones de seguridad: Proteger los sistemas remotos

Por desgracia, el acceso remoto invita al riesgo, sobre todo en los servidores de cara al público. Por eso, la administración remota de las soluciones de acceso exige una gran atención a la seguridad. Tanto SSH como VNC se enfrentan a amenazas si no se despliegan sin salvaguardas, pero las mejores prácticas y las funciones empresariales pueden cerrar la mayoría de las brechas.

Riesgos y mitigación de la seguridad SSH

Con SSH, se da prioridad a la comunicación cifrada. Sin embargo, los servidores expuestos son objetivos frecuentes de ataques. Los problemas y respuestas más comunes son:

- Los actores maliciosos utilizan escáneres como Nmap para detectar puertos SSH abiertos (TCP:22). Los administradores pueden configurar el servidor SSH para que escuche en un puerto diferente o exigir acceso local a través de una VPN.

- Los inicios de sesión basados en contraseñas son vulnerables a los ataques de fuerza bruta. Lo mejor es utilizar claves SSH, protegidas por frases de contraseña, y desactivar por completo la autenticación por contraseña.

- El inicio de sesión root mediante SSH es especialmente vulnerable si se roban las credenciales. Los equipos suelen desactivar completamente el inicio de sesión root SSH y favorecen la escalada de privilegios con sudo o una cuenta de administrador independiente.

- Los ataques con scripts de fuerza bruta pueden saturar los servidores y crear mucho ruido. Herramientas como fail2ban supervisan los registros SSH y bloquean las direcciones IP infractoras tras múltiples fallos.

- Los ataques Man-in-the-middle se mitigan verificando las huellas digitales de las claves del host antes de establecer la confianza. Esta funcionalidad es un componente básico del SSH moderno.

Riesgos y mitigación de la seguridad de VNC

Las versiones antiguas de VNC tenían algunos problemas de seguridad notables porque el protocolo base carecía de encriptación. Las versiones modernas ofrecen encriptación y pueden hacerse más seguras:

- Activar el cifrado en las aplicaciones VNC que lo admitan. De lo contrario, los datos e incluso las contraseñas se envían en texto plano. Si el cifrado no está disponible, tunelizar el tráfico VNC a través del reenvío SSH proporciona un transporte cifrado.

- La autenticación mediante contraseña simple puede ser adivinada o robada. Plataformas como RealVNC Connect ofrecen estándares modernos de autenticación y pueden ser integrado con SSO empresarial.

- Al igual que SSH, el puerto nativo de VNC (TCP:5900+N) expone el servicio a los escáneres. Desplazar el puerto de escucha u ocultarlo tras NAT y cortafuegos reduce el riesgo.

- Los riesgos de secuestro de sesión también se abordan encriptando los datos en tránsito con modernos estándares de encriptación.

Los marcos de cumplimiento como PCI-DSS e ISO 27001 exigen que las organizaciones demuestren que sus sistemas remotos son seguros. Revisar Guía de autenticación segura de OWASP antes de desplegar cualquier herramienta de acceso remoto.

RealVNC Connect: El enfoque moderno de la seguridad VNC

Para empresas que exigen estandarización para VNC, los controles de seguridad de RealVNC Connect abordan todos los riesgos comunes y las necesidades de cumplimiento:

- Cifrado de sesión completa y autenticación moderna (MFA, SSO) para una comunicación segura con permisos granulares y avisos de aprobación del cliente.

- Certificado según ISO 27001:2022 y Cyber Essentials y compatible con GDPR, CCPA, HIPAA, PCI-DSS y EU NIS2.

- No hay grabación de la sesión por defecto ni acceso a los datos de la sesión. Las funciones de privacidad del sistema remoto incluyen el Modo Privacidad, el borrado de pantalla y el bloqueo de entrada.

- Infraestructura propia de RealVNC para la intermediación, con un SOC 24×7, firma de código en todos los binarios y auditorías periódicas de caja blanca, además de pruebas de penetración independientes.

- Gestión centralizada, despliegue de MSI y Políticas de Grupo, protección por fuerza bruta, y registros y auditorías detallados accesibles en el portal o a través de la API dedicada.

Requisitos de rendimiento y recursos

El protocolo que elijas para proporcionar acceso remoto tiene un efecto directo sobre el rendimiento, el uso de recursos y la experiencia del usuario final. La forma en que cada tecnología gestiona el tráfico de red y la carga del sistema explica por qué los administradores suelen recurrir a ambas, pero en contextos diferentes.

Factores de rendimiento y ajuste de SSH

SSH es legendario por funcionar bien en las condiciones de red más difíciles. Como sólo se mueven por el enlace texto y datos de control, el protocolo no necesita mucho ancho de banda. Ni que decir tiene que SSH no necesita muchos ajustes de rendimiento, pero las prácticas típicas incluyen:

- Las señales de Keep-alive y sign-of-life enviadas en la sesión pueden mantener estable una conexión abierta en los casos en que el host no haya recibido tráfico activo durante algún tiempo.

- Banderas de compresión como SSH -C mejoran el rendimiento al transferir registros u otros datos pesados.

Factores de rendimiento y ajuste de VNC

VNC transmite un escritorio gráfico como una imagen continua, por lo que naturalmente consume ancho de banda. Las aplicaciones con grandes cambios visuales y altas frecuencias de actualización, como el streaming de vídeo o el renderizado 3D, aumentan aún más este tráfico. La optimización para el rendimiento de VNC incluye:

- Algoritmos de compresión como los utilizados por RealVNC Connect reducen la cantidad de datos de píxeles que se transmiten y utilizan técnicas avanzadas de codificación que se adaptan automáticamente al ancho de banda.

- La aceleración local de la GPU descarga parte de la codificación de las capturas de pantalla, reduciendo la tasa de la CPU y manteniendo al mismo tiempo la velocidad de fotogramas.

- La configuración de calidad se puede ajustar para desactivar componentes innecesarios del escritorio, como el fondo de escritorio y los efectos de animación.

- Las funciones de escalado que traducen los escritorios anfitriones de baja resolución a alta resolución o a varios monitores ayudan a mantener la nitidez de las imágenes.

Casos prácticos de uso: Cuándo usar SSH, VNC o ambos

La elección entre VNC y SSH depende de la tarea a realizar. Cada protocolo responde a necesidades específicas, y a menudo los administradores tienden a utilizar ambos a la vez para una cobertura más completa.

VNC: Administración gráfica y soporte

Un servidor VNC permite compartir pantallas de forma totalmente visual, lo que lo hace ideal para:

- Gestionar herramientas o cuadros de mando de Windows y no básicos de Windows Server que no tengan un equivalente en CLI.

- Ejecutar entornos de desarrollo, como IDEs que necesitan una GUI

- Ayuda a los usuarios remotos viendo el aspecto de su escritorio para que puedas resolver sus problemas en tiempo real.

- Manejo de aplicaciones gráficas como CAD y paneles basados en web.

SSH: Eficacia de la línea de comandos

Los administradores utilizan SSH cuando quieren un control rápido y eficaz sobre un servidor remoto. Funciona mejor para:

- Revisar los registros del sistema y ejecutar comandos de monitorización

- Despliegues de scripts en cientos de servidores a la vez

- Acceder remotamente a servidores que no tienen interfaz gráfica de usuario.

- Configurar notas en la nube y clusters de contenedores de forma remota

Integración y uso complementario

En esta guía hemos hablado mucho del reenvío y tunelización de sesiones VNC a través de conexiones SSH. Muchos administradores hacen esto cuando tratan con aplicaciones VNC antiguas o de código abierto que residen en servidores y escritorios Linux.

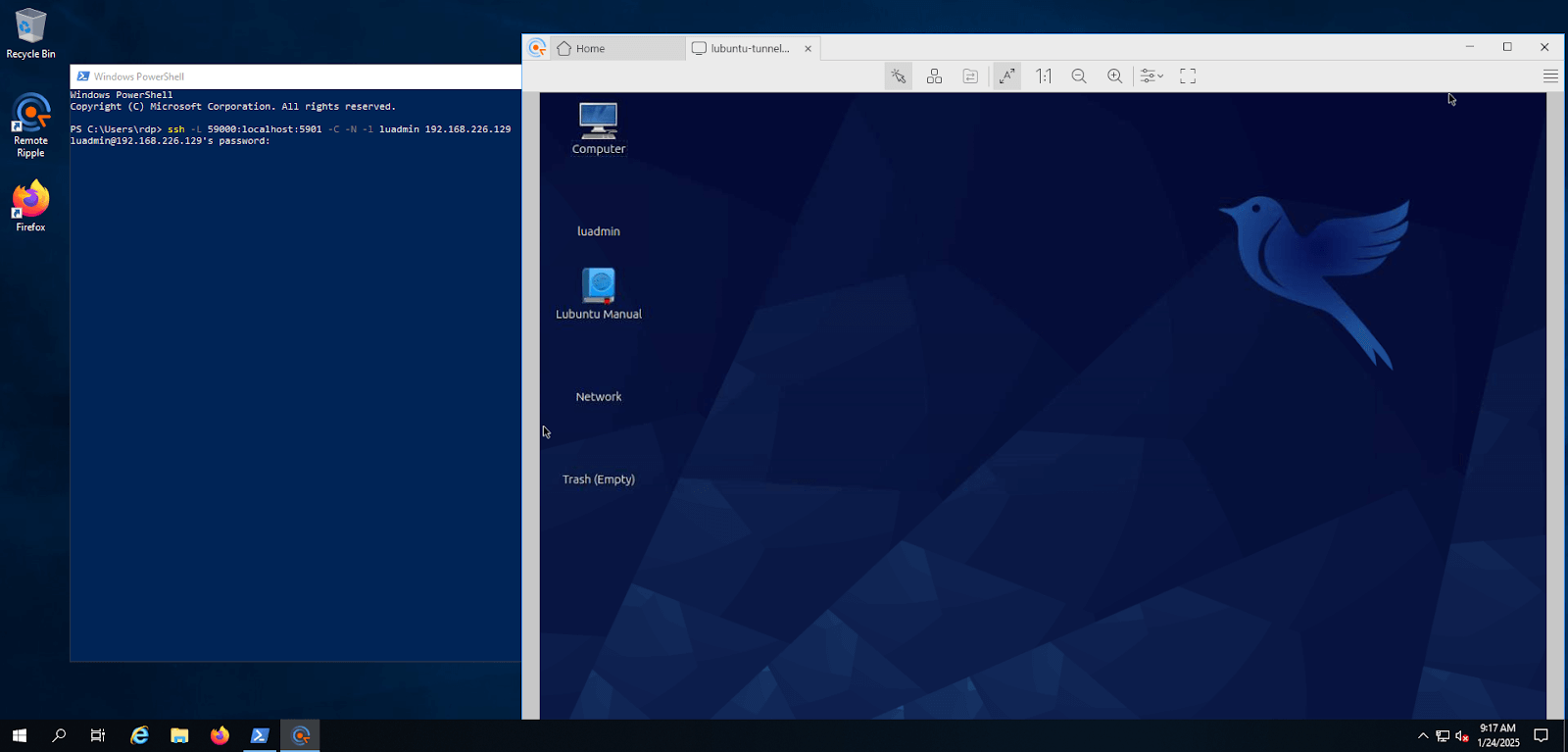

Cómo tunelizar una sesión VNC a través de SSH

Se puede crear un túnel seguro con un simple comando SSH. El proceso comienza eligiendo el puerto local al que se conectará el cliente. El puerto 5901 es una elección común, pero cualquier puerto no utilizado funcionará.

- Abre una ventana de terminal local (esto puede hacerse en un servidor Windows con OpenSSH instalado).

- Ejecuta el siguiente comando, sustituyendo usuario por el nombre de tu cuenta y servidor por el nombre de host o la IP del servidor remoto:

SSH -L 5901:localhost:5901 usuario@servidor

- Mantén la sesión abierta. Este comando reenvía el tráfico VNC recibido en el puerto local 5901 a través de SSH al mismo puerto en el host remoto.

- Inicia el cliente VNC y conéctalo a localhost:5901. Ahora la comunicación entre el cliente y el servidor VNC está encriptada dentro del canal SSH.

Esta configuración permite a los administradores proteger el tráfico VNC con un cifrado y una autenticación potentes, conservando al mismo tiempo todo el control gráfico que necesitas.

Aunque esto funciona bien, no es ideal para sesiones desatendidas y realmente no funciona bien a escala. RealVNC Connect ofrece una sesión VNC totalmente cifrada que elimina la necesidad de reenvío y túnel SSH para Linux, reduciendo la complejidad y manteniendo al mismo tiempo la eficacia y la seguridad de la empresa.

Flujos de trabajo híbridos: Combinar los puntos fuertes de ambos

Hay ocasiones en las que puedes necesitar ambas cosas a la vez. Por ejemplo, un Servidor Windows que actúe como caja de salto a una subred de red bloqueada, donde luego inicies una sesión SSH a servidores situados en esa subred.

En Windows Server, OpenSSH también está ahora integrado y se puede instalar. Esto significa que los administradores pueden lanzar Sesiones PowerShell sobre SSHcombinando el conocido scripting de Windows con el transporte cifrado que proporciona SSH al utilizar VNC o RDP.

Soporte de servidor remoto multiplataforma

Una cosa que tienen en común tanto VNC como SSH es su compatibilidad multiplataforma. Un único cliente puede conectarse a casi cualquier sistema. Es esta funcionalidad la que hace que tanto VNC como SSH sean ideales para los administradores que trabajan con entornos mixtos.

Cobertura VNC

Un servidor VNC puede funcionar en Windows, Linux o macOS, proporcionando acceso completo al escritorio independientemente del sistema operativo anfitrión. Implementaciones modernas como RealVNC Connect pueden ampliar esta compatibilidad a sistemas operativos móviles como Android e iOSlo que significa que los administradores pueden conectarse a un servidor Windows o Linux utilizando sólo su smartphone.

Cobertura SSH

SSH también es casi universal. La mayoría de plataformas, routers y aparatos basados en Unix incluyen un cliente SSH por defecto, y como ya hemos dicho, Microsoft ha integrado OpenSSH directamente en Windows.

Ahora los administradores pueden iniciar sesiones de PowerShell o CMD a través de SSH, lo que facilita la gestión de entornos heterogéneos aunque tengas una tienda de Windows casi completa.

Liderazgo en tecnología VNC de RealVNC

RealVNC Connect sabe de VNC. Al fin y al cabo, nosotros lo inventamos. Nuestra plataforma ha desempeñado un papel decisivo en el avance del protocolo VNC desde sus orígenes en los laboratorios AT&T hasta las implantaciones actuales preparadas para empresas. Las soluciones de RealVNC van más allá del acceso básico a escritorios remotos, combinando un diseño seguro con funciones de nivel empresarial.

Las áreas clave de liderazgo incluyen:

- Desarrollo del protocolo: El trabajo fundacional sobre la arquitectura original del servidor VNC y las continuas contribuciones a los estándares abiertos.

- Certificaciones de seguridad: Auditorías independientes, cumplimiento de marcos y apoyo a estrategias de Confianza Cero.

- Mejoras de rendimiento: Algoritmos de codificación avanzados que reducen el ancho de banda y mantienen la capacidad de respuesta de las aplicaciones, incluso en condiciones de red deficientes.

- Integraciones empresariales: Compatibilidad con sistemas de identidad, incluidos SSO, PAM y MFA.

- Fiabilidad a escala: Compatible con grandes despliegues, agrupaciones y configuraciones de alta disponibilidad.

- Servicios profesionales: Asesoramiento, formación y asistencia a largo plazo que ayudan a los equipos informáticos a desplegar y ejecutar el acceso remoto de forma segura y eficaz.

La demanda empresarial de herramientas flexibles pero reforzadas sigue creciendo. RealVNC Connect para empresas proporciona estas capacidades a las organizaciones que buscan ir más allá de SSH y RDP para sus necesidades de acceso remoto.

Marco de decisión para elegir VNC frente a SSH

Elegir entre VNC y SSH depende más del contexto que de una única “mejor opción”. Los responsables de TI deben sopesar:

- Tipo de tarea: Las aplicaciones basadas en GUI necesitan VNC. Eso no se puede eludir. Si realizas más operaciones de texto y automatizaciones, especialmente en entornos Linux, SSH es ideal.

- Habilidad del usuario: El personal de ITSD con menos experiencia puede preferir los flujos de trabajo gráficos a la CLI. Sin embargo, los usuarios avanzados suelen beneficiarse más del uso de la línea de comandos.

- Requisitos de seguridad: SSH está encriptado por defecto. VNC requiere implementaciones empresariales como RealVNC Connect para proporcionar un acceso remoto realmente seguro.

- Calidad de la red: SSH destaca en conexiones deficientes, pero si tienes personal sobre el terreno que necesita solucionar problemas de escritorio, SSH no te ayudará. Una solución de acceso remoto VNC es más ideal en este caso.

En la mayoría de las empresas, una combinación de ambos crea flujos de trabajo resistentes para casi todos los escenarios de servidores remotos. RealVNC Connect apoya este modelo dual ofreciendo una adopción segura en todas las plataformas.

Conclusión: Selección estratégica de tecnología

La elección entre SSH y VNC pone de relieve dos enfoques complementarios del acceso remoto moderno. SSH ofrece una opción ligera y encriptada para la administración de la línea de comandos, mientras que VNC proporciona una experiencia de escritorio gráfica completa para interactuar con aplicaciones basadas en GUI.

La mayoría de las empresas se beneficiarán de desplegar ambos protocolos y de adaptar cada uno de ellos a las tareas específicas y a las habilidades de los usuarios.

Si tu organización se inclina más por VNC, RealVNC Connect proporciona soluciones de nivel empresarial, sin necesidad de túneles SSH. Ponte en contacto con RealVNC hoy mismo. Nuestros asesores expertos te ayudarán a diseñar una implantación segura que se ajuste a tus requisitos operativos y de infraestructura.

Preguntas frecuentes

¿Se pueden utilizar juntos VNC y SSH?

Sí. Los administradores establecen túneles SSH con reenvío de puertos para transmitir las sesiones del servidor VNC mediante tráfico cifrado. La combinación del acceso remoto gráfico con la autenticación basada en claves fuertes a través de este sistema proporciona una mayor seguridad.

¿Qué protocolo es mejor para la administración del sistema?

Depende de la tarea. SSH es la mejor solución para ejecutar scripts, automatizar tareas y revisar registros en servidores distantes. VNC es la mejor opción para aplicaciones basadas en GUI y asistencia de escritorio remoto para usuarios.

¿Qué opción es más segura por defecto?

Toda la comunicación se cifra automáticamente mediante SSH. El software empresarial RealVNC Connect mejora el protocolo VNC básico con funciones de cifrado, MFA y auditoría, haciendo que las sesiones gráficas sean igual de seguras para los entornos regulados.