Nada podría haber preparado a las empresas modernas para lo que ya trae 2024: amenazas de ciberseguridad, escasez generalizada de talentos y la interminable evolución de la tecnología. Pero, ¿qué tienen en común todos estos retos? Lo has adivinado. acceso remoto seguro – y he aquí por qué:

- Para aprovechar una reserva de talento más amplia, reducir costes u ofrecer flexibilidad como empleador de primera, el acceso remoto se convertirá en una norma más pronto que tarde.

- A medida que se popularizan el trabajo a distancia y las prácticas «trae tu propio dispositivo» (BYOD), surgen oportunidades y retos para mantener la seguridad.

En definitiva, la necesidad de soluciones seguras de acceso remoto es ya crítica. No nos malinterpretes, esta tecnología es genial. Permite a los empleados conectarse a los sistemas de la empresa desde cualquier lugar, sin comprometer la seguridad.

Así que ha llegado el momento de explorar por qué el acceso remoto seguro es el futuro de cualquier empresa digitalizada y prepararte para adoptarlo de la forma correcta. Por eso también hablaremos de sus componentes clave, como la red privada virtual, la AMF y la seguridad de los puntos finales.

¿Cómo funciona el Acceso Remoto Seguro?

En 2023 el 72% de los encuestados de todo el mundo mostraron su preocupación por los riesgos de seguridad en línea de los empleados que trabajan a distancia. Está claro que hay mucho que tener en cuenta al cambiar a una personal a distancia. Las implicaciones de proteger cibernéticamente las conexiones seguras o arriesgar los datos de tu organización son importantes.

Pero hay esperanza. El acceso remoto seguro significa que puedes controlar el acceso a redes, sistemas y datos confidenciales. Así es como funciona:

Paso 1: Autenticación y autorización

En términos sencillos, autenticación significa validar la identidad de los usuarios y sus dispositivos mediante credenciales como nombres de usuario, contraseñas, datos biométricos o tokens de seguridad. Autorización significa dar un control de acceso basado en roles para determinar el nivel de acceso a la aplicación concedido. Garantizar un acceso seguro significa conceder acceso sólo a los recursos que las personas necesitan en su trabajo.

Además de la autenticación de usuario estándar, la gestión de acceso privilegiado (PAM) desempeña un papel crucial para garantizar un acceso remoto seguro. PAM se centra en asegurar el acceso a cuentas y recursos privilegiados, como las cuentas de administrador, que tienen privilegios avanzados y control sobre sistemas críticos.

Paso 2: Conexiones encriptadas y vías seguras

Tras la autenticación y la autorización, el acceso remoto seguro establece conexiones cifradas entre los usuarios y los sistemas de destino (por ejemplo, la red corporativa). El cifrado convierte los datos en un código que sólo puede descifrarse con la clave de descifrado correcta. Así, aunque terceros no autorizados intenten interceptarlos, los datos siguen siendo ilegibles.

Para reforzar aún más la seguridad, las soluciones sólidas de acceso remoto emplean vías seguras, como túneles VPN o conexiones SSL, bajo las que se tunelizan las sesiones remotas (por ejemplo, RDP, SSH, SQL) para evitar la interceptación y el acceso no autorizado.

La Red Privada Virtual y la Red de Confianza Cero: soluciones de acceso remoto que debes conocer

Las VPN (Redes Privadas Virtuales) crean un túnel seguro entre dispositivos remotos como los dispositivos móviles y tu red. Cifran los datos para aumentar la seguridad de la red y evitar accesos no autorizados e interceptaciones durante las conexiones remotas.

En 2022, casi seis de cada diez encuestados afirmaron que su empresa tenía previsto mejorar la autenticación de su VPN actual.

Además, las organizaciones están empezando a considerar Acceso a la Red de Confianza Cero (ZTNA). ZTNA es un modelo de seguridad relativamente nuevo que no asume ninguna confianza, ni siquiera dentro de tu red (por ejemplo, la red corporativa interna). El acceso a la red de confianza cero verifica aún más a los usuarios. Analiza la identidad y el contexto de seguridad de cada usuario y dispositivo que accede a los recursos corporativos.

ZTNA se basa en los siguientes factores para conceder acceso por sesión:

- Identidad del usuario

- Estado de seguridad del dispositivo

- Otros factores de contexto y postura de seguridad (por ejemplo, ubicación, hora de acceso)

Paso 3: Supervisión en tiempo real y gestión de sesiones

Las soluciones de acceso remoto seguro a la red graban todas las actividades de la sesión como archivos de vídeo, lo que te permite revisar las sesiones. De este modo, los administradores pueden bloquear el acceso o finalizar las sesiones sospechosas y recibir alertas sobre actividades anómalas.

Los registros de auditoría y los datos de sesión se conectan con los sistemas de Gestión de Información y Eventos de Seguridad (SIEM) para mejorar la detección y respuesta ante amenazas.

Componentes clave de una solución de acceso remoto seguro

El acceso remoto seguro es esencial para que las organizaciones permitan la entrada de usuarios remotos al tiempo que afrontan retos de seguridad. Los componentes clave incluyen:

1. Autenticación multifactor (AMF)

La autenticación multifactor (AMF) ayuda a aumentar la seguridad, ya que requiere algo más que una contraseña para permitir el acceso a una red. Implica un conjunto de credenciales que conoces (como una contraseña) con algo que recibirás a través de la autenticación (como un código enviado a tu teléfono) o incluso utilizando un factor biométrico (como el uso de una huella dactilar o el reconocimiento facial). Los estudios demuestran La AMF puede reducir el éxito de los ciberataques hasta en un 99,9%.

2. Seguridad de puntos finales y gestión de dispositivos

La seguridad de punto final se refiere a la protección de dispositivos individuales (ordenadores o dispositivos móviles) frente a ciberamenazas como malware y virus. Un software antivirus sólido es esencial en este caso, ya que busca y elimina software malicioso.

Además, las herramientas de gestión de dispositivos en la protección de puntos finales son cruciales para supervisar la actividad de los dispositivos o aplicar parches y actualizaciones de seguridad.

3. Control de acceso a la red (NAC)

El control de acceso a la red determina quién y qué puede acceder en función de las políticas de seguridad. Estas soluciones autentifican y autorizan los dispositivos antes de permitirles entrar en tu red, de modo que sólo se conceda acceso a los dispositivos de confianza y sanos.

4. Inicio de sesión único (SSO)

El inicio de sesión único (SSO) simplifica el proceso de inicio de sesión al tiempo que garantiza una sólida seguridad. Ayuda a los usuarios a acceder a múltiples aplicaciones y servicios con un solo conjunto de credenciales.

Ventajas de implantar un acceso remoto seguro

Ahora, analicemos las cinco ventajas más importantes de utilizar el acceso remoto seguro para tu empresa.

1. Mayor productividad y flexibilidad para los trabajadores a distancia

Algunos dicen que el futuro del trabajo es a distancia. Nosotros pensamos que es más bien una realidad presente. No es inaudito ver a un ejecutivo de ventas cerrando tratos desde una cafetería o a un gestor de proyectos colaborando sobre la marcha.

- Externalizar empleados es bueno para las empresas. Con el tiempo, se prevé que el mercado de la externalización llegue a 525.000 millones de dólares en 6 años.

- Los empleados exigen nuevos beneficios, como horarios flexibles, trabajo híbrido y la posibilidad de trabajar desde ubicaciones remotas.

Unos trabajadores contentos significan trabajadores más productivos – y eso es un hecho.

2. Mayor seguridad para las redes corporativas y los datos sensibles

Los sólidos controles de acceso y los protocolos de encriptación mejoran el acceso remoto seguro y protegen tus redes corporativas. Implantar controles de acceso estrictos, verificar las identidades de los usuarios y permitir que sólo los dispositivos sanos accedan de forma segura a tu red refuerza la protección contra las ciberamenazas.

Por ejemplo, herramientas como RealVNC Connect ofrecen una solución de acceso remoto y asistencia sencilla, segura y lista para usar, para organizaciones que exigen una gran seguridad y fiabilidad.

3. Reducción del riesgo de violación de datos y ciberataques

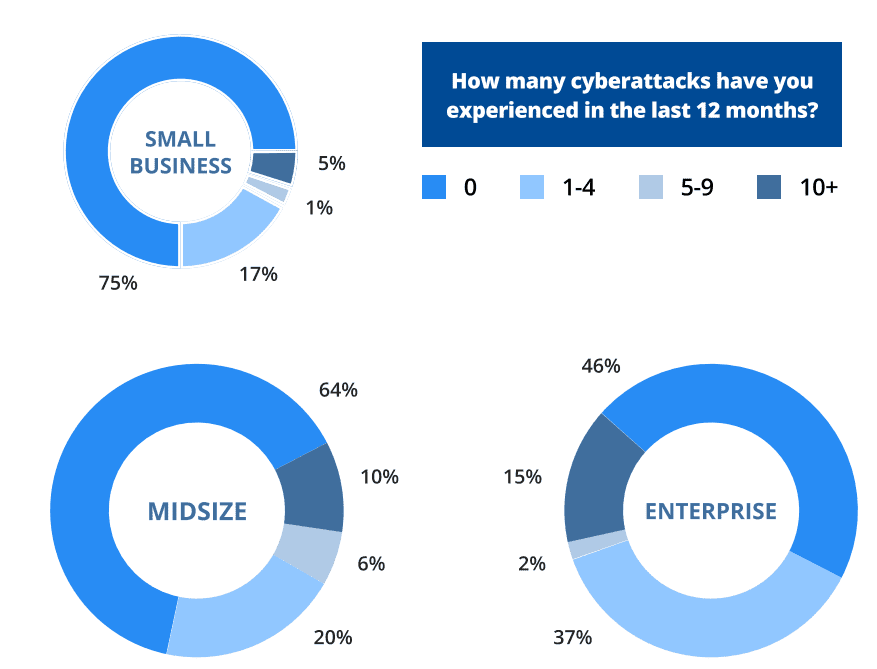

Aunque las grandes organizaciones suelen sufrir más ciberataques, ninguna empresa se libra de las ciberamenazas.

El acceso remoto seguro puede reducir el riesgo de violación de datos y ciberataques si se utiliza correctamente. Eso significa implantar medidas de seguridad proactivas, como las VPN o el acceso a redes de confianza cero (ZTNA). Además de estas prácticas de higiene de la seguridad, es esencial investigar a los usuarios autorizados y enseñar a los empleados los protocolos de seguridad.

4. Ahorro de costes gracias a las políticas BYOD y a la reducción de las necesidades de espacio de oficina

Si quieres optimizar costes, una política BYOD (Trae tu propio dispositivo) es un buen enfoque a tener en cuenta. Cuando los empleados son responsables de sus propios dispositivos, ahorrarás en costes como la compra y el mantenimiento del hardware de la empresa. Además, puedes plantearte invertir en infraestructura de aplicaciones en su lugar.

5. Mejora de la continuidad empresarial y de las capacidades de recuperación en caso de catástrofe

En tiempos de crisis, el acceso remoto seguro significa que tus operaciones empresariales funcionan sin interrupciones. A su vez, esto mejora la capacidad de recuperación ante desastres. Cuando los empleados trabajan a distancia, puedes mantener la productividad y la prestación de servicios, incluso durante las emergencias.

Buenas prácticas para un acceso remoto seguro

Con las amenazas en constante aumento en el panorama cibernético, asegúrate de revisar la siguiente lista de comprobación de las mejores prácticas para asegurar la gestión del acceso remoto:

1. Desarrolla y aplica políticas de seguridad sólidas:

- Crear políticas de seguridad detalladas sobre protocolos de trabajo a distanciaprocedimientos de tratamiento de datos, y la forma correcta de utilizar los dispositivos dentro y fuera de las instalaciones de la empresa.

- Trabaja en la elaboración de directrices sobre cómo acceder de forma segura a las redes corporativas. Considera la posibilidad de implantar requisitos para el uso de VPN, consejos sobre cómo proteger las conexiones Wi-Fi privadas o públicas, y gestionar la encriptación de datos.

2. Formación regular de los empleados

- Imparte sesiones de formación sobre diversos temas de ciberseguridad (ataques de phishing, suplantación de correo electrónico, archivos adjuntos maliciosos, violaciones de datos modernasy mejores protocolos de contraseñas).

- Realiza simulaciones de ciberamenazas del mundo real.

3. Implementar métodos de autenticación fuertes

- Despliega la autenticación multifactor (MFA) en todos los puntos de acceso remoto para añadir una capa adicional de seguridad más allá de las contraseñas.

- Utiliza soluciones de inicio de sesión único (SSO) para simplificar los procesos de autenticación de usuarios.

- Fomenta el uso de contraseñas o frases de contraseña largas y complejas combinadas con la autenticación multifactor (MFA) y el uso de gestores de contraseñas.

4. Supervisa y registra las actividades de acceso remoto:

- Implementa mecanismos de registro desde una fuente centralizada para rastrear las actividades de acceso remoto y detectar comportamientos extraños en tiempo real.

- Utiliza sistemas de gestión de eventos e información de seguridad (SIEM) para agregar y analizar datos de registro para la detección de amenazas.

5. Mantén actualizados el software y las soluciones de seguridad

- Utiliza la gestión automatizada de parches para mejorar el proceso de aplicación de parches y minimizar el riesgo de exposición a vulnerabilidades conocidas.

- Realiza evaluaciones periódicas de vulnerabilidad y pruebas de penetración. Activa las actualizaciones automáticas de sistemas operativos, aplicaciones y software de seguridad.

¿Por qué elegir RealVNC para un acceso remoto seguro?

Los piratas informáticos son cada día más listos, inventando constantemente nuevas formas de entrar en nuestros sistemas. Ya sea a través de correos electrónicos de phishing o de sofisticados programas maliciosos, siempre están buscando vulnerabilidades que explotar, especialmente en usuarios remotos.

Piensa en toda la información sensible que tu empresa maneja cada día, desde datos de clientes a secretos comerciales. Una brecha en tu ciberseguridad podría significar perder la confianza de los clientes, enfrentarte a problemas legales y afrontar pérdidas económicas.

Por eso, estar seguro en Internet no es sólo un detalle, sino algo esencial.

Para afrontar todos tus retos de gestión de acceso remoto seguro como un profesional, elige una solución de 360 grados de confianza como RealVNC. Proporcionamos cifrado fuerte, autenticación segura y controles de acceso sólidos para proteger las conexiones remotas. Regístrate hoy para una prueba gratuita.

Preguntas frecuentes

¿Cómo creo un acceso remoto seguro?

Para crear un acceso remoto seguro, puedes implantar métodos de autenticación fuertes, como la autenticación multifactor (MFA) y las contraseñas complejas. A continuación, utiliza el cifrado para proteger los datos durante la transmisión, y aplica controles de acceso estrictos para permitir sólo a los usuarios y dispositivos autorizados.

¿Cómo aseguro mi conexión remota?

Protege tu conexión remota utilizando una red privada virtual (VPN) o una solución de Acceso a la Red de Confianza Cero (ZTNA). Garantiza la encriptación de los datos en tránsito e implanta métodos de autenticación fuertes, como MFA. Otro consejo obvio pero crucial es actualizar el software y educar a los usuarios remotos en prácticas de seguridad.

¿Qué protocolo de acceso remoto se considera seguro?

VPN y ZTNA son protocolos de acceso remoto seguro. Las VPN crean un túnel seguro entre el dispositivo del usuario y tu red, mientras que ZTNA se centra en verificar la identidad y los parámetros de seguridad del usuario y del dispositivo antes de concederle un acceso seguro para conectarse a distancia.

¿Qué es el teletrabajo seguro?

El trabajo a distancia seguro implica acceder a los recursos de la empresa y a las aplicaciones desde fuera del entorno tradicional de la oficina. La clave del trabajo a distancia seguro es garantizar la confidencialidad, integridad y disponibilidad de la información de la forma más segura para la empresa y los usuarios. Para ello es necesario utilizar medidas de seguridad como la encriptación, la autenticación y los controles de acceso.

¿Cómo mejora el acceso remoto la productividad de los trabajadores remotos e híbridos?

El acceso remoto aumenta la productividad al permitir a tus empleados trabajar desde cualquier lugar y en cualquier momento. Piensa en equipos distribuidos internacionalmente colaborando en todo momento, menos tiempo de desplazamiento, flexibilidad en los horarios de trabajo, ¡y mucho más!

¿Cuáles son las consideraciones clave a la hora de elegir soluciones de acceso remoto seguro?

Al elegir soluciones de acceso remoto seguro, ten en cuenta factores como la facilidad de uso, la escalabilidad, la compatibilidad con la infraestructura existente y el cumplimiento de las normas del sector. Considera una solución integral para tus necesidades de acceso remoto seguro, como RealVNC. Su compromiso con la seguridad, incluida la encriptación de extremo a extremo y los controles de acceso granulares, la compatibilidad entre plataformas, la facilidad de uso y las funciones de escalabilidad, lo convierten en la mejor opción para organizaciones de todos los tamaños.

¿Cómo pueden las organizaciones garantizar un acceso remoto seguro para los dispositivos BYOD?

Las organizaciones pueden garantizar un acceso remoto seguro para los dispositivos BYOD mediante la gestión de dispositivos móviles (MDM), soluciones de seguridad para puntos finales, control de acceso a la red (NAC) y pasarelas de acceso remoto seguro.

¿Cuáles son los riesgos potenciales del acceso remoto no seguro, y cómo pueden mitigarse?

El acceso remoto inseguro plantea riesgos como la filtración de datos o las infecciones por malware de ciberamenazas como los ataques de phishing, que pueden dirigirse a un eslabón débil o a un empleado nuevo, y propagarse después a las aplicaciones y la infraestructura de tu organización. Para mitigar estos riesgos, debes aplicar las mejores prácticas de seguridad, como las que se exponen en este artículo.